Каналы передачи данных: как защититься от утечки

Узнать больше

Узнайте больше о Solar WebProxy

Спасибо, заявка получена

Мы свяжемся с вами в течение двух дней

по вашему запросу.

Обмениваясь данными в интернете, многие пользователи не задумываются, как и с помощью каких инструментов происходит передача. Например, широко используется протокол TCP, задача которого — управлять процессом транспортировки информации. В этой статье мы подробно рассмотрим, как работает TCP, зачем он нужен и каким образом он тесно связан с обеспечением безопасности веб-трафика, в том числе через SWG-систему Solar webProxy.

Что такое протокол TCP?

Transmission Control Protocol — один из ключевых и наиболее распространенных протоколов, используемых для транспортировки информации в интернете. Он управляет передачей сведений таким образом, чтобы информация достигала получателя без потерь и в правильном порядке.

Этот протокол задействован на транспортном слое (L4) эталонной модели OSI. Он является достаточно надежным.

Ключевые характеристики и преимущества протокола TCP

Этот протокол так широко применяется, потому что обладает следующими качествами:

Также протокол TCP умеет контролировать перегрузку сети, которая может возникнуть из-за слишком большого объема данных, отправленных конкретными узлами.

Где применяется протокол TCP

Этот протокол необходим там, где требуется передача информации с гарантированной доставкой. Также он незаменим при работе с данными, для которых будет особенно критичным нарушение целостности. Примеры таких форматов: фотографии, видеоролики, тексты.

1. Веб-браузеры

TCP широко используется в веб-браузерах для передачи данных по протоколу HTTP/HTTPS. Каждый запрос веб-страницы или ресурса (например, изображения или видео) передается по TCP.

2. Электронная почта

Протоколы SMTP, IMAP и POP3, используемые для отправки и получения электронной почты, работают поверх TCP. Это обеспечивает надежную передачу писем и их содержимого.

3. Файловые передачи

Протоколы FTP и SFTP, используемые для передачи файлов между устройствами, также работают поверх TCP. Это гарантирует, что файлы будут переданы без ошибок и в правильном порядке.

4. Удаленный доступ

Протоколы SSH и Telnet, используемые для удаленного доступа к устройствам, работают поверх TCP. Это обеспечивает надежную передачу команд и данных между клиентом и сервером.

5. Стриминг и онлайн-игры

TCP используется в некоторых приложениях для стриминга и онлайн-игр, где важна надежность передачи данных. Однако для таких приложений чаще используется протокол UDP, который обеспечивает более низкую задержку, но меньшую надежность.

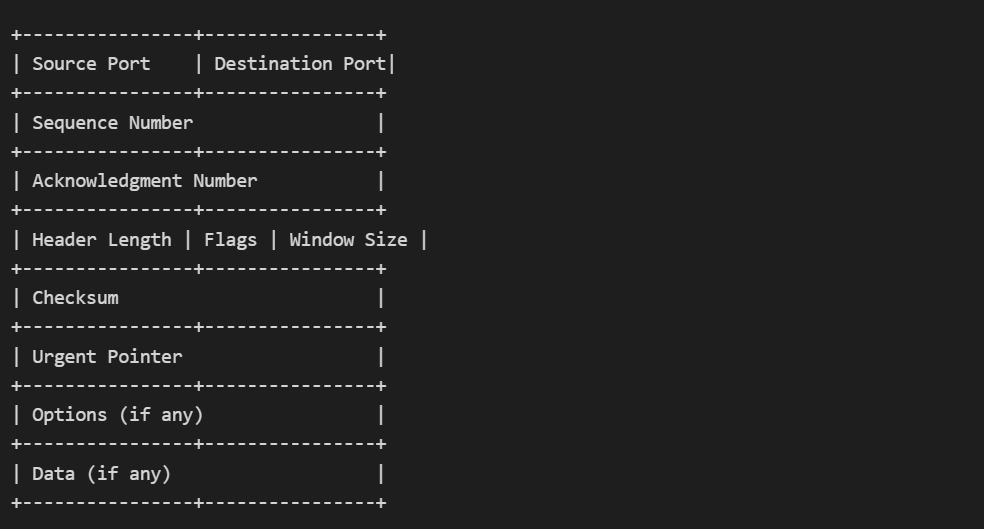

Из каких компонентов состоит пакет протокола TCP

Пакет протокола TCP, также известный как сегмент TCP, состоит из нескольких компонентов, каждый из которых играет важную роль в обеспечении надежной и упорядоченной передачи данных. Рассмотрим основные компоненты сегмента TCP:

1. Порт отправителя (Source Port)

Это 16-битное поле, которое указывает порт отправителя. Порты используются для идентификации конкретного приложения или процесса на устройстве отправителя.

2. Порт получателя (Destination Port)

Это 16-битное поле, которое указывает порт получателя. Порты используются для идентификации конкретного приложения или процесса на устройстве получателя.

3. Номер последовательности (Sequence Number)

Это 32-битное поле, которое используется для упорядочивания сегментов данных. Номер последовательности указывает порядковый номер первого байта данных в сегменте.

4. Номер подтверждения (Acknowledgment Number)

Это 32-битное поле, которое используется для подтверждения получения данных. Номер подтверждения указывает следующий ожидаемый номер последовательности, который получатель ожидает получить.

5. Длина заголовка (Header Length)

Это 4-битное поле, также известное как Data Offset, которое указывает длину заголовка TCP в 32-битных словах. Это поле определяет, где заканчивается заголовок и начинаются данные.

6. Резерв (Reserved)

Это 6-битное поле, которое зарезервировано для будущего использования и должно быть установлено в нуль.

7. Флаги (Flags)

Это 6-битное поле, которое содержит различные флаги, используемые для управления соединением и передачей данных:

URG (Urgent): Указывает, что поле Urgent Pointer действительно.

ACK (Acknowledgment): Указывает, что поле Acknowledgment Number действительно.

PSH (Push): Указывает, что данные должны быть переданы получателю без буферизации.

RST (Reset): Указывает, что соединение должно быть сброшено.

SYN (Synchronize): Указывает, что соединение должно быть установлено.

FIN (Finish): Указывает, что отправитель завершил передачу данных.

8. Размер окна (Window Size)

Это 16-битное поле, которое указывает количество байт, которые отправитель готов принять, начиная с номера подтверждения. Это поле используется для управления потоком данных.

9. Контрольная сумма (Checksum)

Это 16-битное поле, которое используется для проверки целостности заголовка и данных. Контрольная сумма вычисляется на основе заголовка и данных сегмента.

10. Указатель срочности (Urgent Pointer)

Это 16-битное поле, которое указывает смещение от номера последовательности до последнего срочного байта данных. Это поле действительно только в том случае, если флаг URG установлен.

11. Опции (Options)

Это переменное поле, которое может содержать дополнительные параметры, такие как MSS (Maximum Segment Size), Window Scale и Timestamps. Длина этого поля должна быть кратна 32 битам.

12. Данные (Data)

Это поле содержит полезную нагрузку, передаваемую между устройствами. Длина данных определяется длиной сегмента минус длина заголовка.

Пример структуры сегмента TCP

Эти компоненты вместе обеспечивают надежную и упорядоченную передачу данных, что делает TCP незаменимым протоколом для многих сетевых приложений.

Механизм создания соединения

Протокол TCP для создания стабильного соединения проходит трехступенчатое рукопожатие — Triple Handshake. Если оно пройдет успешно, информация сможет одновременно передаваться по двум каналам. Как происходит процесс:

Обмен данными по протоколу TCP начинается только после окончания третьей ступени рукопожатия. Однако такая методика соединения используется не только для создания устойчивого соединения. Проверка порядковых номеров является еще и базовой фильтрацией DDoS-атак.

Роль TCP в кибербезопасности

Когда речь идет о безопасности данных, важно понимать, что надежность и целостность передачи являются основными требованиями. Протокол TCP выполняет ключевую роль в защите данных от потерь и ошибок.

1. Гарантированная доставка данных

Если данные передаются через TCP, вы можете быть уверены, что информация будет доставлена в полном объеме и в правильном порядке. Это особенно важно для систем, где потеря или искажение данных может привести к серьезным последствиям.

2. Контроль целостности и ошибок

Ошибки в процессе передачи, такие как потеря пакетов или поврежденные данные, могут стать уязвимостью для атак. TCP эффективно решает эту проблему, обеспечивая исправление ошибок и повторную отправку поврежденных пакетов.

3. Защита от атак

Протокол TCP помогает в защите от некоторых типов атак, например, "man-in-the-middle" (MITM), в которых злоумышленник пытается перехватить и изменить передаваемые данные. Несмотря на это, TCP сам по себе не защищает данные от шифрования или скрытого перехвата, для этого используются другие механизмы, такие как SSL/TLS.

Роль SWG-систем в кибербезопасности

В контексте корпоративной безопасности важнейшей задачей является защита веб-трафика от угроз, таких как фишинг, вредоносные сайты, утечки данных и другие. SWG-системы (Secure Web Gateways) играют ключевую роль в обеспечении защиты от этих угроз, фильтруя веб-трафик и блокируя опасные запросы.

Основная цель SWG-систем заключается в том, чтобы блокировать нежелательные или опасные соединения в интернете, предотвращая утечку данных и обеспечивая контроль над действиями сотрудников в сети. Такие системы анализируют HTTP(S) трафик, а также могут выявлять подозрительные или вредоносные ресурсы и предотвращать доступ к ним.

Как TCP и SWG-системы работают вместе?

Когда мы говорим о защите веб-трафика, TCP играет важную роль в передаче данных, однако для усиления безопасности веб-трафика в реальном времени необходимо использовать системы защиты, такие как Solar webProxy.

Solar webProxy — это современная SWG-система, которая фильтрует весь веб-трафик компании, защищая от фишинга, вирусов, вредоносных сайтов и утечек информации.

TCP передает данные надежно, но не анализирует их содержимое. SWG Solar webProxy использует TCP-соединения для доставки данных, но добавляет защиту на уровне приложений:

1. TCP устанавливает соединение между клиентом и сервером.

2. Solar webProxy перехватывает веб-запрос (HTTP/HTTPS).

3. Происходит анализ содержимого страницы, сканирование на угрозы.

4. Если трафик безопасен — запрос передается серверу. Если нет — блокируется.

Пример:

✅ TCP гарантирует, что файл скачан без ошибок.

❌ Но если это зараженный файл, TCP его не остановит — это сделает SWG Solar webProxy.

ЗАКЛЮЧЕНИЕ

Протокол TCP — это основа надежной и безопасной передачи данных по сети, обеспечивающая целостность, порядок и защиту от ошибок. Однако, для комплексной защиты данных, особенно в интернете, необходимо использовать дополнительные инструменты, такие как SWG-системы. Solar webProxy является отличным примером системы, которая не только анализирует и фильтрует веб-трафик, но и усиливает безопасность TCP-соединений, защищая компании от множества угроз, исходящих из интернета.

Скачать материал

Спасибо!

Если файл не скачался, перейдите по ссылке

Файл не найден

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Для просмотра контента вам нужно авторизоваться на сайте. Для этого заполните свой мейл