Основные возможности сервиса

Мониторинг 24/7

Команда JSOC непрерывно контролирует безопасность серверов и рабочих станций на базе решения EDR

Выявление сложных атак

EDR позволяет экспертам JSOC выявлять атаки, которые не детектируют базовые средства защиты конечных точек

Раннее обнаружение угроз

Команда JSOC обнаруживает на ранней стадии целевые атаки, шифровальщики, угрозы нового типа

Вся необходимая экспертиза для защиты от кибератак

0+

Экспертов по кибербезопасности

Непрерывное обогащение правил, индикаторов компрометации и сигнатур данными от экспертов центра исследования Solar 4RAYS.

Круглосуточный мониторинг благодаря 6 филиалам в разных часовых поясах, где в любое время суток доступен бизнес-аналитик для решения сложных вопросов.

Ключевые преимущества

Экономия ресурсов

Команда аналитиков JSOC 24/7 мониторит, разбирает и анализирует события на серверах и рабочих станциях, оповещает об инцидентах и выдает рекомендации по их устранению. Это освобождает от рутины и экономит время сотрудников отдела ИБ.

Защита от угроз, не детектируемых базовыми СЗИ

Команда экспертов JSOC анализирует события на серверах и рабочих станциях и выявляет известные и новые типы угроз, которые не детектируются по стандартным сигнатурам и правилам

- Шифровальщики

- Сложные и целевые атаки

- Бесфайловые вредоносные программы

- Атаки через скомпрометированные учетные записи

- Внутренние угрозы со стороны сотрудников и подрядчиков

- Новое вредоносное ПО, сигнатуры и правила обнаружения которых еще не добавлены в базы систем защиты конечных точек

Выявление нарушений политик ИБ

EDR выявляет установку нежелательных приложений, несанкционированные действия сотрудников на рабочих станциях и серверах, небезопасные настройки.

Сервис защиты конечных точек реализован на базе Solar JSOC

Сервис защиты конечных точек (EDR) подключается как дополнение к базовому сервису Solar JSOC по мониторингу и реагированию на инциденты ИБ (MDR).

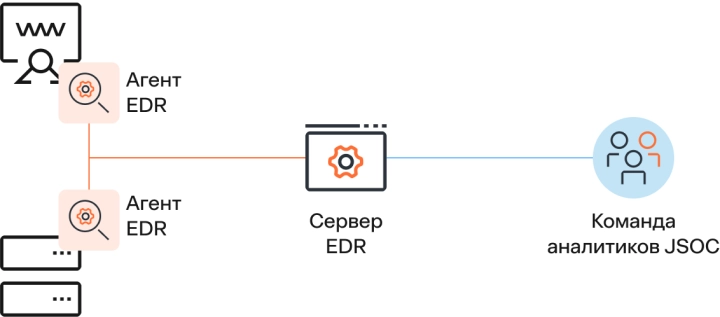

Агенты EDR устанавливаются на критичные серверы и рабочие станции в инфраструктуре заказчика и собирают информацию о событиях на конечных узлах.

Команда аналитиков JSOC изучает собранные события, на основе экспертных правил выявляет инциденты, оповещает заказчика о выявленных инцидентах и дает рекомендации по реагированию.

КАК ПОДКЛЮЧИТЬ

Узнайте больше о защите конечных точек

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Получите материалы вебинара

Получите контент бесплатно. Укажите e‑mail, и мы пришлем код доступа