Каналы передачи данных: как защититься от утечки

Узнать больше

Узнайте больше о Solar WebProxy

Спасибо, заявка получена

Мы свяжемся с вами в течение двух дней

по вашему запросу.

Интернет-трафик — один из ключевых ресурсов бизнеса. Без контроля веб-доступа с ним связаны риски — от падения его продуктивности из-за посещения сотрудниками «неделовых» сайтов до повышенной вероятности инцидентов ИБ при их работе с интернет-ресурсами. Задача ИТ- и ИБ-специалистов — не просто обеспечить интернет, а управлять веб-доступом. Нужно задавать правила, контролировать соблюдение политик и балансировать между удобством сотрудников и безопасностью. Для этого применяются специализированные решения класса SWG (Secure Web Gateway).

Что такое интернет-трафик

Интернет-трафик — поток данных между устройствами компании и внешними ресурсами в сети. В контексте Secure Web Gateway под ним в первую очередь понимается трафик, проходящий через прокси-контур и поддающийся централизованному контролю.

К такому трафику относятся:

При этом интернет-трафик в целом включает и другие виды обмена данными — электронную почту, видеосвязь, обновления ПО, VPN-соединения и т. д. В рамках этой статьи мы фокусируемся именно на веб-трафике и веб-доступе, которые анализирует и контролирует SWG-система Solar webProxy Solar webProxy — программный комплекс для анализа и фильтрации веб-трафика (HTTP/HTTPS/FTP over HTTP/SOCKS5) с инспекцией на уровне L7 (DPI)..

Каждый запрос или сеанс веб-доступа может быть как рабочим инструментом, так и источником повышенного риска — утечек данных, заражения вредоносным ПО или избыточной нагрузки на канал и инфраструктуру. Чтобы веб-доступ использовался по назначению, интернет-трафик необходимо классифицировать и управлять им с помощью политик: разрешать доступ к нужным ресурсам, ограничивать или блокировать нежелательные, а также фиксировать события для последующего анализа и расследований. Именно такой подход лежит в основе работы SWG-решений и позволяет выстроить контролируемую и управляемую модель использования интернета в корпоративной сети.

Разновидности веб-трафика для бизнеса

Веб-трафик в корпоративной сети можно классифицировать по назначению, характеру и уровню риска. На практике ИТ- и ИБ-специалисты чаще всего выделяют несколько основных групп, для которых применяются разные политики доступа и контроля.

Рабочий веб-трафик. Доступ к корпоративным и облачным приложениям (CRM, ERP, сервисы совместной работы), а также к веб-интерфейсам почтовых сервисов и мессенджеров, используемых в рабочих целях. Такой трафик, как правило, разрешается, но может дополнительно контролироваться — например, по типам передаваемых данных или времени доступа.

Рискованный или потенциально вредоносный веб-трафик. Попытки перехода на фишинговые или запрещенные ресурсы, загрузка и передача файлов с признаками вредоносного содержимого, обращения к доменам и URL, связанным с ботнет- или C2-активностью. Для выявления такого трафика применяются категоризация ресурсов, DPI и данные из фидов угроз.

Непрофильный или нежелательный веб-трафик. Социальные сети, развлекательные сайты, стриминговые платформы, новостные ресурсы и другие веб-сервисы, не связанные напрямую с рабочими задачами. Такой трафик обычно управляется с помощью политик доступа — по категориям, расписанию, группам пользователей или подразделениям.

Зашифрованный веб-трафик (HTTPS/TLS). Трафик, передаваемый в зашифрованном виде для защиты данных от перехвата. Он может содержать как легитимный рабочий контент, так и скрытые угрозы. Для его анализа в SWG-системах применяется SSL/TLS-инспекция, которая включается по правилам политики и используется там, где это оправданно с точки зрения безопасности, технических возможностей и требований к защите данных.

Зашифрованный интернет-трафик (HTTPS, TLS). Тот, что передается в нечитаемом формате для предотвращения перехвата. Может скрывать как критически важные данные, так и угрозы. Требует обязательной инспекции.

Веб-трафик в корпоративной сeayети неоднороден, поэтому для его контроля требуется дифференцированный подход. Рабочий веб-доступ важно защищать, необходимо обеспечивать его стабильность, непрофильный — контролировать с учетом бизнес-политик и регламентов, а нежелательный и рискованный — своевременно выявлять и ограничивать. Зашифрованный трафик требует отдельного внимания: его анализ должен выполняться по правилам политики, без неоправданного снижения уровня безопасности, производительности и удобства работы пользователей.

Веб-трафик в корпоративной сети неоднороден

Поэтому для его контроля требуется дифференцированный подход. Рабочий веб-доступ важно защищать, непрофильный — контролировать с учетом бизнес-политик и регламентов, а нежелательный и рискованный — своевременно выявлять и ограничивать.

Екатерина Черкасова,

PMM Solar webProxy

Зашифрованный трафик требует отдельного внимания: его анализ должен выполняться по правилам политики, без неоправданного снижения уровня безопасности, производительности и удобства работы

Почему интернет-трафик — основной вектор угроз

Интернет-трафик остается одним из ключевых векторов угроз, поскольку через него проходят все внешние взаимодействия корпоративной сети: работа пользователей в браузере, с веб-сервисами и облачными платформами, а также сетевые обращения прикладных систем к внешним ресурсам. Именно веб-каналы злоумышленники активно используют для фишинга, доставки вредоносного кода, эксплуатации доверия пользователей и скрытого управления атаками.

В отличие от классических сетевых атак, угрозы в веб-трафике часто маскируются под легитимные запросы и повседневную активность, что делает контроль веб-доступа критически важным элементом системы информационной безопасности.

Типичные угрозы:

|

Угроза |

Статистика |

Источник |

Что это значит для клиента |

Какая SWG‑функция нужна |

|---|---|---|---|---|

|

Фишинг |

Фишинг — это 60% начальных вторжений. |

Большинство атак начинается с клика по ссылке или открытия веб‑ресурса, а не с вмешательства хакеров. Браузер — важная точка контроля. |

URL/Веб‑фильтрация, блокировка фишинговых и подозрительных доменов, репутационный анализ сайтов, ссылок в трафике HTTP/HTTPS. |

|

|

Человеческий фактор |

60% всех нарушений в Verizon DBIR 2025 связаны со случайными кликами по ссылкам, социнженерия — с переходом по ссылкам. |

Даже при защищенном периметре пользователи продолжают открывать опасные сайты, поэтому нужны политики именно на уровне веб‑доступа. |

Политики доступа по ролям и группам, журналирование веб‑активности. |

|

|

Рост GenAI‑трафика |

Трафик, связанный с GenAI‑платформами, вырос на 73% за три месяца. Объем данных, которые отправляются в GenAI, увеличился с 7,7 до 8,2 ГБ в месяц. |

GenAI стал привычным рабочим инструментом, и сотрудники массово копируют данные в AI-запросы. |

Контроль GenAI, политики по типам данных при обращении к AI‑сервисам. |

|

|

Веб‑эксфильтрация в инцидентах |

В 45% случаев зафиксированной эксфильтрации данные шли в облачные хранилища, маскируясь под легитимный трафик. |

Канал вывода данных может не быть «безобидным». |

Контроль загрузки в файловые хранилища, ограничение типов файлов, контент‑инспекция. |

Проблема еще и в том, что по данным исследования Netskope One, 95% всего веб-трафика шифруется. Инструменты без функции SSL‑инспекции не могут обнаружить в нем угрозы. Поможет SWG, который выполняет MITM‑инспекцию SSL/TLS на уровне прокси, расшифровывает и анализирует содержимое.

Что такое SWG и какие задачи решает

SWG (Secure Web Gateway) — это класс решений для контроля и защиты веб-доступа в корпоративной сети. SWG анализирует и фильтрует веб-трафик, применяет политики доступа к интернет-ресурсам и помогает снизить риски, связанные с работой пользователей и систем во внешней сети.

Secure Web Gateway используется для защиты корпоративной инфраструктуры от веб-угроз, для снижения рисков утечек данных через веб-каналы, а также для управляемого и прозрачного использования интернета в компании. При этом SWG решает не только задачу предотвращения угроз, но и контролирует использование веб-ресурсов в рамках установленных бизнес- и ИБ-политик.

SWG позволяет видеть, к каким сайтам и веб-сервисам обращаются пользователи, применяет ограничения и блокировки для фишинговых, подозрительных или запрещенных ресурсов, а также фиксирует события веб-доступа для последующего анализа и расследований.

Решение могут использовать разные специалисты и подразделения. Примеры и ожидаемый эффект:

|

Роль |

Проблемы, с которыми сталкивается |

Как SWG закрывает эти проблемы |

|---|---|---|

|

CISO/Директор по ИБ |

Фишинг и вредоносные сайты остаются одной из основных причин инцидентов.

Нет доказательной базы по веб-доступу при расследовании инцидентов и проверках. |

Ограничивает доступ к фишинговым, вредоносным и запрещенным веб-ресурсам. |

|

CIO/Директор по ИТ |

Интернет-доступ в компании управляется хаотично: разные правила, исключения, ручные настройки. |

Создает централизованный прокси-контур для веб-доступа. |

|

Системный/сетевой/ИБ- администратор |

Политики веб-доступа сложно поддерживать в актуальном состоянии.

HTTPS-трафик «слепой» без управляемой

инспекции. |

Позволяет настраивать и сопровождать политики веб-фильтрации и HTTPS-инспекции. Снижает время анализа инцидентов, связанных с веб-доступом. |

|

Финансовый директор / Руководство / Закупки |

Риски веб-инцидентов плохо видны и сложно оцениваются.

|

Делает работу в интернете управляемым и измеримым процессом. |

Анализ интернет-трафика на примере SWG-системы Solar webProxy

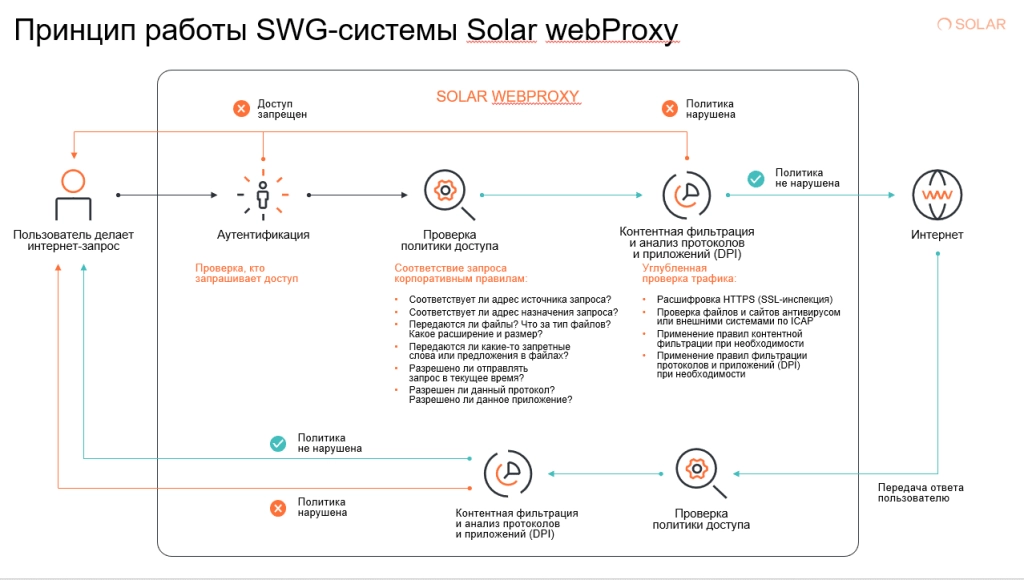

Solar webProxy анализирует и фильтрует веб-трафик в момент прохождения через прокси-контур. Проверки выполняются поэтапно и применяются как к запросу пользователя, так и к ответу от внешнего ресурса. Конкретный набор проверок зависит от настроек политик доступа и безопасности.

Инициация запроса

Пользователь инициирует веб-доступ — вводит URL в браузере или запускает приложение, которое устанавливает сетевое соединение. В зависимости от схемы подключения в организации веб-трафик направляется в Solar webProxy (в явном или прозрачном режиме).

Идентификация пользователя

После получения запроса Solar webProxy выполняет аутентификацию и определяет, кто запрашивает доступ: конкретный пользователь или группа пользователей. Если аутентификация не выполнена, запрос обрабатывается как поступивший от неаутентифицированного источника и к нему применяются соответствующие правила.

Проверка политики доступа

Далее Solar webProxy проверяет запрос на соответствие корпоративным правилам доступа. На этом этапе оцениваются условия политики, например:

Если запрос не соответствует правилам политики, доступ запрещается. Если условия выполнены — проверка продолжается.

Контентная фильтрация и углубленный анализ трафика

Если политика предусматривает дополнительные проверки, Solar webProxy выполняет углубленный анализ веб-трафика:

На основании результатов этих проверок принимается решение о допустимости запроса.

Принятие действия по политике

После применения всех проверок в рамках выбранной политики Solar webProxy принимает решение о дальнейшей обработке запроса. Возможные действия определяются настройками политики и типом трафика.

В зависимости от условий могут применяться следующие действия:

Выход в интернет

Если доступ разрешен (сразу или после дополнительной проверки), Solar webProxy направляет запрос к внешнему ресурсу в соответствии с настройками маршрутизации — напрямую или через вышестоящий прокси, если он используется в архитектуре.

Обработка ответа от сайта

При получении ответа от внешнего ресурса (веб-страница, данные, файл) Solar webProxy применяет правила политики уже к ответному трафику. Если трафик не зашифрован или был расшифрован в рамках SSL/TLS-инспекции, система может:

Журналирование и доставка пользователю

Все ключевые события фиксируются в журналах и отчетах: какое действие было применено, по какой политике и на основании каких условий. Если доступ разрешен, ответ передается пользователю или приложению, инициировавшему соединение. Если доступ запрещен, Solar webProxy прерывает соединение либо (где это технически возможно) отображает блок-страницу или сообщение в соответствии с настройками политики и типом протокола.

Зачем бизнесу контролировать веб-трафик

Контроль веб-доступа — это не про «запретить интернет», а про управление рисками, которые возникают из-за ежедневной работы сотрудников и систем с внешними сайтами, облачными сервисами и веб-платформами. Через веб-каналы злоумышленники чаще всего реализуют фишинг, доставку вредоносного кода и попытки вывести данные, маскируя это под обычную веб-активность.

Если веб-доступ не управляется централизованно, компания не может:

Наведите порядок в веб-доступе и снизьте риски фишинга, угроз со стороны вредоносных сайтов и утечек через веб-каналы с помощью Solar webProxy.

Чем это оборачивается для бизнеса

Потерей данных и интеллектуальной собственности. Сотрудники могут передавать файлы или фрагменты информации через веб-почту, публичные файлообменники и личные облака — случайно или намеренно. Без управляемых политик веб-доступа такие каналы сложно контролировать.

Финансовым ущербом. Компании теряют деньги при устранении последствий инцидентов: в виде затрат на расследование и восстановление, простоя процессов на время локализации, штрафов и санкций за нарушение требований к защите данных, а также компрометации учетных данных в результате фишинга.

Репутационными рисками. Инциденты, связанные с утечками или заражением через веб-ресурсы, подрывают доверие клиентов и партнеров и могут повлиять на исход сделки и перспективы сотрудничества.

Рисками в области комплаенса и регуляторики. Без контроля веб-доступа сложнее подтверждать выполнение требований по управлению доступом и защите данных — это повышает вероятность замечаний по итогам проверок, предписаний и штрафов.

Почему «запретить все» — плохая стратегия

Полный запрет доступа к сайтам и сервисам кажется простым способом снизить риски, но на практике он ломает рабочие процессы. Сотрудники теряют доступ к нужным инструментам и начинают использовать обходные варианты: личные устройства и несанкционированные каналы. В результате контроль становится слабее, а риски — выше.

Рабочий подход — соблюдение политики доступа по ролям и сценариям, определяющей, кому, к каким категориям ресурсов и при каких условиях доступ разрешен, а что должно блокироваться или требовать подтверждения. Важен учет контекста: разные подразделения работают с разными данными и имеют разные требования к веб-доступу. Например, для сотрудников, работающих с финансовыми и управленческими данными, можно ограничить доступ к внешним файлообменникам и веб-почте, оставив только необходимые для работы ресурсы. Это снижает риск утечек через веб-каналы и делает использование интернета управляемым.

Solar webProxy для работы с интернет-трафиком

Solar webProxy — специализированная standalone-SWG-система для фильтрации, контроля и защиты интернет-трафика сотрудников. Решение предназначено для управления доступом к веб-ресурсам, защиты от современных веб-угроз и предотвращения утечек данных через интернет-каналы — с учетом мировых практик класса Secure Web Gateway и российской экспертизы.

Solar webProxy анализирует интернет-трафик по протоколам HTTP(S) и SOCKS5, а также FTP через HTTP- и SOCKS5-прокси, применяет L7 DPI, выполняет SSL/TLS-инспекцию и использует политики доступа на основе ролей, сценариев и контекста работы пользователей.

Ключевые задачи, которые решает Solar webProxy:

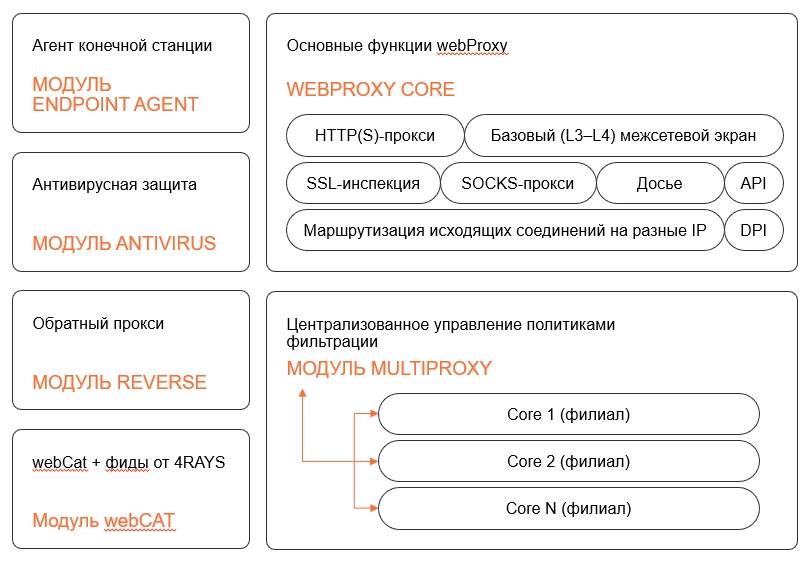

Модульная архитектура Solar webProxy

Solar webProxy построен по модульному принципу, что позволяет внедрять только необходимые компоненты и масштабировать систему по мере роста задач.

WebProxy Core. Основной модуль системы, который обеспечивает:

Antivirus. Модуль антивирусной защиты:

Reverse Proxy. Модуль обратного прокси для:

Endpoint Agent. Агент конечной станции, который:

WebCat + TI Feeds Solar 4RAYS. Модуль категоризации и аналитики угроз:

MultiProxy. Модуль централизованного управления распределенными инсталляциями:

Преимущества Solar webProxy

Solar webProxy — специализированная SWG-система для защиты и контроля интернет-трафика сотрудников, разработанная как standalone-система и не требующая замены существующих средств сетевой безопасности.

Дополнение к NGFW, а не замена. Solar webProxy дополняет межсетевые экраны нового поколения (NGFW), беря на себя задачи контроля веб-доступа, фильтрации интернет-трафика и SSL/TLS-инспекции. Это позволяет разгрузить NGFW от ресурсоемкой обработки веб-трафика и выстроить более устойчивую архитектуру защиты.

Контроль современных веб-угроз и GenAI-сервисов. Solar webProxy обеспечивает защиту от актуальных веб-угроз, включая:

Контроль реализуется за счет категоризации webCAT, интеграции Threat-Intelligence-фидов Solar 4RAYS, анализа интернет-трафика и применения политик доступа.

Контроль интернет-трафика на уровне L7. Решение анализирует интернет-трафик на уровне L7 модели OSI с использованием DPI, что позволяет:

Управляемая SSL/TLS-инспекция. Solar webProxy поддерживает SSL/TLS-инспекцию (в том числе TLS 1.3), которая включается по правилам политики, а не тотально. Это позволяет анализировать зашифрованный интернет-трафик там, где это действительно необходимо, и соблюдать баланс между безопасностью и производительностью.

Антивирусная проверка и интеграции по ICAP. Встроенный антивирус и поддержка интеграций по протоколу ICAP позволяют:

Централизованное управление и масштабирование. Solar webProxy поддерживает централизованное управление распределенными инсталляциями:

Это делает решение удобным для компаний с распределенной инфраструктурой.

Контроль веб-доступа сотрудников. Solar webProxy предоставляет инструменты для:

Соответствие требованиям российского рынка. Solar webProxy — российское решение:

Это позволяет использовать систему в организациях с повышенными требованиями к регуляторике и соответствию принципам импортозамещения.

Надежный контроль интернет-трафика из одной точки

Интернет-трафик слишком важен, чтобы пускать его на самотек. В современной инфраструктуре необходим специальный «фильтр» уровня SWG. Solar WebProxy — одно из немногих на российском рынке зрелых решений этого класса. Оно обеспечивает базовую URL- и контентную фильтрацию, контроль на L7 модели OSI, анализ зашифрованного трафика и защиту от целевых веб-угроз.

Если компания хочет понимать, как именно используется интернет-трафик и какие риски с этим связаны, поможет Solar webProxy, который позволяет увидеть полную картину управляемого веб-доступа без жестких ограничений для сотрудников. Бесплатный тестовый доступ на 60 дней даст возможность оценить преимущества системы и понять, насколько такой подход подходит под конкретную инфраструктуру и задачи безопасности. Получить консультацию

Скачать материал

Спасибо!

Если файл не скачался, перейдите по ссылке

Файл не найден

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Для просмотра контента вам нужно авторизоваться на сайте. Для этого заполните свой мейл