DDoS-атаки: что это такое и как надежно защитить свой сайт

Узнать больше

Получить консультацию по Solar Space

Спасибо, заявка получена

Мы свяжемся с вами в течение двух дней

по вашему запросу.

Когда перед владельцем бизнеса встает задача создать сайт, у него есть два пути: обратиться к разработчикам или действовать самостоятельно. Второй вариант кажется быстрее и дешевле, что особенно важно для небольших компаний на старте. Но как справиться своими силами, если нет опыта в программировании и верстке? В таком случае выручает CMS — система управления контентом. С ее помощью без технических навыков легко не только создать рабочий сайт, но и в дальнейшем наполнять его контентом, вносить правки, подключать комментарии и платежные модули.

Популярность и широкое распространение CMS повышают риск того, что сайт может попасть под массовую атаку. Злоумышленники не всегда охотятся на конкретный веб-ресурс, а ищут уязвимости в версиях CMS, плагинов или модулей. Если в вашей версии эта уязвимость есть, сайт тоже может быть взломан. Поэтому при работе с сайтом, созданным на CMS, безопасность — это то, о чем важно подумать в первую очередь.

Что такое CMS и почему они так популярныCMS — это система, которая помогает создать сайт и управлять его содержимым без программирования и сложных настроек. Можно добавлять картинки, размещать видео, редактировать текст и настраивать дополнительные сервисы.

Чаще всего CMS выбирают за простоту использования и понятный интерфейс. Существует множество готовых шаблонов и модулей, с помощью которых можно легко и быстро сверстать сайт. Благодаря большому выбору плагинов и тем, веб-ресурс можно адаптировать под разные задачи — от блогов до интернет-магазинов с интеграцией платежей и складского учета.

Кроме того, разработка и поддержка сайта на CMS обходится значительно дешевле, чем ресурса, созданного по индивидуальному заказу.

Подробнее о плюсах систем управления контентом мы рассказывали в статье «Что такое CMS».

Наиболее популярные CMS на рынке — WordPress, Drupal, 1С-Битрикс, Joomla.

Несмотря на все преимущества, у CMS, особенно у плагинов и модулей, есть недостаток — они зачастую содержат уязвимости, которые могут предоставить злоумышленникам доступ к вашему ресурсу. Поэтому так важна регулярная проверка сайта на безопасность, чтобы вовремя выявлять и устранять угрозы.

Почему сайты на CMS имеют много уязвимостей?Безопасность CMS — важный аспект стабильной работы веб-ресурса. Сайты, созданные с помощью систем управления контентом, особенно нуждаются в надежной защите, так как именно в них чаще всего встречаются уязвимости. И вот почему:

Уязвимости CMS — частая причина взломов сайтов. Чтобы не допустить утечек данных и потери контроля над веб-ресурсом, важно не забывать о надежной защите и периодической проверке сайта на безопасность.

Бесполезно искать самую безопасную CMS — каждая платформа содержит множество уязвимостей, открывающих простор для атак. Если на незащищенном сайте есть форма, в нее можно внедрить вредоносный код с помощью SQL-инъекции или реализовать межсайтовый скриптинг для перехвата данных пользователей. А если на веб-странице содержатся файлы, доступные для скачивания, это открывает злоумышленникам возможность для атаки обхода каталога — Path traversal. Она позволяет получить доступ к настройкам сервера, системным или другим конфиденциальным данным.

Последствия атакЕсли заранее не позаботиться о безопасности сайта, созданного с помощью CMS, это может привести к серьезным последствиям — как для бизнеса, так и для ваших клиентов:

Уязвимости есть во всех CMS — даже в самых популярных и регулярно обновляемых. Поэтому так важно защищать сайты, созданные с помощью системы управления контентом, и использовать для этого решения, которые фильтруют и блокируют вредоносные запросы.

Как защитить сайт, созданный на базе CMSСначала рассмотрим базовые меры защиты, которые не требуют особых знаний и навыков. Они могут показаться очевидными, но именно пренебрежение этими простыми правилами зачастую приводит к огромному количеству взломов веб-ресурсов, созданных с помощью CMS.

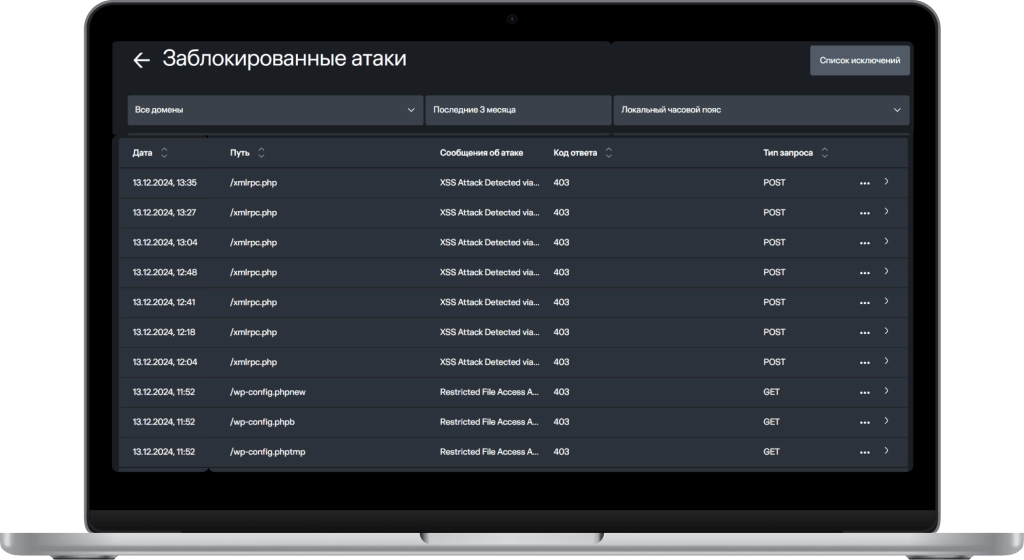

Облачная защита Solar Space работает в три этапа:

Стоимость комплекса из трех сервисов начинается от 7800 рублей в месяц и зависит от объема трафика на вашем сайте и количества запросов пользователей к нему.

Сервисы подключаются онлайн в личном кабинете. Их можно протестировать бесплатно в течение 14 дней. По истечении этого срока наши специалисты подберут подходящий тариф.

Помимо базовых мер защиты есть и другие действенные способы повышения безопасности сайтов, созданных на CMS, которые можно реализовать самостоятельно. Однако они требуют определенного уровня технических навыков и доступа к настройкам сервера. Лучше поручить их выполнение специалисту, чтобы это не привело к сбоям или некорректной работе сайта.

Резервное копированиеБэкапы — это важный элемент безопасности любых сайтов, в том числе созданных с помощью CMS. По обязательности их можно сравнить с необходимостью взять документы, когда вы едете в путешествие.

Резервные копии помогут быстро восстановить работу сайта после взлома, сбоя или случайного удаления данных. Главное — делать их регулярно, проверять, что они действительно рабочие и хранить на отдельном сервере.

Настроить резервное копирование можно автоматически. Такой функционал есть у большинства хостингов. Вам потребуется только указать, какие данные сохранять, с какой периодичностью, и где их размещать. Если же у вас свой сервер, можно использовать скрипты либо специальное ПО для автоматического копирования.

Скрыть версии CMS, плагинов и модулейВ сети легко найти списки уязвимостей конкретных версий CMS, а также плагинов и модулей. Этим активно пользуются злоумышленники: они настраивают ботов-сканеров для поиска сайтов с уязвимыми версиями. Когда такой сайт найден, хакеру не нужно подбирать способ атаки, он уже знает, как именно взломать ресурс.

Если же информация скрыта, сайт не попадает в такую выборку и становится менее заметным для автоматических атак. «Спрятать» версию CMS не сложно, например, в WordPress достаточно добавить одну строку в код. Подробные инструкции можно найти в интернете.

Важно: недостаточно скрыть только версию самой CMS. Настройку следует выполнить для всех плагинов и модулей. Не забывайте и про HTTP-заголовки в ответах сервера — в них тоже отображается актуальная версия CMS. При установке новых расширений эту процедуру нужно повторять.

Использовать SSL-сертификат для шифрования данныхSSL-сертификат переводит сайт на защищенный протокол HTTPS и обеспечивает шифрование данных, которыми обмениваются пользователь и сервер. Это критически важно при авторизации или оплате для защиты паролей и другой чувствительной информации.

Если сайт работает по незащищенному HTTP, данные передаются открыто и их можно перехватить, особенно, в общественных сетях. Например, если вы заходите в админпанель через Wi-Fi в кафе, то это все равно что прокричать данные во всеуслышание. Администратор Wi-Fi увидит и URL админки, и логин, и пароль.

Когда вы заходите в панель управления или любой внутренний сервис компании, авторизация должна происходить только по HTTPS.

Скрыть стандартные точки входа в административную панельПри попытке взлома сайта злоумышленники в первую очередь ищут вход в административную панель. Во многих CMS адрес по умолчанию легко угадывается. Он заканчивается примерно так: /admin, /wp-admin, /login. Это значительно упрощает задачу хакеру: такие точки входа легко находятся ботами и используются для подбора паролей.

Поэтому стоит изменить стандартный URL входа на менее очевидный. Это не решит проблему взлома полностью, но снизит вероятность автоматической атаки и защитит от массовых сканирований.

Ограничить количество попыток входа в админку для защиты от брутфорс-атакЕсли защита сайта настроена слабо, и злоумышленник все же нашел вход в админку, следующим шагом будет подбор пароля. Для этого хакеры используют специальные программы, которые перебирают тысячи комбинаций, пока не найдут подходящую.

Чтобы предотвратить такую атаку, нужно ограничить количество неудачных попыток входа. Например, можно установить лимит — пять попыток. Если пароль введен неверно больше пяти раз, IP-адрес блокируется на определенный период, который вы устанавливаете самостоятельно. Это не дает программе перебирать комбинации бесконечно и защищает админку от взлома.

Ограничить доступ к панели управленияДаже при наличии HTTPS стоит дополнительно защищать вход в административную панель. Один из способов — ограничить доступ по IP-адресу. Это значит, что в админку можно будет войти только с определенного устройства или сети.

Если у вашего провайдера белый IP-адрес, используйте его для настройки доступа. Другой вариант — подключаться через VPN.

Также для повышения безопасности сайтов на CMS можно настроить дополнительные ограничения. Например, разрешить вход в административную панель только с территории России.

Ограничить права доступа к файлам и папкамБольшинство сайтов в сети работают под управлением операционной системы Linux, где для каждого файла и каталога можно настроить права доступа: кто может их читать, изменять или выполнять с ними другие действия.

Если не ограничить доступ, злоумышленник может воспользоваться этим. Например, если папке присвоены права 777, это значит, что любой может не только просматривать содержимое, но и загружать туда файлы, в том числе и вредоносные.

Чтобы этого избежать, нужно задать корректные права доступа. У каждой CMS обычно есть свои рекомендации по установке разрешений для определенных папок. Их важно соблюдать.

ЛогированиеЧтобы эффективно контролировать безопасность сайтов, созданных с помощью CMS, и своевременно обнаруживать подозрительную активность, важно настроить логирование — запись всех действий, выполняемых в административной панели и на сервере. В CMS можно включить соответствующие настройки, чтобы следить за любым действием: изменениями контента и прав доступа, авторизацией и другими событиями. Все должно фиксироваться в логах на сервере.

Это особенно актуально, если с сайтом работают несколько человек: администраторы, разработчики, контент-менеджеры.

МониторингМониторинг помогает вовремя узнать, если сайт стал недоступен — например, из-за атаки, сбоя хостинга или технической ошибки.

Даже с ограниченным бюджетом можно использовать бесплатные сервисы. Как это работает: вы указываете адрес сайта, и система присылает уведомление, если сайт перестал работать. Примеры таких сервисов — Kuma, Zabbix.

Продвинутые решения проверяют доступность и скорость загрузки сайта из разных регионов и стран. Это особенно важно, если у вас федеральный или международный проект.

Большая часть мер, перечисленных в этом разделе, универсальна. Их можно применить не только для безопасности сайтов на CMS, но и для защиты веб-ресурсов собственной разработки.

ЗАКЛЮЧЕНИЕ

Сайты, созданные на CMS, в большей степени подвержены успешным атакам из-за своей популярности и распространенности. Лучше заранее позаботиться о безопасности сайта на CMS, чем потом пытаться восстановить важные данные, вернуть сайт к жизни или откупиться от злоумышленников.

Если у вас есть технические специалисты, многие меры защиты можно реализовать своими силами. Но если вам необходимо автоматизированное облачное решение с простыми настройками — протестируйте Solar Space. Оставьте заявку на демотариф, и мы предоставим вам бесплатный доступ на 14 дней.

Скачать материал

Спасибо!

Если файл не скачался, перейдите по ссылке

Файл не найден

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Для просмотра контента вам нужно авторизоваться на сайте. Для этого заполните свой мейл