Фильтрация и контроль ИИ‑сервисов: как снизить риски без тотальных запретов

Узнать больше

Узнайте больше о Solar WebProxy

Спасибо, заявка получена

Мы свяжемся с вами в течение двух дней

по вашему запросу.

В современном бизнесе, где информационные угрозы не отступают, защита корпоративной сети и контроль веб-трафика выходят на первый план. Риски утечек данных, фишинга и распространения вредоносного контента вынуждают компании выстраивать управляемые и предсказуемые механизмы интернет-доступа.

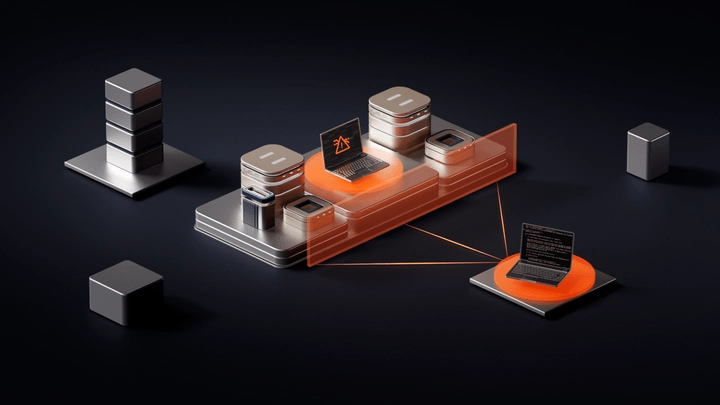

В корпоративной инфраструктуре прокси-сервер выступает технологической основой для контроля веб-трафика. Однако полноценную защиту обеспечивает Secure Web Gateway (SWG) — система, в составе которой прокси-механизм используется для маршрутизации и обработки трафика, а политики безопасности, фильтрация и аналитика реализуются на уровне всей платформы. Разбираем, какую роль играет прокси-сервер в составе SWG, как обеспечивается контроль трафика и каким образом такие решения помогают организациям соблюдать требования регуляторов.

Что такое прокси-сервер

Важно не путать термины. В быту «прокси» часто называют любой шлюз в интернет. Однако в корпоративной информационной безопасности под задачами контроля и защиты веб-доступа чаще подразумевают Secure Web Gateway (SWG). Это решение, в котором прокси-механизм дополняется встроенными средствами веб-безопасности: фильтрацией, инспекцией, журналированием и интеграцией с другими ИБ-системами.

Прокси-сервер выступает промежуточным звеном между корпоративной инфраструктурой и внешними интернет-ресурсами. Весь веб-трафик пользователей проходит через него, что позволяет применять правила доступа, аутентификации и базовой фильтрации до передачи запросов в интернет.

Что делает прокси:

Базовые функции прокси:

Однако в корпоративной практике прокси рассматривается не как самостоятельное средство защиты, а как часть SWG-решения. В этом случае веб-запросы пользователей направляются через единую точку контроля, где реализуются политики безопасности, контентный анализ, SSL-инспекция и журналирование действий. Такой подход повышает управляемость интернет-доступа и обеспечивает комплексную защиту веб-доступа организации.

Прокси-сервер (в составе SWG) — это элемент системы информационной безопасности, через который проходит интернет-трафик сотрудников и который обеспечивает его контроль, фильтрацию и защиту от внешних угроз.

Екатерина Черкасова

PMM Solar webProxy

Для чего нужен SWG (в составе которого используется прокси-механизм)

В корпоративной среде прокси не рассматривается как самостоятельный инструмент, а используется как часть Secure Web Gateway (SWG) — системы централизованного контроля веб-доступа. SWG позволяет управлять интернет-трафиком организации, снижать риски киберинцидентов и обеспечивать соблюдение требований информационной безопасности.

К основным функциям SWG относятся:

Управление доступом и соблюдение политик. SWG помогает централизованно разрешать или запрещать доступ к ресурсам по правилам компании (в том числе к облачным и ИИ-сервисам), а также фиксировать действия для аудита.

Контроль и мониторинг трафика. Позволяет отслеживать веб-запросы сотрудников и анализировать их активность в сети.

Аутентификация и политики доступа. SWG связывает трафик с пользователем/группой (AD/LDAP, Kerberos/NTLM/SSO) и применяет правила по категориям сайтов, типам данных, ключевым словам и расписанию.

SSL-инспекция и анализ трафика. Проверка HTTPS-соединений на наличие угроз и нарушений корпоративной политики.

Снижение раскрываемости инфраструктуры. Трафик выходит во внешний мир через контролируемую точку доступа, что уменьшает экспозицию внутренней адресации и упрощает применение единых политик.

Единые правила доступа для филиалов и удаленных сотрудников. Прокси помогает централизованно применять политики веб-доступа для распределенных площадок и удаленных пользователей (в рамках политики организации).

Оптимизация трафика. Прокси-механизм в составе SWG может использовать кеширование для снижения нагрузки на канал и повышения эффективности использования интернет-ресурсов.

Логирование и отчетность. Сбор детальных журналов веб-запросов, формирование отчетов по пользователям, группам, ресурсам и инцидентам.

То есть SWG — это прокси + логика безопасности + управление + аналитика.

Главное отличие прокси от SWG

|

Критерий |

Прокси-сервер |

SWG |

|---|---|---|

|

Назначение |

Передача трафика |

Контроль и защита веб-доступа |

|

Уровень |

Транспортный механизм |

Система ИБ |

|

Политики безопасности |

Ограничены |

Гибкие, по пользователям и группам |

|

SSL-инспекция |

Не всегда |

Реализуется как часть системы |

|

Интеграции |

Минимальные |

SIEM, DLP, AV и др. |

|

Аналитика и отчеты |

Ограничены |

Расширенные |

Как работает прокси-сервер в составе SWG

Работа строится по принципу контролируемого посредничества между пользователями корпоративной сети и внешними интернет-ресурсами. Любой сетевой запрос сначала поступает на прокси, а уже затем — на целевой сервер. Последовательность выглядит так:

Таким образом, прокси-механизм обеспечивает передачу трафика, а SWG — его анализ, фильтрацию и применение корпоративных политик.

Типы прокси в корпоративной архитектуре

В зависимости от архитектуры различают два режима работы:

Такая модель позволяет централизованно управлять интернет-доступом, применять единые политики безопасности и снижать риски, связанные с внешним трафиком.

Хотите эффективно защитить веб-трафик вашей компании? (Кнопка) Получить консультацию

Где применяют прокси-серверы

В корпоративной инфраструктуре прокси-сервер используется как часть системы контроля веб-доступа и применяется в различных отраслях для реализации политик безопасности и управления интернет-трафиком.

|

Отрасль |

Какие задачи решает SWG (с прокси-механизмом) |

|---|---|

|

Государственный сектор |

Применение регламентированных политик веб-доступа, централизованный аудит действий пользователей, соответствие нормативным требованиям и использование решений, отвечающих требованиям регуляторов |

|

Финансовый сектор |

Контроль внешних веб-соединений сотрудников, снижение рисков фишинга и заражений, выполнение требований внешнего комплаенса и внутренних стандартов ИБ |

|

Промышленность |

Разграничение доступа для различных категорий персонала, защита производственного контура от веб-угроз, централизованное управление интернет-доступом площадок |

|

Нефтегазовая отрасль |

Управление веб-доступом распределенных объектов и дочерних структур, единые политики безопасности для филиальной сети |

|

Энергетика |

Централизованное применение политик безопасности в региональных подразделениях, снижение рисков компрометации через веб-каналы |

|

Транспорт и логистика |

Контроль доступа к внешним сервисам и SaaS-платформам, формирование отчетности по веб-активности |

|

Образование |

Ограничение доступа к нежелательному контенту в рамках регламентов, применение единых политик для кампусов и филиалов |

|

Здравоохранение |

Контроль веб-доступа персонала, снижение рисков компрометации медицинских информационных систем, поддержка требований по защите чувствительной информации |

Как выбрать решение для контроля веб-трафика

Выбор решения для контроля веб-доступа должен опираться на задачи бизнеса, требования информационной безопасности и особенности инфраструктуры.

На практике речь идет не просто о прокси-сервере, а о Secure Web Gateway (SWG), в составе которого используется прокси-механизм.

Перед внедрением важно понимать, какие риски необходимо закрыть и какие процессы контролировать.

VPN vs реверс-прокси (Reverse Proxy) — в чем разница

VPN (Virtual Private Network)

Что делает: создает защищенный туннель между устройством пользователя и корпоративной сетью.

Как работает:

Что дает: защищенный канал связи, удаленный доступ к внутренним ресурсам, доступ на уровне сети (IP-уровень). Ключевое: VPN расширяет периметр сети наружу.

Реверс-прокси (Reverse Proxy)

Что делает: публикует конкретный внутренний сервис наружу, не открывая всю сеть.

Как работает:

Что дает: публикацию конкретных веб-сервисов, сокрытие внутренней инфраструктуры, применение политик безопасности к входящему трафику, балансировку нагрузки. Ключевое: Reverse Proxy не дает доступ к сети — только к конкретному сервису.

Архитектурное различие

|

Критерий |

VPN |

Реверс-прокси |

|---|---|---|

|

Уровень |

Сетевой (L3-L4) |

Прикладной (L7) |

|

Доступ |

Ко всей сети (или ее части) |

К конкретному сервису |

|

Периметр |

Расширяется |

Остается закрытым |

|

Тип контроля |

Шифрование канала |

Фильтрация, аутентификация, контроль HTTP |

|

Сценарий |

Удаленный сотрудник |

Публикация веб-сервиса |

Простое объяснение

Когда что использовать

Используем VPN, если:

Используем Reverse Proxy, если: нужно опубликовать почту (OWA), портал, CRM, нужно контролировать входящий HTTP/HTTPS-трафик, важно не открывать всю сеть наружу.

В контексте SWG

В решениях класса SWG (например, Solar webProxy) Reverse Proxy может использоваться для публикации внутренних веб-ресурсов, применения контентной фильтрации к входящему трафику, предотвращения утечек при работе с веб-интерфейсами. VPN при этом остается отдельной технологией — для организации защищенного удаленного доступа.

Основные преимущества Solar webProxy для руководителя

Рост числа веб-угроз и инцидентов через интернет-каналы делает веб-доступ одним из ключевых рисков для бизнеса. По данным ГК «Солар» до 50% инцидентов связаны с использованием небезопасных веб-ресурсов сотрудниками, а 87% угроз доставляются через зашифрованные каналы.

При этом локализация одного инцидента в среднем занимает десятки дней, что увеличивает финансовые и репутационные потери. В этих условиях руководству важно не просто «иметь прокси», а внедрить специализированную SWG-систему, сфокусированную именно на веб-безопасности. Solar webProxy разработан как standalone SWG-решение и закрывает ключевые управленческие задачи.

Специализация на веб-безопасности (а не «встроенный модуль»). Solar webProxy — самостоятельная SWG-система, реализующая функции класса Secure Web Gateway: контроль HTTP/HTTPS/SOCKS5 с DPI, SSL/TLS-инспекцию, контентную фильтрацию и управление доступом к веб- и AI-сервисам.

Для руководства это означает: снижение рисков утечек и компрометации через веб-канал, предсказуемую архитектуру без перегрузки NGFW, четкое разделение зон ответственности в ИБ.

Снижение операционных и финансовых рисков. Вынос SSL-инспекции и веб-фильтрации в специализированную SWG-платформу разгружает NGFW и позволяет масштабировать веб-контроль отдельно от сетевой защиты. Это дает управляемость затрат при росте числа пользователей, снижение риска простоев из-за перегрузки периметра и минимизацию потенциальных финансовых потерь от веб-инцидентов.

Многослойная защита от современных угроз. Система сочетает в себе L7 DPI, SSL/TLS-инспекцию, антивирусную проверку, категоризацию webCat, TI-фиды Solar 4RAYS. Для руководства это означает проактивную модель защиты, где угрозы блокируются на этапе обращения к ресурсу, а не после факта инцидента.

Прозрачность и ускорение расследований. Solar webProxy формирует «Досье» пользователя с детализированной веб-активностью, предоставляет дашборды и отчетность «понятным языком». Это позволяет быстрее разбирать инциденты, получать доказательную базу, принимать управленческие решения на основе данных, а не предположений.

Масштабируемость и централизованное управление. Модульная архитектура (Core, Antivirus, Reverse, MultiProxy, webCat) позволяет внедрять только необходимые компоненты и масштабировать систему по мере роста бизнеса. Централизованное управление филиалами упрощает сопровождение распределенной инфраструктуры и снижает вероятность ошибок при изменении политик.

Импортонезависимость и доверие регуляторов. Solar webProxy включен в реестр отечественного ПО и сертифицирован ФСТЭК России. Для руководителя это: снижение регуляторных рисков, соответствие требованиям госзаказа и критической инфраструктуры, стратегическая устойчивость ИТ-ландшафта.

Управляемый веб-доступ как элемент корпоративной безопасности

Управление веб-доступом является важным элементом современной корпоративной безопасности. В практике информационной безопасности для этих задач применяется специализированная SWG-система, в составе которой используется прокси-механизм как технологическая основа контроля трафика.

Такой подход позволяет снизить риски, связанные с использованием интернета, обеспечить выполнение внутренних политик безопасности и требований регуляторов, а также повысить прозрачность работы сети для ИТ- и ИБ-подразделений.

Solar webProxy объединяет функции фильтрации, анализа и контроля веб-трафика в единой standalone SWG-платформе. Решение обеспечивает централизованный контроль интернет-доступа, поддерживает SSL-инспекцию, интеграцию с ИБ-системами и формирование аналитики, что упрощает управление безопасностью и снижает операционные риски.

В результате веб-доступ перестает быть неконтролируемым каналом и становится управляемым элементом корпоративной инфраструктуры. Начните 60-дневное тестирование Solar webProxy и оцените возможности специализированной SWG-системы в вашей инфраструктуре.

Скачать материал

Спасибо!

Если файл не скачался, перейдите по ссылке

Файл не найден

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Получите материалы вебинара

Получите контент бесплатно. Укажите e‑mail, и мы пришлем код доступа