Как работают анализ и блокировка опасных команд

Узнать больше

Получить консультацию по Solar SafeInspect

Спасибо, заявка получена

Мы свяжемся с вами в течение двух дней

по вашему запросу.

Для работы с локальными сетями, базами данных и другими критически важными объектами ИТ-периметра нужны права высокого ранга. Они предоставляются только привилегированным пользователям: администраторам, сотрудникам ИБ-подразделения, аудиторам, аутсорсерам и подрядчикам. За действиями таких пользователей нужно следить, чтобы не допускать инцидентов ИБ. Контроль можно автоматизировать с помощью специализированной системы.

Как контролировать привилегированных пользователей

Контроль расширенного доступа включает защиту привилегированных подключений, отслеживание и анализ действий привилегированных пользователей, использование надежных паролей для учетных записей и их правильное хранение. Эти задачи может выполнять PAM-система, которая играет важную роль в ИБ-контуре компании. Она позволяет выстраивать бизнес-процессы в соответствии с отраслевыми требованиями и стандартами защиты данных, гибко управлять привилегированным доступом и предотвращать связанные с ним угрозы.

Что получит компания, внедрившая такое решение:

|

Преимущество |

Суть |

Польза для бизнеса |

|---|---|---|

|

Прозрачные процессы назначения расширенных полномочий |

Права доступа выдаются согласно корпоративным политикам и фиксируются в системе. |

Снижение рисков ошибок и злоупотребления полномочиями. |

|

Безопасные привилегированные сеансы, которые можно прерывать вручную или автоматически |

Работа привилегированных пользователей контролируется. |

Предотвращение инцидентов и защита критичных систем. |

|

Полные и достоверные данные обо всех действиях привилегированных пользователей |

Система фиксирует и сохраняет каждое действие: команды, изменения, попытки доступа. |

Упрощение расследований, повышение прозрачности процессов, соблюдение требований регуляторов. |

Чтобы решение эффективно выполняло свои задачи, нужно составить расширенные списки контроля доступа — выделить критически важные системы и категории учетных записей, которыми нужно управлять. Необходимо определить допустимый уровень привилегий для офисных/удаленных сотрудников и подрядчиков, порядок назначения и аннулирования привилегий. Это поможет сформировать бизнес-требования к PAM-системе и оптимизировать процессы управления привилегированным доступом.

Угрозы ИБ из-за недостаточного контроля расширенного доступа

Что может произойти, если компания не будет контролировать использование привилегированных учетных записей и отслеживать действия пользователей с широкими правами доступа:

Как Solar SafeInspect решает задачу контроля расширенного доступа

Функции PAM-системы позволяют предотвращать угрозы, связанные с привилегированным доступом. Основные задачи решения для обеспечения информационной безопасности в компании:

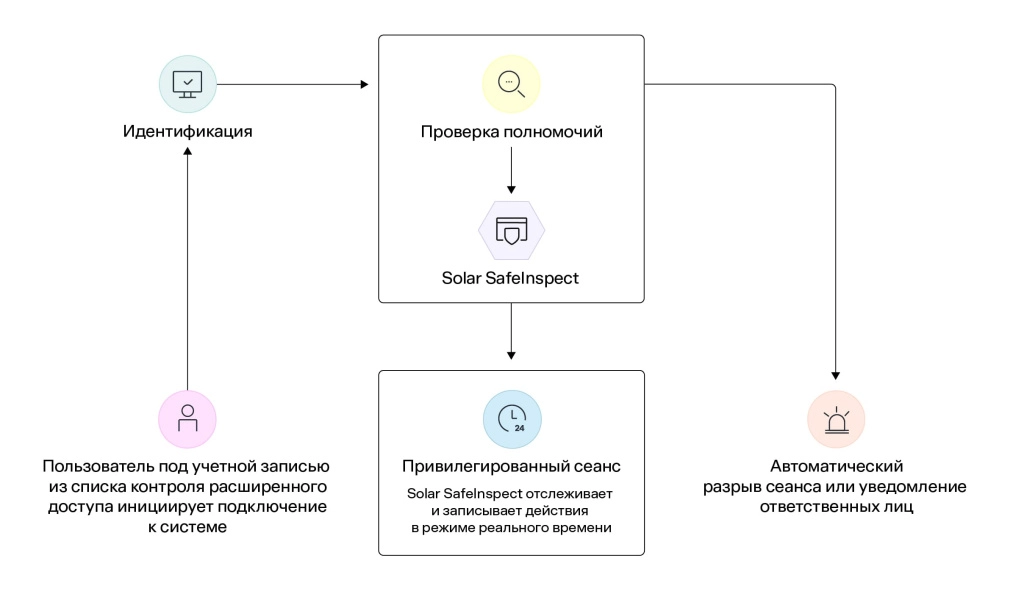

Как выглядит схема работы решения:

Если к внутренним системам компании подключаются внештатные пользователи, можно использовать функцию ручной проверки запросов на подключение — авторизацию «в 4 глаза». В этом случае Solar SafeInspect отправляет администратору уведомление о необходимости подтвердить начало сессии. Без ручного подтверждения пользователь не сможет начать работать.

Кто и почему использует Solar SafeInspect для контроля расширенного доступа

PAM-система может использоваться для управления привилегированным доступом в крупных компаниях с распределенной ИТ-инфраструктурой. Она подходит для операторов персональных данных и организаций, которые привлекают внешних подрядчиков. Сферы применения: финансы, телеком, IT, здравоохранение, СМИ и др.

5 причин, почему отечественные компании выбирают решение от «Солара» для контроля расширенного доступа:

В качестве преимущества также отметим возможность интеграции с другими ИБ-решениями. Например, из IdM-системы Solar SafeInspect будет получать данные о ролях привилегированных пользователей. Интеграция с SIEM поможет точнее определять потенциальные инциденты и применять сценарии реагирования. Совместная работа PAM и DLP-систем позволяет эффективнее бороться с внутренними угрозами.

Организуйте безопасный привилегированный доступ

С расширенным доступом к объектам ИТ-инфраструктуры связаны критические риски ИБ, поэтому необходимо держать его на контроле. Обеспечить безопасность и прозрачность привилегированных сессий, защищать привилегированные учетные записи, отслеживать действия сотрудников и подрядчиков с правами высокого ранга поможет PAM-система Solar SafeInspect. Оставьте заявку и бесплатно протестируйте продукт в своем ИТ-контуре.

Скачать материал

Спасибо!

Если файл не скачался, перейдите по ссылке

Файл не найден

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию