В новой версии Solar Dozor сделан акцент на технических возможностях системы – в фокусе модернизация технологического стека, повышение отказоустойчивости и стабильности работы системы. Значительное внимание уделено функциям, усиливающим защиту данных, обеспечению максимальной безопасности использования системы и удобству работы с ней.

В Табл. 1 приведен краткий обзор изменений, реализованных в Solar Dozor версии 8.3.

Табл. 1. Обзор новых функций/доработок системы

|

Функция/доработка |

Краткое описание |

Результат |

|

|---|---|---|---|

|

ОСНОВНЫЕ ФУНКЦИИ РЕЛИЗА |

|||

|

Доменная аутентификация с использованием протокола LDAP |

Теперь можно войти в Solar Dozor с данными учетных записей служб каталогов. К функции доменного входа в систему только от имени текущей учетной записи пользователя рабочей станции (Kerberos-аутентификации) добавилась возможность явного ввода логина/пароля и доступа к Solar Dozor с помощью доменной аутентификации с использованием протокола LDAP. |

Гибкость интеграции, удобство входа (особенно для мультидоменных организаций), обеспечение поддержки централизованного управления правами доступа |

|

|

Взаимная аутентификация сервисов c использованием протокола mTLS |

Для всех сервисов серверной части добавлена поддержка взаимной аутентификации и авторизации с использованием протокола mTLS |

Исключение несанкционированного доступа к системе, защита данных от перехвата и модификации |

|

|

Поддержка IPv6 |

Компоненты системы теперь могут взаимодействовать в соответствии с протоколом IPv6 и использовать FQDN - доменные имена вместо статических IP-адресов |

Гибкость и расширение возможности интеграции в IT-инфраструктуру, удобство использования системы |

|

|

Endpoint Agent для Linux: защита от удаления |

Реализована функция защиты Агента от удаления: можно настроить систему так, чтобы удаление Агента было доступно только администраторам, знающим пин-код |

Повышение устойчивости агентского покрытия – предотвращение утечек в том числе при саботаже |

|

|

ТЕХНОЛОГИЧЕСКИЙ СТЕК: ПОВЫШЕНИЕ УРОВНЯ БЕЗОПАСНОСТИ, ОТКАЗОУСТОЙЧИВОСТИ, СТАБИЛЬНОСТИ РАБОТЫ, БЕСПЕРЕБОЙНЫЙ ДОСТУП К ДАННЫМ И СЕТЕВАЯ СОВМЕСТИМОСТЬ |

|||

|

Мультидозор: репликация данных между узлами ЦФХ |

Реализована полная репликация (копирование) данных между узлами центрального файлового хранилища (ЦФХ) в пределах кластера, а также настройка репликации по группам томов |

Доступ к данным при сбое оборудования: при недоступности каких-либо узлов можно получить данные с других доступных узлов |

|

|

Подключение к архиву сообщений с помощью JDBC URI |

Реализована возможность подключения к БД сообщений с использованием JDBC URI. При подключении этим методом применяется безопасный протокол TLS и шифрование |

Устойчивая работа при изменениях топологии кластера БД сообщений: бесперебойный защищенный доступ к данным, гибкая настройка |

|

|

Миграция на Clickhouse 25.3.6.56 |

Обновлена версия БД Clickhouse до версии 25.3.6.56

|

Исключение уязвимостей, повышение производительности и безопасности |

|

|

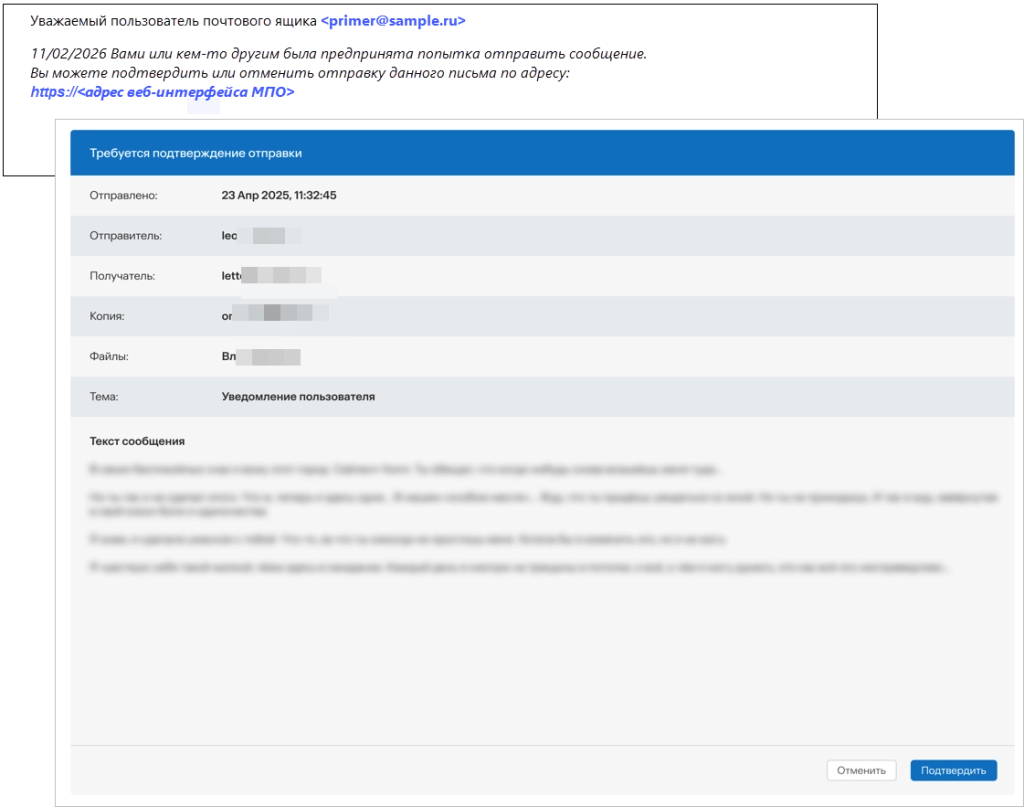

Рефакторинг модуля подтверждения отправки |

С целью повышения стабильности работы модуля подтверждения отправки (МПО) выполнен рефакторинг его кода с сохранением всего функционала. Если система установлена «в разрыв», с помощью МПО можно уведомить пользователя о блокировке отправки почтовых сообщений и предоставить ему выбор: либо отправить сообщения, либо отменить отправку |

Стабильно работающий МПО позволяет отправителям заблокированных системой сообщений самим принимать решение об их отправке, тем самым сокращая трудозатраты специалистов ИБ и снимая с них часть ответственности. Снижается вероятность ошибок, а также проводится профилактика утечек: сотрудники могут воздержаться от необдуманной отправки |

|

|

АНАЛИТИКА И РАБОТА С ДАННЫМИ: ПОВЫШЕНИЕ ТОЧНОСТИ АНАЛИЗА, ОБЕСПЕЧЕНИЕ ПОЛНОТЫ |

|||

|

Визуализация спецсимволов в структуре сообщения и вложений |

В карточке сообщения добавлена возможность увидеть специальные символы, которые незримо присутствуют как в теле самого сообщения, так и во вложенных документах |

Повышение точности анализа сообщений, а следовательно, обнаружения и профилактики утечек |

|

|

Отчеты: увеличение лимита для данных при отображении и экспорте |

Увеличено ограничение на количество строк при отображении данных ключевых отчетов и их экспорте в файлы различных форматов |

Получение наиболее полной картины для анализа и принятия управленческих решений |

|

|

ФУНКЦИОНАЛ АГЕНТОВ: УСИЛЕНИЕ ЗАЩИТЫ |

|||

|

Endpoint Agent: поддержка новых форматов файлов |

Теперь система может анализировать содержимое файлов ранее неподдерживаемых форматов и, следовательно, контролировать передачу соответствующих файлов |

Расширенный контроль передачи данных, снижение риска утечек конфиденциальной информации |

|

|

Endpoint Agent для Windows: проверка только печатаемого фрагмента |

Изменен подход к анализу печатаемого документа - теперь на соответствие политике безопасности проверяются только отправленные на печать страницы, а не весь документ |

Уменьшение ложноположительных срабатываний правил политики ИБ при печати страниц, не содержащих конфиденциальные данные, контроль печати изменений документа, несохраненных в файле |

|

|

Endpoint Agent для Windows: уведомление пользователя при блокировке подключения USB |

Реализовано отображение уведомления о блокировке подключения съемного носителя: теперь сотрудник может узнать, что доступ к USB-устройству ограничен в соответствии с правилами политики безопасности |

Снижение количества обращений в службу техподдержки |

|

|

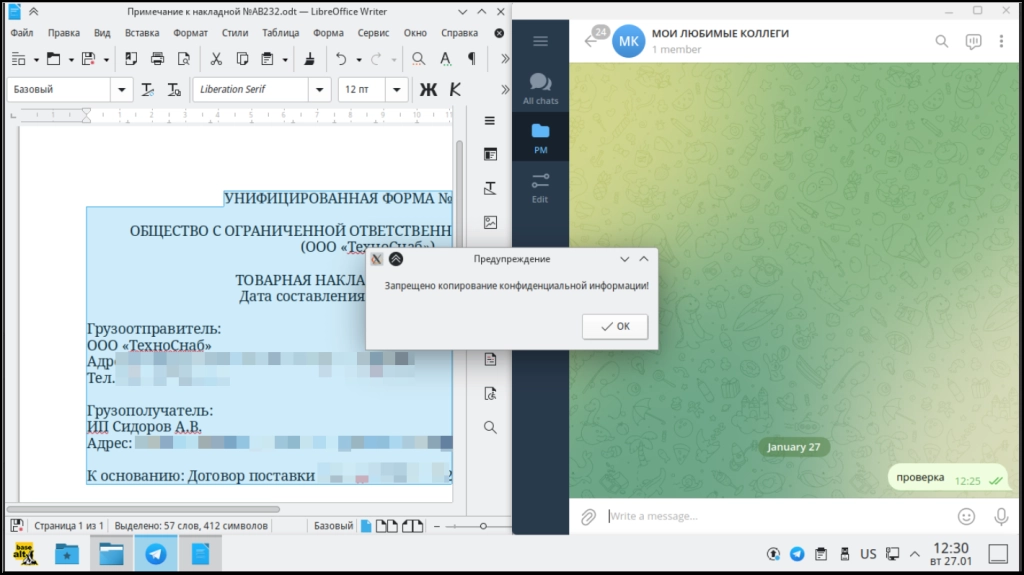

Endpoint Agent для Linux: контроль буфера обмена для заданного списка приложений |

Функция контроля буфера обмена приложений теперь доступна не только на Windows, но и на Linux – реализована возможность контроля копирования информации из буфера обмена в контролируемое приложение |

Улучшенный контроль операций с буфером обмена на рабочей станции под Linux, снижение риска утечки информации |

|

|

Endpoint Agent для macOS: распознавание графических изображений (OCR на агенте) |

Реализована функция распознавания графических изображений, которая выполняется непосредственно на рабочей станции |

Возможность контроля и блокировки передачи изображений с конфиденциальными данными, снижение риска утечки. Теперь все Агенты системы – для Windows, Linux и macOS – обладают этой возможностью |

|

|

ИНТЕРФЕЙС: МОДЕРНИЗАЦИЯ |

|||

|

Рабочие столы аналитика и руководителя |

Полная переработка интерфейса в соответствии с современными технологиями: использован мощный современный фреймворк, добавлена возможность перемещения и масштабирования виджетов; улучшен дизайн графиков и счетчиков; оптимизирована навигация |

Повышение удобства работы, ускорение отображения данных, упрощение администрирования, снижение трудозатрат на настройку и эксплуатацию системы |

|

|

Краулер |

Улучшена навигация, порядок элементов в разных местах приведен к единому, убрано дублирование, добавлена возможность сортировки данных |

||

|

Система: Конфигурация, Администрирование |

Раздел «Система → Конфигурация» оптимизирован для удобной работы: убрано дублирование настроек, добавлены необходимые элементы управления. Раздел «Система → Администрирование» полностью обновлен: реализован на современной веб-платформе с сохранением всего ключевого функционала |

||

|

РАСШИРЕНИЕ ПЛАТФОРМЕННОЙ ПОДДЕРЖКИ: ОС И СРЕДЫ ВИРТУАЛИЗАЦИИ |

|||

|

Endpoint Agent Linux/macOS: расширение списка ОС и сред виртуализации, в которых гарантируется работа |

Endpoint Agent для Linux теперь может полноценно работать:

Endpoint Agent для macOS теперь может работать под управлением macOS 26 Tahoe |

Мониторинг передачи данных, контроль каналов утечки на рабочих станциях под управлением указанных ОС, сохранение уровня защищенности при миграции на отечественные решения VDI |

|

Примечание

В релизе поставляются следующие версии модулей Endpoint Agent (EA) и Traffic Analyzer (TA):

- EA для Windows 5.7.0

- EA для Linux 4.7.0

- EA для macOS 2.6.0

- TA 1.24.0

1. Технологический стек: повышение уровня защиты и отказоустойчивости системы

Что сделано: совокупность технических обновлений системы.

Результат: повышение отказоустойчивости, защита внутренних процессов, системных и корпоративных данных, а также соответствие современным сетевым стандартам.

1.1. Аутентификация: защита взаимодействия сервисов и поддержка нескольких способов доменного входа в систему

1.1.1. Взаимная аутентификация сервисов при их взаимодействии с применением TLS 1.2/1.3: использование mTLS

В предыдущей версии системы была обеспечена защита данных, передаваемых как между внутренними сервисами Solar Dozor, так и между Solar Dozor и внешними сервисами. Для этого используется протокол TLS версий 1.2/1.3, с применением которого многократно снижаются риски воздействия на систему с целью кражи данных и/или выведения ее из строя.

Поскольку основной массив данных циркулирует именно в серверной части продукта, в новой версии системы для всех сервисов серверной части добавлена поддержка взаимной аутентификации и авторизации с использованием протокола mTLS. Это исключает возможность неавторизованного подключения к ним, предотвращает MITM-атаки и, тем самым, обеспечивает максимальный уровень безопасности.

Система поставляется настроенной на использование только защищённых сетевых коммуникаций (то есть протоколов TLS 1.2/1.3 с mTLS), и сразу после установки функционирует в максимально защищенном режиме.

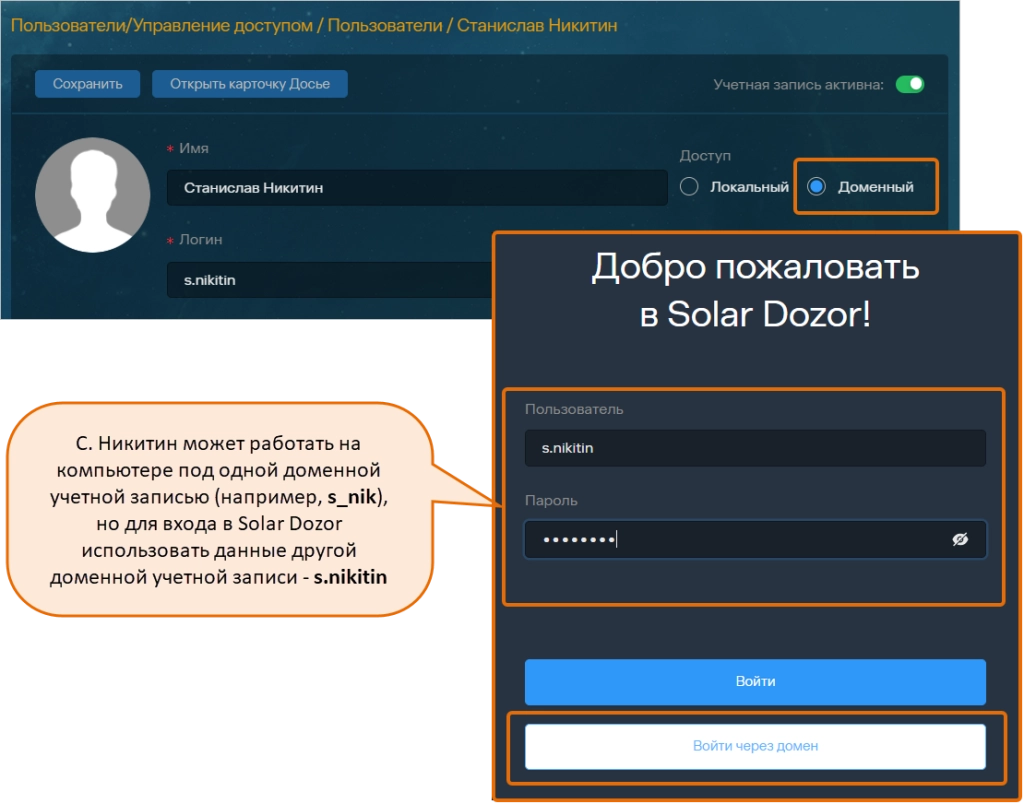

1.1.2. Расширение возможностей аутентификации: поддержка доменного LDAP-входа в систему с указанием логина/пароля

В предыдущих версиях для входа в веб-интерфейс Solar Dozor автоматически задействовались данные учетной записи (УЗ) пользователя, выполнившего вход на рабочую станцию (аутентификация в соответствии с протоколом Kerberos).

В новой версии добавлена возможность LDAP-аутентификации – теперь можно войти в систему под любой доменной учётной записью, даже если она отличается от УЗ текущего пользователя ОС. Так, например, системный администратор может работать на компьютере под учетной записью с правами обычного пользователя и в то же время на том же компьютере войти в систему как администратор.

Другой пример: в компании используется несколько доменов. С поддержкой LDAP-аутентификации в систему, установленную на сервере в одном домене может войти специалист технической поддержки, у которого учетная запись в другом домене.

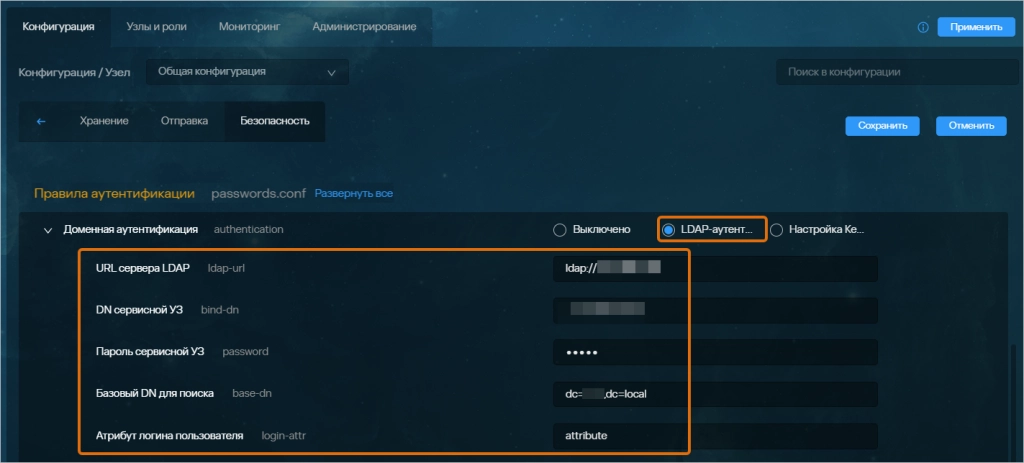

Для включения возможности такого входа в систему достаточно в настройках системы выбрать способ LDAP-аутентификации и задать параметры LDAP-подключения к контроллеру домена.

Новый способ входа в систему обеспечил соответствие требованиям безопасности ISO 27001 в части аутентификации, а также предоставил дополнительные гибкость и удобство:

- поддержка LDAP-аутентификации обеспечивает интеграцию со службами каталогов, где можно централизованно задавать права доступа и управлять ими;

- поддержка нескольких протоколов (Kerberos/LDAP) и ручного ввода учётных данных позволяет интегрировать Solar Dozor в любую доменную инфраструктуру — от простых до сложных, многоуровневых;

- можно войти в систему, которая работает на одном домене, под учётной записью администратора, зарегистрированной в другом домене;

- можно войти в систему под доменной учётной записью администратора и при этом остаться в ОС своей рабочей станции обычным пользователем.

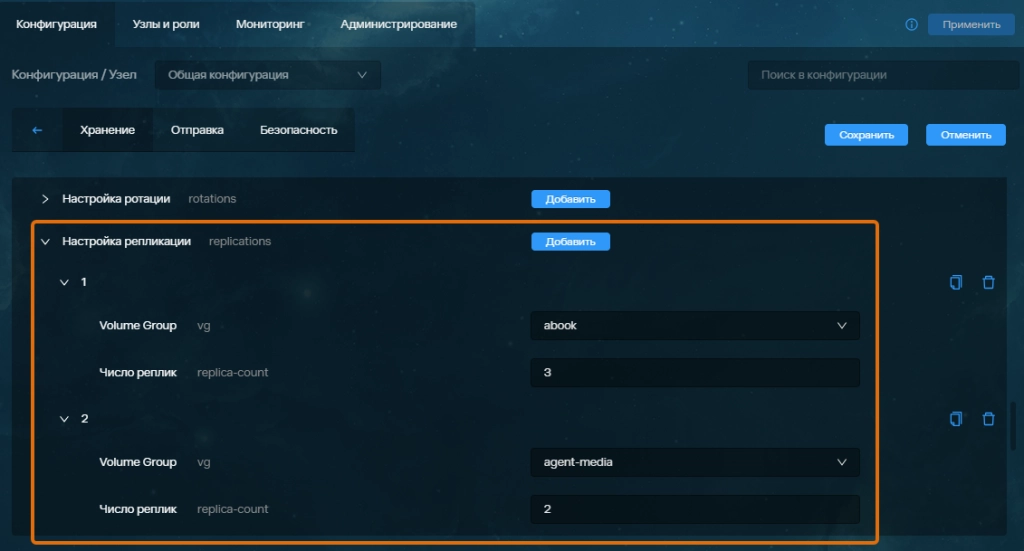

1.2. Отказоустойчивость хранилищ: репликация данных между узлами

Архитектура системы с модулем Мультидозор предусматривает долговременное хранение данных на узлах, которым назначена соответствующая роль в кластере и в подкластерах организационных единиц:

- Центральное файловое хранилище (ЦФХ) – роль, назначаемая узлу в центральном кластере для включения сервисов, отвечающих за хранение данных,

- Локальное файловое хранилище (ЛФХ) – роль, назначаемая узлу в центральном кластере или в подкластере для включения вспомогательных сервисов.

В предыдущих версиях системы данные из ЛФХ реплицировались в ЦФХ (при наличии нескольких ЦФХ выбирался один из них). Таким образом, весь массив данных распределялся между ЦФХ. Однако между ЦФХ данные не реплицировались. Поэтому при недоступности узла с ролью ЦФХ становилась недоступной и та часть данных, которые хранились на этом узле.

В новой версии системы реализована полная репликация данных между узлами ЦФХ в пределах кластера, а также возможность настройки репликации по группам томов.

Репликация по группам томов – это механизм обеспечения отказоустойчивости, синхронизирующий логически связанные тома (volumes), на которых хранятся однотипные данные (например, сообщения, скриншоты, аудиозаписи), как единое целое.

Нововведение обеспечивает высокую доступность и сохранность данных даже при сбое серверного оборудования.

1.3. Сетевая совместимость: обеспечение функционирования системы в IPv6-инфраструктуре

В целях соответствия требованиям современных ИТ-ландшафтов в новой версии системы был модернизирован сетевой стек.

Ключевые изменения:

- поддержка IPv6: все компоненты системы (сервисы, база данных, веб-интерфейс) теперь могут обмениваться данными по сети с использованием адресов IPv6.

- конфигурация по FQDN: вместо статических IP-адресов можно указать доменные имена (FQDN). При старте и во время работы система запрашивает у DNS-сервера актуальные IP-адреса, поддерживая как A- (IPv4), так и AAAA-записи (IPv6). Это делает систему независимой от статических IP-схем.

Теперь систему можно интегрировать в инфраструктуры любого типа, включая гибридные сети (IPv4/IPv6) и среды, где уже невозможно выделить IPv4-адреса.

Кроме того:

- администраторам больше не требуется вручную обновлять IP-адреса в конфигурациях при изменении сетевой инфраструктуры;

- использование человеко-читаемых FQDN вместо цифровых IP-адресов снижает риск ошибки при настройке;

- система корректно реагирует на изменение IP-адреса узла, что особенно ценно в динамических средах (например, облачных) и повышает отказоустойчивость при изменении сетевой топологии.

1.4. Стабильность работы при взаимодействии с сотрудником: рефакторинг модуля подтверждения отправки

В новой версии Solar Dozor переработан и оптимизирован код модуля подтверждения отправки сообщений (МПО). Функционал МПО при этом сохранен – если система установлена «в разрыв», с помощью МПО можно уведомить пользователя о временной блокировке отправки (в соответствии с политикой ИБ) написанного им почтового сообщения и дать возможность либо отправить его, либо отменить отправку. Также можно настроить систему так, чтобы отправку сообщения подтверждал, например, руководитель сотрудника – отправителя, конкретный офицер безопасности или другой уполномоченный специалист.

Рефакторинг кода повысил стабильность работы МПО, что снижает нагрузку на специалистов ИБ и минимизирует риск ошибок.

2. Аналитика и работа с данными: повышение точности и полноты анализа

Что сделано: улучшение работы с данными.

Результат: обеспечение полноты данных при формировании отчетности, повышение точности анализа событий.

2.1. Повышение точности настройки политики ИБ: отображение специальных символов, присутствующих в сообщении/документе

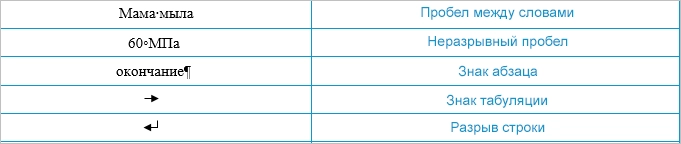

При анализе сообщений и текстовых документов важно видеть их фактическую структуру. В том числе важно учитывать, что на результат применения политик безопасности могут влиять специальные символы, которые обычно не отображаются, но присутствуют в тексте. Среди таких символов, например, неразрывный пробел, символ табуляции, пробел между словами, знак абзаца, символ разрыва строки:

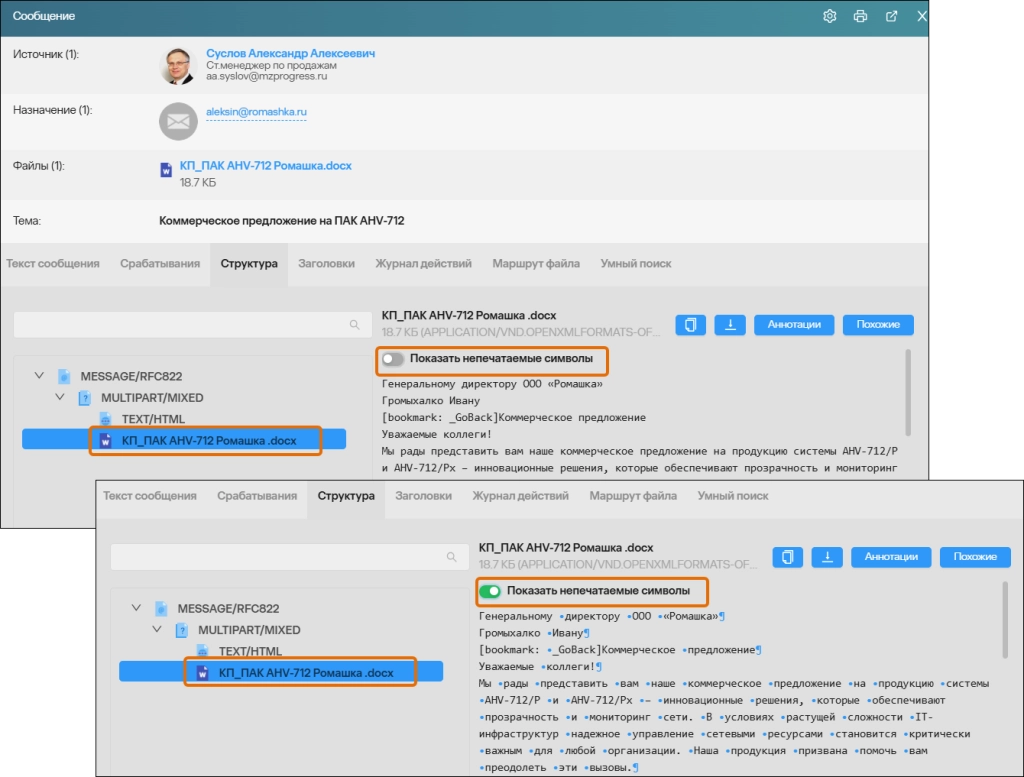

С целью повышения точности настройки политик безопасности в новой версии системы реализован функционал отображения таких символов. Теперь при просмотре структуры сообщения в его карточке можно отобразить их с помощью переключателя.

2.2. Увеличение лимитов на количество данных, отображаемых в отчетах: получение полной картины для анализа

В предыдущих версиях системы ключевые отчеты (как просматриваемые в интерфейсе, так и полученные в виде файлов) содержали только данные из первых 1000 строк. Это часто мешало офицерам безопасности получить полную картину событий для анализа.

В новой версии лимиты были увеличены:

- Отчет в виде списка теперь может содержать сведения о 50 000/65 535 объектах (в качестве объектов могут быть события, сообщения, участники переписки или файлы);

- Сводный отчет по персоне – 15 000 событий, 15 000 сообщений и 15 000 файлов;

- Сводный отчет по инцидентам – 50 000 инцидентов;

- Статистика по адресам – 100 000 адресов;

- Тепловая карта коммуникаций – сведения о 1 000 персон.

Доступ к более полному массиву данных позволяет более эффективно анализировать тренды и предоставлять руководству исчерпывающую информацию.

3. Функционал Агентов: новые возможности для контроля действий пользователей рабочих станций

Что сделано: развитие и обеспечение паритета функционала агентов, работающих на разных платформах – защита Агента от удаления, анализ только печатаемого фрагмента документа, расширение списка форматов анализируемых файлов, контроль буфера обмена.

Результат: усиление защиты от утечек.

3.1. Endpoint Agent для Linux: защита от удаления

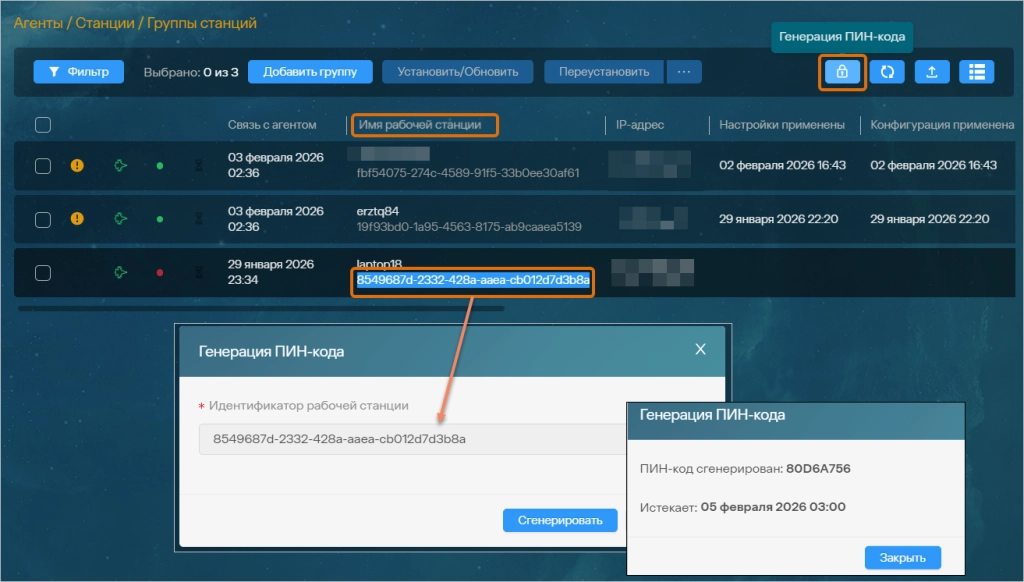

В новой версии системы обеспечена самозащита Агента от случайного или намеренного несанкционированного удаления – можно настроить систему так, чтобы даже пользователь с административными правами (root) не мог удалить Агент без ввода специального пин-кода. Этот пин-код:

- генерируется в веб-интерфейсе системы отдельно для каждой рабочей станции.

- вводится при запуске на рабочей станции специальной утилиты управления защитой Агента, которая разрешает/запрещает удаление Агента.

Если администратор, не получивший допуск к операции, попытается удалить защищенный Агент, это действие выполнено не будет.

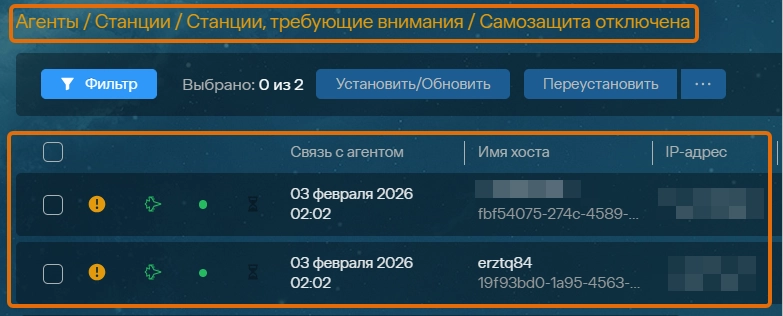

По умолчанию функция самозащиты Агента отключена (с целью совместимости более ранних версий Агента с новой версией системы). В веб-интерфейсе системы можно легко найти и просмотреть список станций, где Агент не защищен – все они собраны в одном месте: в группе Станции, требующие внимания – Самозащита отключена.

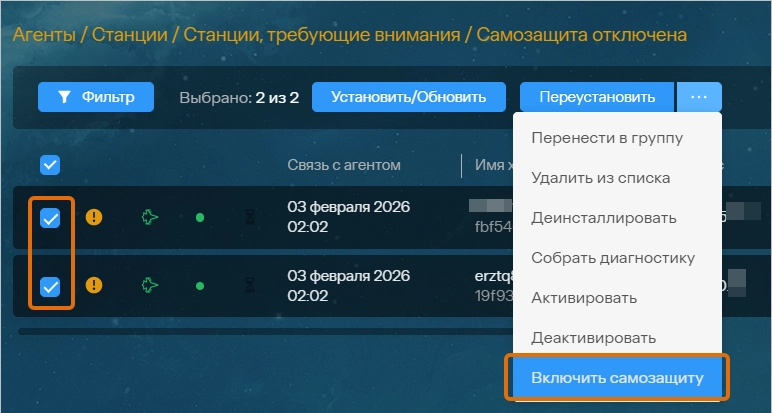

Чтобы защитить Агенты на конкретных РС, достаточно выбрать требуемые РС и нажать кнопку Включить самозащиту.

Самозащита активируется только для Linux-агентов, начиная с версии 4.7.

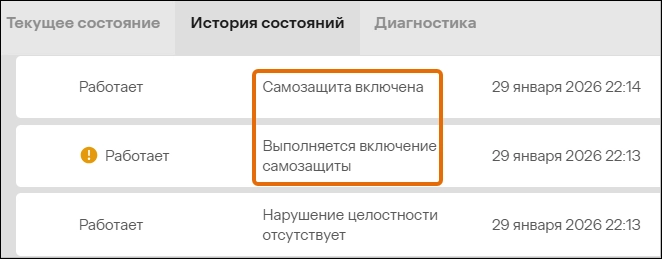

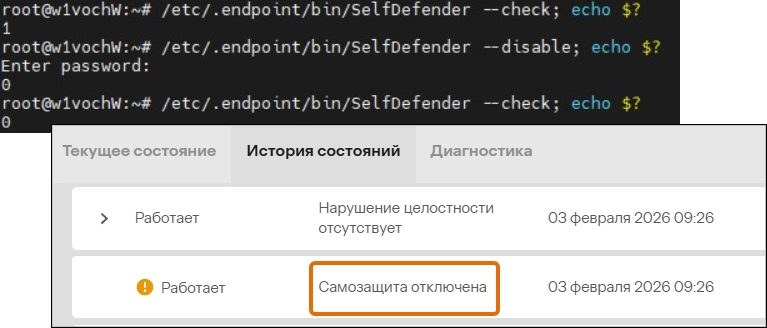

Статус функции самозащиты (включена/отключена) отображается в истории состояний Агента.

Для удаления защищенного Агента необходимо сначала отключить его самозащиту, запустив на конкретной РС утилиту управления защитой Агента. При запуске запрашивается ранее сгенерированный именно для этой РС временный пин-код.

При генерации пин-кода понадобится идентификатор рабочей станции, на которой необходимо отключить защиту Агента. Его можно найти, например, в столбце Имя рабочей станции таблицы со сведениями о РС.

Срок действия пин-кода ограничен 48 часами с момента первой генерации.

Обновить (сгенерировать новый) пин-код для конкретной РС можно только один раз в 24 часа (до 00:00).

Таким образом, удаление Агента доступно только определенным специалистам поддержки системы. Совместно с реализованной ранее функцией контроля целостности Агента, с помощью которой отслеживаются любые модификации исходных файлов ПО, это исключает несанкционированное вмешательство со стороны других пользователей с административными правами и обеспечивает:

- повышенную стабильность: защищенность Агентов от случайных или злоумышленных действий гарантирует их непрерывную работу.

- усиление безопасности: бесперебойная работа Агентов напрямую снижает риски утечки конфиденциальной информации.

3.2. Endpoint Agent для Windows: контроль печати – анализ и проверка только печатаемого фрагмента

Изменен подход к анализу печатаемого документа – теперь на соответствие политике безопасности проверяются только отправленные на печать страницы (их растровые образы), а не весь документ. Также учитываются изменения, внесенные в документ перед печатью без их сохранения в файле. Это значительно повышает точность контроля канала «Печать», предоставляет возможность печати отдельных страниц документа, не содержащих конфиденциальные данные, уменьшая количество ложноположительных срабатываний правил политики безопасности.

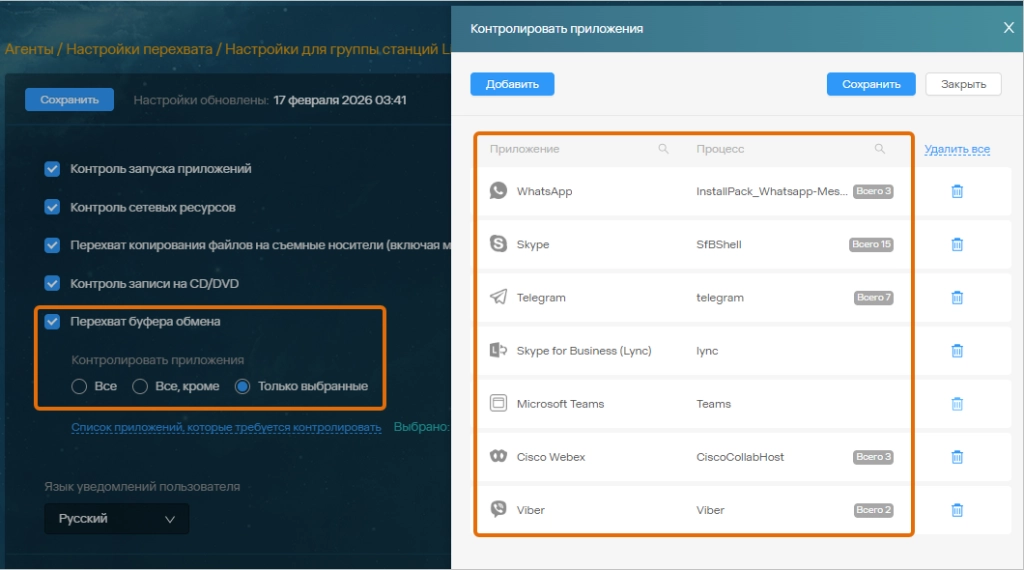

3.3. Endpoint Agent для Linux: контроль буфера обмена для заданного списка приложений

Функция контроля буфера обмена приложений теперь доступна не только на рабочих станциях под управлением Windows, но и на Linux – реализована возможность контроля и, в частности, запрета вставки информации из буфера обмена в контролируемое приложение.

Для реализации такой политики достаточно в настройках перехвата операций с буфером обмена указать список приложений, для которых необходимо запретить вставку конфиденциальной информации из буфера.

Улучшенный контроль операций с буфером обмена на рабочей станции – снижение риска утечки информации.

3.4. Endpoint Agent: расширение списка контролируемых форматов файлов

Расширен список форматов файлов, передачу которых Агент может контролировать (Табл. 2). Это снижает риск обхода защиты через нестандартные форматы.

Табл. 2 – Список добавленных в версии 8.3 форматов файлов

|

Endpoint Agent |

||||

|---|---|---|---|---|

|

Windows |

Linux |

macOS |

||

|

*.dbf |

*.doc |

*.xml |

*.pptx |

*.gif |

|

|

*.xlsx |

*.eml |

*.ppt |

*.eml |

|

|

*.xls |

*.msg |

*.xlsx |

*.msg |

|

|

*.pptx |

*.lzh |

*.xls |

*.lzh |

|

|

*.ppt |

*.lha |

|

*.lha |

|

|

*.odg |

*.csv |

*.odg |

*.jar |

|

|

*.odp |

|

*.odp |

*.jpeg |

|

|

*.ods |

|

*.ods |

|

|

|

*.rtf |

|

*.png |

|

|

|

*json |

|

*.jpg |

|

4. Интерфейс: модернизация и редизайн

Что сделано: миграция интерфейсной части системы на современную платформу.

Результат: повышение удобства работы, ускорение получения информации.

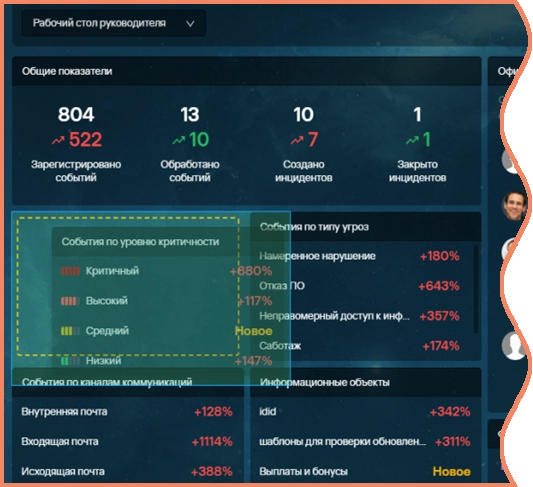

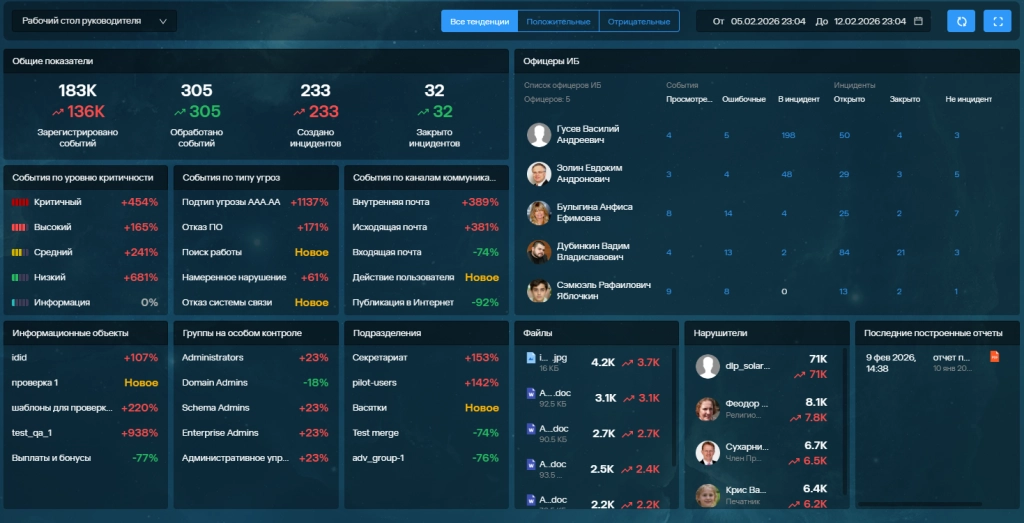

4.1. Переработка раздела «Рабочий стол»: перемещение и масштабирование виджетов, улучшение информативности графиков и наглядности статистики

«Рабочий стол» является ключевым инструментом для офицеров безопасности и руководителей для мониторинга ситуации в режиме реального времени. Переход на современную платформу многократно повысил удобство использования «Рабочего стола».

Новые возможности и улучшения:

- персонализация:

возможность свободно перемещать виджеты по экрану. Теперь можно сгруппировать наиболее важные показатели в

центре или сверху, а редко используемые виджеты убрать вниз или за пределы видимой области. Это повышает

скорость доступа к критически важной информации.

- масштабирование виджетов:

изменение размера виджетов. Это особенно важно для графиков, которым требуется больше пространства для

корректного отображения данных, а также для акцентирования внимания на конкретных метриках:

- улучшение информативности графиков: в виджете «Все события по каналам коммуникаций» добавлена подпись

для оси X.

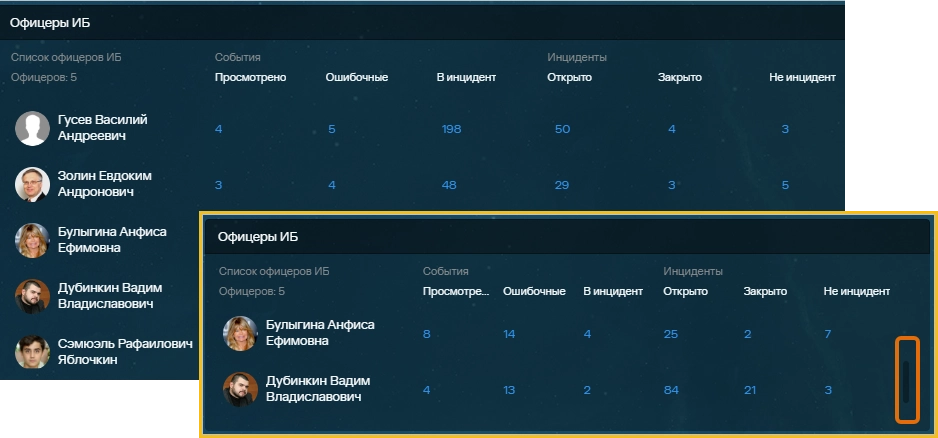

- оптимизация отображения статистики: дизайн виджетов на Рабочем столе руководителя упрощен –

круговые индикаторы заменены на числовые значения.

-

ориентация полосы прокрутки виджета «Офицеры ИБ» изменена с горизонтальной на вертикальную. Это дает возможность

охватить взглядом все данные по конкретному офицеру и лучше воспринимать общую картину по работе отдела.

4.2. UI-обновление раздела «Краулер»: понятность данных и скорость операций

Основной упор сделан на устранение неочевидного поведения элементов интерфейса и ускорение рутинных операций.

Новые возможности и улучшения:

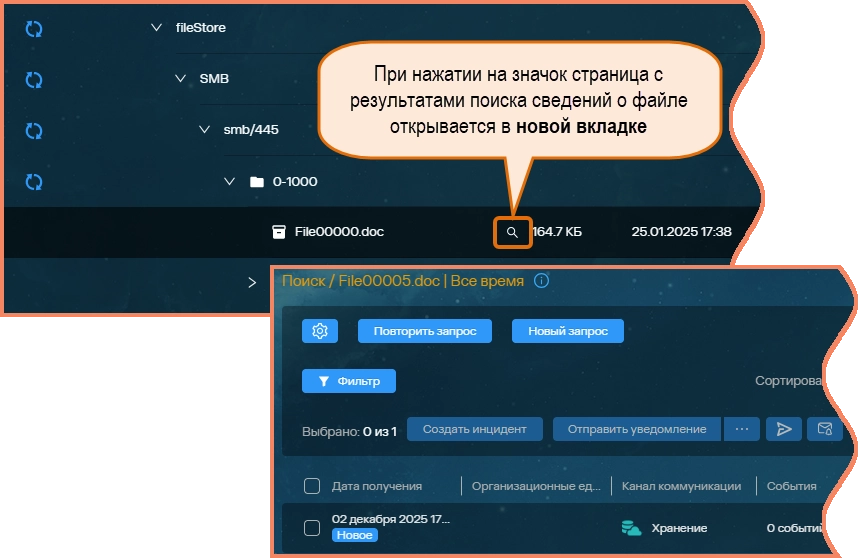

- удобство навигации и поиска:

изменено поведение кнопки «Лупа» рядом с файлами в карте сети — теперь страница с результатами поиска сведений о

файле открывается в новой вкладке браузера. Это решает проблему потери контекста: пользователь вынужден

был заново настраивать отображение карты после поиска.

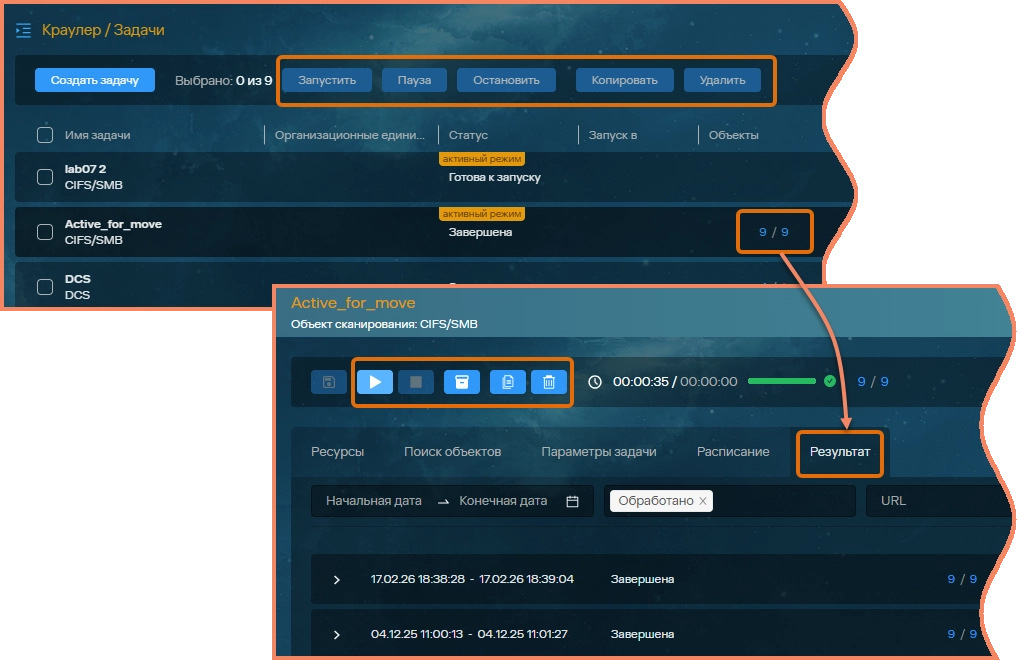

- унификация управления: порядок кнопок над списком задач и в карточке задачи приведен к единому. Убрана

лишняя кнопка Показать результат

– перейти к результату можно, например, с помощью нажатия на количество найденных объектов.

- улучшение представления данных: добавлен счетчик выбранных задач, реализована возможность сортировки

данных по названию задачи, статусу, времени запуска и количеству объектов:

- локализация: статусы объектов сканирования в карте сети теперь отображаются на русском языке.

4.3. Переработка раздела «Система»: удобство администрирования системы

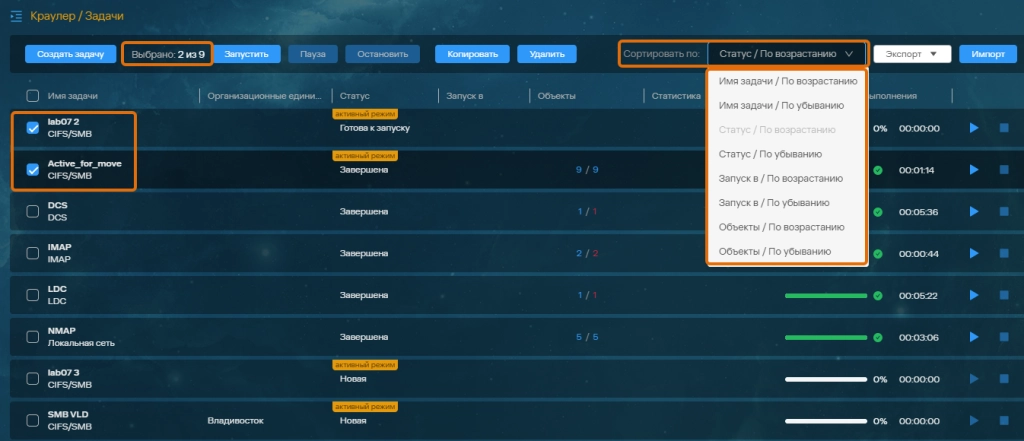

Для разделов «Система – Конфигурация» и «Система – Администрирование» вместе с переходом на современную платформу были внедрены масштабные улучшения, направленные на удобство повседневной эксплуатации:

- оптимизация работы с настройками:

раздел «Конфигурация» полностью переработан – убрано искусственное разделение на «Основные» и «Расширенные»

настройки, параметры сгруппированы логически с учетом их назначения, а блоки параметров «Доступ к данным» и

«Производительность» вынесены отдельно – для быстрой настройки. В модернизации раздела приняли активное участие

опытные специалисты технической поддержки системы – все изменения согласованы с ними.

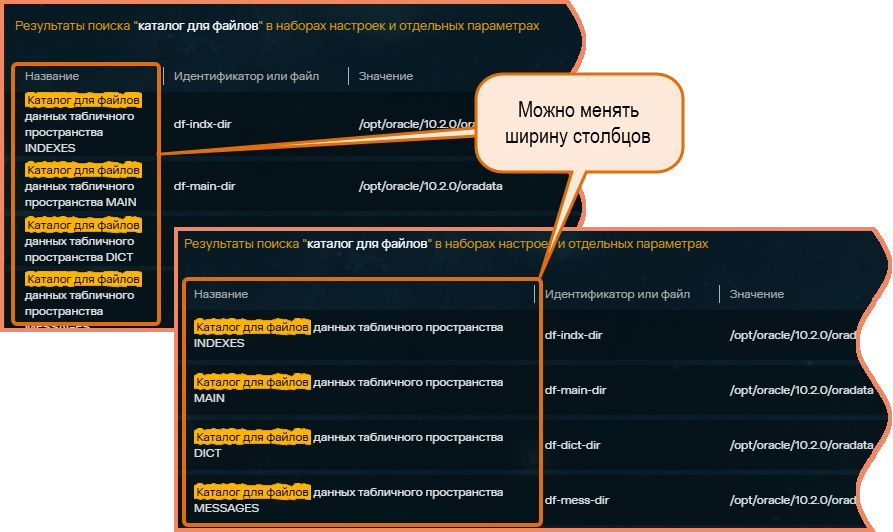

- повышение удобства работы с таблицами: добавлена возможность регулировать ширину столбцов таблицы с

результатами поиска параметра, что решает проблему обрезки длинных значений.

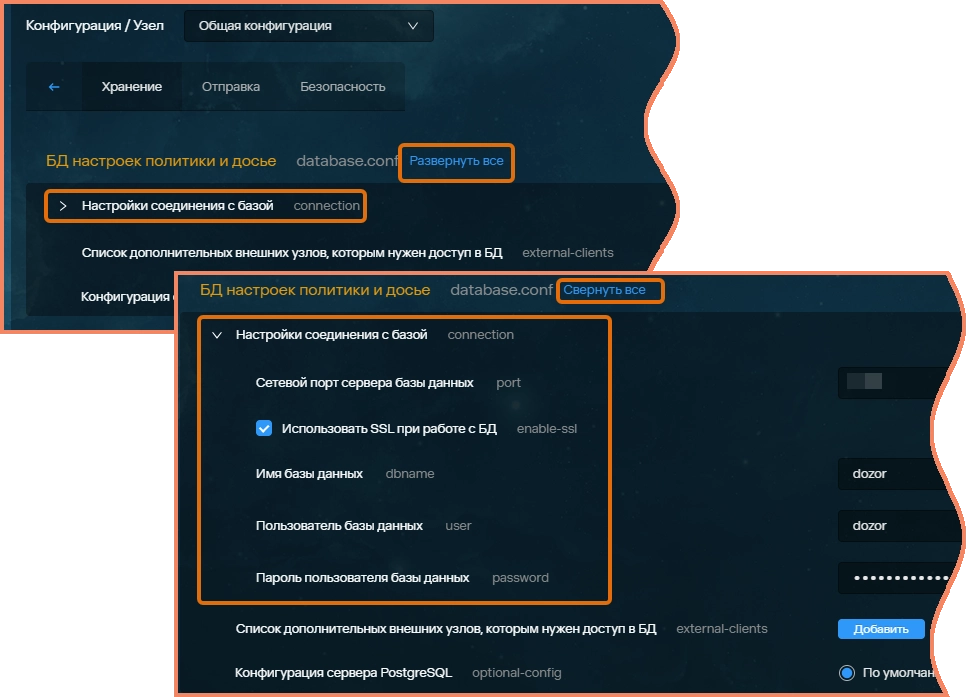

- повышение удобства работы с группами параметров: для отображения и скрытия параметров блока теперь можно

воспользоваться кнопкой Развернуть все/Свернуть все состояние которой сохраняется в браузере на

протяжении всего сеанса работы.

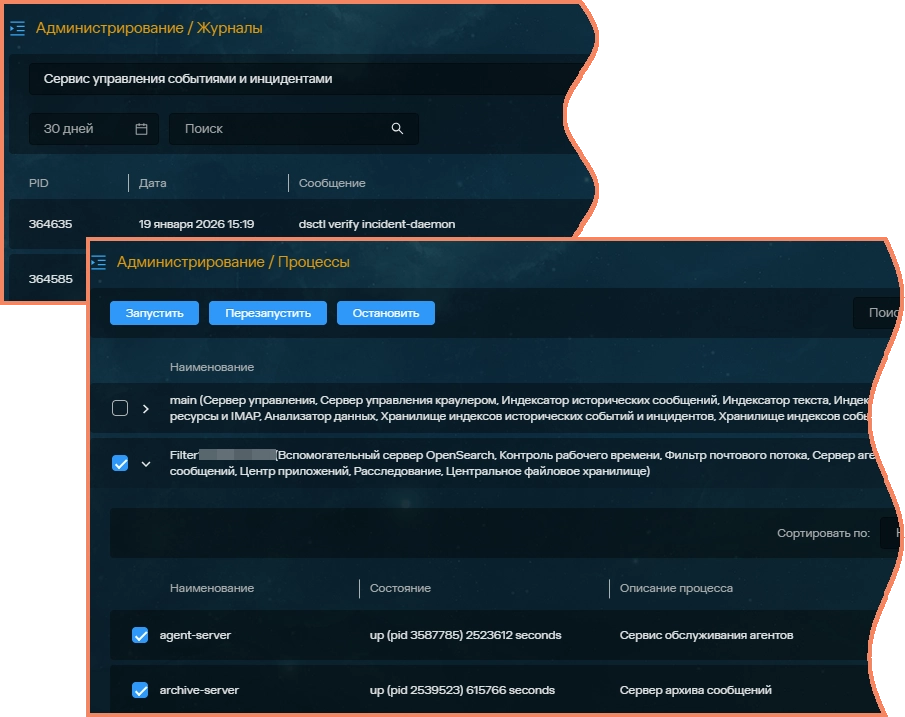

- модернизация и редизайн интерфейса администрирования: теперь интерфейс подсистемы администрирования

представлен в том же стиле, что и остальные разделы системы. Весь ключевой функционал при этом сохранен.

Результат – уменьшение рутинных операций, удобство работы с журналами, процессами, очередями сообщений и другими

объектами системы.

Хотите подобрать решение для киберзащиты? Оставьте заявку

Мы обсудим цели, проведем демо продукта, рассчитаем стоимость. Чтобы получить ответ быстрее, укажите ИНН компании.

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Защитите бизнес

от штрафов по 420‑ФЗ

Получите запись вебинара от юриста «Солара» с понятными шагами для снижения риска утечек персональных данных. Все решения можно внедрить всего за неделю.

Что вы узнаете из записи:

- Ключевые требования 420-ФЗ и примеры реальных нарушений

- Алгоритм защиты данных: от политики до технических мер

- Чек-лист для аудита и шаблон уведомления об инциденте