Solar webProxy заблокировала 32,1 млрд обращений к вредоносным ресурсам в школах: более половины пришлось на Центральный и Приволжский округа

Узнать больше26.08.2021

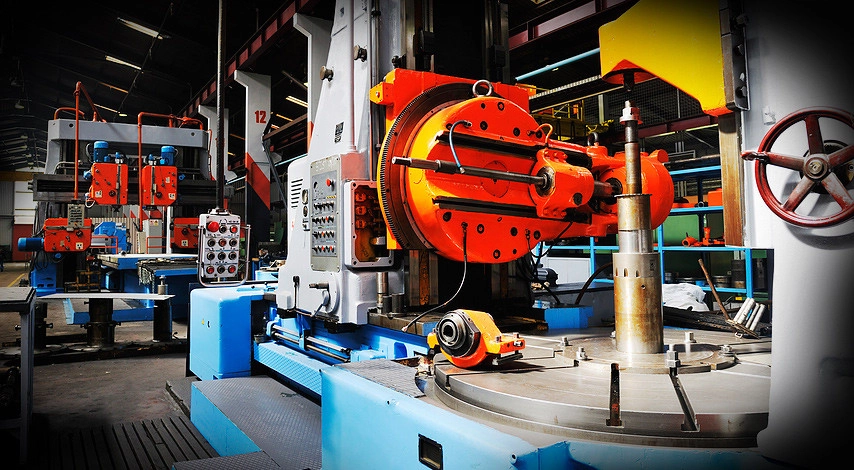

Мировой вендор промышленного оборудования МОХА устранил ряд уязвимостей в своем программном обеспечении, которые были выявлены Константином Кондратьевым, Ильей Карповым и Евгением Дружининым – экспертами Лаборатории кибербезопасности АСУ ТП компании «Ростелеком-Солар», входящей в состав Национального киберполигона. В случае эксплуатации выявленных уязвимостей злоумышленник мог спровоцировать аварийную ситуацию на производстве.

MOXA Inc. производит и разрабатывает оборудование связи для систем промышленной автоматики. Корпорация представлена в 70 странах, включая Россию. Она один из мировых лидеров в сегменте Industrial Ethernet – оборудования, которое позволяет объединить системы управления технологическими процессами в единую сеть и централизованно управлять ими с помощью MES-/SCADA-систем. Промышленные Ethernet-устройства МОХА используются в нефтегазовом и электроэнергетическом комплексах, в транспортной сфере, в том числе в России.

Уязвимости, обнаруженные экспертами «Ростелеком-Солар», относятся к программному обеспечению сервера беспроводных устройств NPort IAW5250A-6I/O и затрагивают прошивку версии 2.2 или ниже. Они позволяют злоумышленнику повысить свои привилегии и выполнять системные команды ОС, запустить произвольный код или вызвать отказ в обслуживании с помощью специально сформированного пакета. Уязвимости связаны с ошибками «Переполнение буфера в стеке» (CWE-121), «Недостаточная проверка вводимых данных» (CWE-20), «Непринятие мер по нейтрализации специальных элементов, используемых в команде операционной системы (Внедрение в команду операционной системы)» (CWE-78) и «Копирование буфера без проверки размера входных данных (классическое переполнение буфера)» (CWE-120).

«Промышленное оборудование MOXA Inc. эксплуатируется в системах автоматизации десятки лет, а новые векторы атак и подходы к поиску уязвимостей появляются постоянно. Поэтому компания MOXA Inc. постоянно проводит работу по повышению безопасности выпущенных в производство устройств, и мы ценим сотрудничество с «Ростелеком-Солар» в данном направлении», – прокомментировал Иван Лопухов, менеджер по развитию бизнеса Представительства Moxa Inc. в России.

Получив информацию от экспертов Лаборатории кибербезопасности АСУ ТП компании «Ростелеком-Солар», вендор разработал решения для устранения этих уязвимостей в своем устройстве. Пользователям оборудования необходимо связаться с технической поддержкой MOXA.

«В прошлом году Solar JSOC зафиксировал двукратный рост числа кибератак на стратегические предприятия России, – рассказал Андрей Кузнецов руководитель Лаборатории Кибербезопасности АСУ ТП компании «Ростелеком-Солар». – При этом, когда мы говорим об атаках на промышленные системы, речь идет об общемировой тенденции. Поэтому мы уделяем большое внимание не только тому, чтобы промышленный сегмент Киберполигона обогащался информацией о самых новых методах атак, но и самостоятельно ищем уязвимости в оборудовании вендоров, которое широко применяется в российской промышленности. Коллеги из MOXA оперативно решили проблемы с безопасностью и внесли вклад в повышение защищенности промышленного сегмента сети большого числа предприятий».

Обнаруженные уязвимости и рекомендации по их устранению зафиксированы в Банке данных угроз безопасности информации ФСТЭК России (BDU:2021-02699 – BDU:2021-02708).

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Получите материалы вебинара

Получите контент бесплатно. Укажите e‑mail, и мы пришлем код доступа