Выбор и внедрение IdM/IGA-системы

Узнать больше20.11.2023

Мы часто слышим, что одна компания стала частью другой или две компании объединились и теперь идут вперед вместе под общим брендом. Существует такой термин, определяющий консолидацию компаний и их основных бизнес-активов – Mergers and Acquisitions, или сокращенно M&A.

Почему одни компании приобретают другие посредством слияний и поглощений? Две ключевые движущие силы этого процесса – достижение конкурентных преимуществ и стремление к росту. Когда компания сталкивается с конкуренцией, она должна одновременно сокращать расходы и постоянно внедрять инновации, что очень непросто. Решением проблемы в этом случае может стать приобретение активов конкурентов, чтобы они больше не представляли угрозы. Также компании совершают сделки по слиянию и поглощению, чтобы расти за счет приобретения новых линеек продуктов, интеллектуальной собственности, человеческого капитала или клиентских баз. Другим драйвером слияния компаний выступает синергия бизнесов, при которой, вероятнее всего, показатели эффективности общей деятельности будут иметь положительную динамику, а общие затраты – снижаться, поскольку каждая из объединившихся компаний будет использовать сильные стороны другой.

В зависимости от ряда факторов (форма собственности, виды деятельности, цели участников и проч.) слияние может быть горизонтальным или вертикальным. Горизонтальная интеграция – это приобретение родственного бизнеса, как правило, это происходит на одном отраслевом уровне. Например, один отель объединился с другим и продолжает работу в туристической сфере. Вертикальная интеграция подразумевает слияние компаний, находящихся на разных уровнях производственной вертикали. Например, одна из известных компаний по производству смартфонов приобрела компанию, которая производит датчики для отпечатков пальцев, и таким образом получила полный контроль над этапами производства смартфонов с такими датчиками.

И вот сделка M&A свершилась, ура! Но с наряду с приятными эмоциями от такого события появляются и дополнительные обязанности – в частности, необходимость решать новые сложные задачи. Особенно это актуально для ИТ- и ИБ-подразделений. В этот момент компания становится ответственной за все аспекты деятельности другой компании, которую она приобрела, а «высокие» руководители уже ждут не дождутся быстрых и безупречных результатов по интеграции, т. к. ими на кон поставлено будущее организации. Чтобы не образовалось бреши в безопасности, не возникло недовольства со стороны сотрудников и клиентов, а также во избежание упущенной выгоды, необходимо в кратчайшие сроки обеспечить интеграцию информационных систем, выдачу необходимых прав доступа, закрыть задачи соответствия внутренним и внешним регламентам. Вот здесь и придет на помощь решение по управлению доступом – IdM/IGA. Оно поможет оптимизировать, упростить и держать под контролем процесс управления доступом, осложненный в период интеграции, одновременно сокращая затраты на операционное сопровождение всех связанных с этим процессов.

Сокращение времени ожидания необходимого доступа

Чтобы обеспечить всех необходимыми правами, сотрудникам ИТ-отдела нужно обладать информацией, кому какой доступ нужен. Но если работников несколько тысяч, то нереально выдавать права каждому пользователю в отдельности. К тому же на это уйдет очень много времени и сотрудники, не имея возможности нормально работать, могут выразить свое недовольство и даже покинуть компанию. Это в свою очередь может негативно повлиять на обслуживание и удовлетворенность клиентов, выпуск новой продукции, сорвать планы по выходу на новые рынки и т. п.

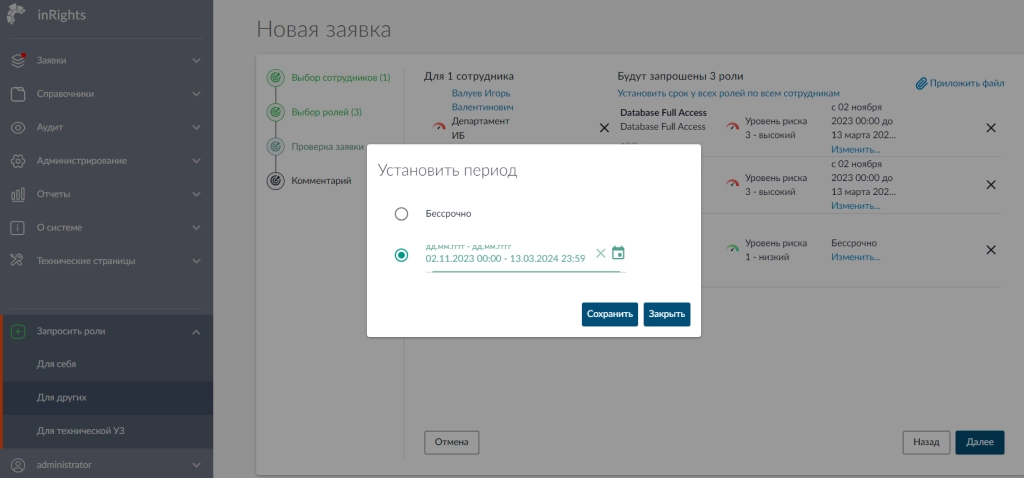

Решение IdM позволяет оперативно получать необходимый доступ к ресурсам. Система будет подключена к каталогу приобретенной компании, и далее обеим компаниям можно будет предоставить доступ к системам и приложениям как материнской, так и дочерней компании. Создание учетных записей может быть полностью автоматизировано. Выдача прав доступа может быть реализована на основе заданных ролей или оформленных согласованных заявок. В системах IdM часто реализована функция предоставления прав «как у другого сотрудника», что тоже может стать хорошим подспорьем в период интеграции двух компаний.

Управление доступом в нескольких доменах

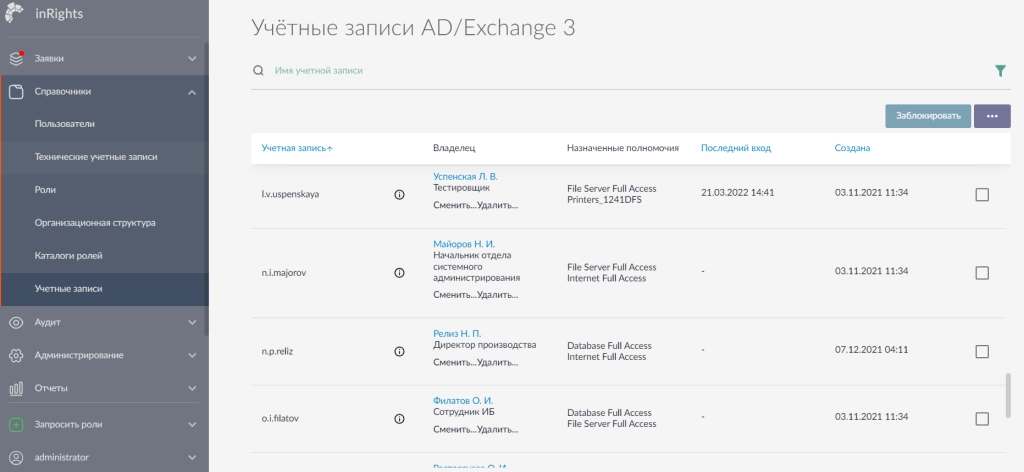

Каждая организация имеет свой собственный каталог (или несколько каталогов), где хранятся идентификационные данные сотрудников. После слияния компания может получить два отдельных каталога, например Active Directory или другой LDAP-каталог. Когда идентификационные данные разрознены и находятся в разных местах, то очень трудно обеспечить согласованность и синхронизацию информации между этими источниками.

Как раз объединение этих идентификационных данных в единое целое – одна из самых сложных частей интеграции двух компаний. Это и развертывание оборудования, и настройка инструментов миграции, и внесение необходимых изменений в ИТ-среду и т. д. Процесс может быть очень трудоемким и ресурсозатратным, и у многих компаний уходит на это месяцы и даже годы. А пока этого не произошло, приходится вручную управлять отдельными доменами, на что ИТ-подразделениям потребуется слишком много ресурсов, – естественно, решение других важных задач в этом случае может быть приостановлено. Кроме того, ручное управление несколькими отдельными доменами приводит к дублированию процессов и повышает вероятность ошибок, что, безусловно, может отрицательно сказаться на безопасности.

С помощью современной системы IdM можно решить задачи по управлению каталогами достаточно быстро и эффективно, причем гибкое решение позволит сделать это разными способами – в зависимости от потребности организации.

Одним из таких способов решения задачи является создание метакаталога над отдельными каталогами, который станет единым источником достоверной информации и будет собирать и синхронизировать данные пользователей и групп.

Другой вариант – это поддержка силами IdM-системы отдельных доменов, которые будут работать отдельно друг от друга, но при этом на основании общих политик, а управление ими будет осуществляться через единый интерфейс IdM-системы. IdM-система сможет централизованно регулировать вопросы доступа: если информация о пользователе поступает из кадрового источника компании 1, то учетная запись будет создана в домене компании 1, а если информация поступит из кадрового источника второй компании, то ученая запись будет создана в домене компании 2.

Прозрачность процессов управления доступом в доменах, централизованное управление и автоматизация защитят компанию от киберугроз и ошибок, связанных с влиянием человеческого фактора, что позволит организации сосредоточиться на вопросах бизнеса и развития в новом объединенном качестве.

Интеграция технологических процессов

При слиянии каждая компания приходит во вновь созданную структуру со своим набором технологий: программного обеспечения, оборудования, систем и приложений – таких, например, как EPR (управление предприятием), CRM (управление клиентами) и других. Иногда компании решают использовать информационные ресурсы только материнской компании, но чаше все же и часть технологий дочерней компании поступает в общую копилку. В этом случае необходимо консолидировать содержимое и пользователей этих ресурсов. Иногда для оптимизации процессов интеграции компании прибегают к помощи внешних консультантов. Обработка всей информации в ручном режиме может создать большую нагрузку на ИТ-персонал, т. к. все запросы, связанные с работоспособностью систем и доступом, будут направляться в службу поддержки, и это может обернуться проблемами для бизнеса, т. к. возникнут простои в ожидании обработки большого потока заявок.

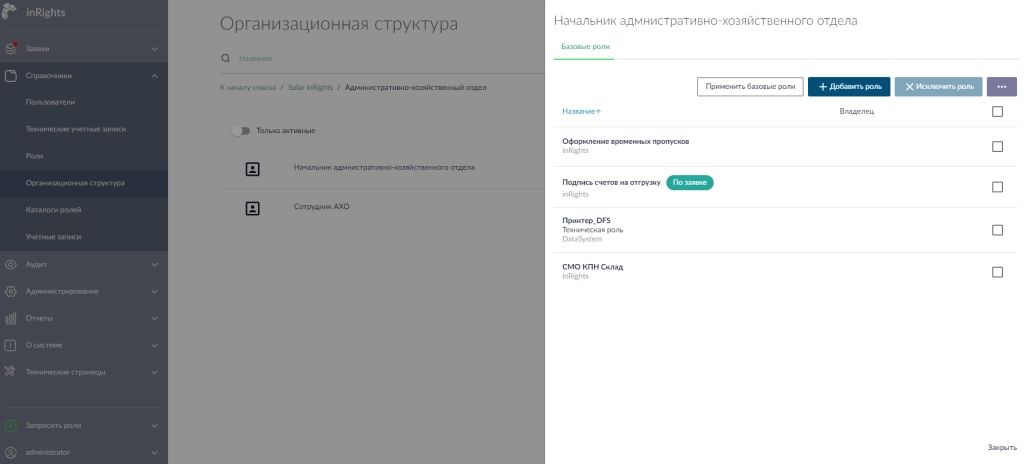

Развитое и гибкое решение IdM поможет справиться и с этими задачами, обеспечивая плавную и эффективную миграцию систем и пользователей в единую структуру. Бесшовное подключение новых ресурсов к централизованному управлению позволит оперативно настроить и распространить на новые системы действующие политики компании: настройку базовых ролей, парольной политики, маршрутов согласования и т. п.

Удобные и гибкие механизмы по настойке процессов управления доступом через визуальный конструктор на базе BPMN – это ключ к быстрому запуску процессов компании. Такой гибкий и настраиваемый логический механизм может быть использован для исполнения политик управления доступом и их изменения по мере необходимости. Можно выстраивать любые логические цепочки по действиям системы, не требующие написания программного кода. Когда нет жестко запрограммированного пошагового алгоритма действия, то конфигурацию легко изменить в нужный момент времени.

Если приобретенная компания имеет свой собственный стек технологий, который разительно отличается от ИТ-ландшафта материнской компании, то важной процедурой будет оперативное написание коннекторов для интеграции IdM с уникальными или устаревшими (legacy) системами, а также настройка с помощью инструментов графического интерфейса новых подключений к приложениям и их интеграция с существующими данными.

Бывает, что организация не хочет использовать интерфейс системы IdM для взаимодействия пользователей, скажем для оформления запросов и проведения согласований прав доступа в информационные системы. Это часто обусловлено тем, что пользователи уже привыкли к взаимодействию с другой системой для запроса полномочий, к примеру с системой Service Manager или системой электронного документооборота, которая эксплуатировалась ранее в компании и всем знакома и удобна. Такую задачу современные решения IdM тоже выполняют. Все необходимые процессы проходят на серверной стороне. IdM интегрируется с ресурсом по управлению запросами пользователей, автоматизирует исполнение этих запросов в информационных системах компании, но при этом у пользователей остается привычный интерфейс «родной» для них системы и известный им набор правил для оформления заявок.

Обеспечение безопасности

Если смотреть правде в глаза, то вряд ли безопасность выходит на первый план во время слияний и поглощений. Цель у компаний – прежде всего достигнуть максимально быстрой окупаемости инвестиций. Как говорилось ранее, наиболее высокая нагрузка при слияниях ложится на ИТ-подразделение. ИТ-команда работает в режиме аврала, и на этом фоне часто доступ, особенно административный, предоставляется без каких-либо ограничений и без особого контроля. И даже потом, когда проходит этот неспокойный период в условиях повышенной нагрузки и сверхурочной работы, об таком доступе, как правило, забывают и он вовремя не отзывается и не ограничивается. А ведь количество и масштабы кибератак не уменьшаются, а наоборот. Злоумышленники могут воспользоваться ситуацией и неразберихой, в которой находятся компании при слиянии и поглощении. Особенно это важно, когда одна из компаний работает, например, с клиентами и несет ответственность за их персональные данные. Или когда в процессе слияния участвуют финансовые компании, которые хранят и обрабатывают транзакции и платежную информацию. Вот почему вопросы безопасности нельзя откладывать даже на непродолжительное время – всегда нужно быть начеку.

Какие ключевые вопросы безопасности необходимо учитывать:

У приобретаемой компании могут быть финансовые трудности или нехватка ресурсов и компетенций для должного налаживания процессов по управлению доступом. В связи с этим часть контрольных функций может не осуществляться, могут остаться нерешенные задачи, которое все время откладывались на потом. Например: нет контроля за доступом внешних подрядчиков, не вовремя блокируются ученые записи уволенных сотрудников, не пересматриваются права доступа при переводах на новые должности, владельцы ресурсов не имеют информации о том, кто и в каких целях использует ресурсы той или иной системы и т. п.

Время слияния компаний – это время неопределенности для сотрудников. Часть сотрудников может оказаться на пороге увольнения, кто-то может быть недоволен новой структурой, а у кого-то может быть внутренний негативный настрой ко всему новому. Недовольный работник может навредить компании намеренно или даже случайно, т. к. он более не заинтересован в качественном исполнении своих обязанностей и относится к ним халатно. В такой момент очень важно, чтобы учетные записи уволенных сотрудников незамедлительно блокировались, а права переведенных в новую структуру сотрудников назначались с должным внимаем и контролем.

При слиянии и поглощении следует учитывать регуляторные риски. У приобретаемой компании в прошлом могли быть свои требования, особенно если она была занята в другой отрасли. Кроме того, спустя время после объединения могут вскрыться факты неисполнения приобретенной компанией каких-то требований регуляторов, что так или иначе придется исправлять.

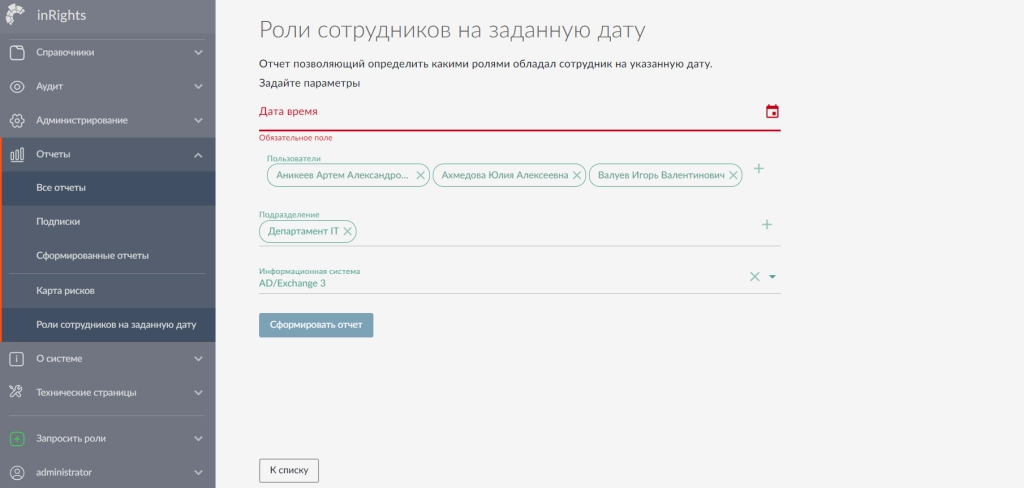

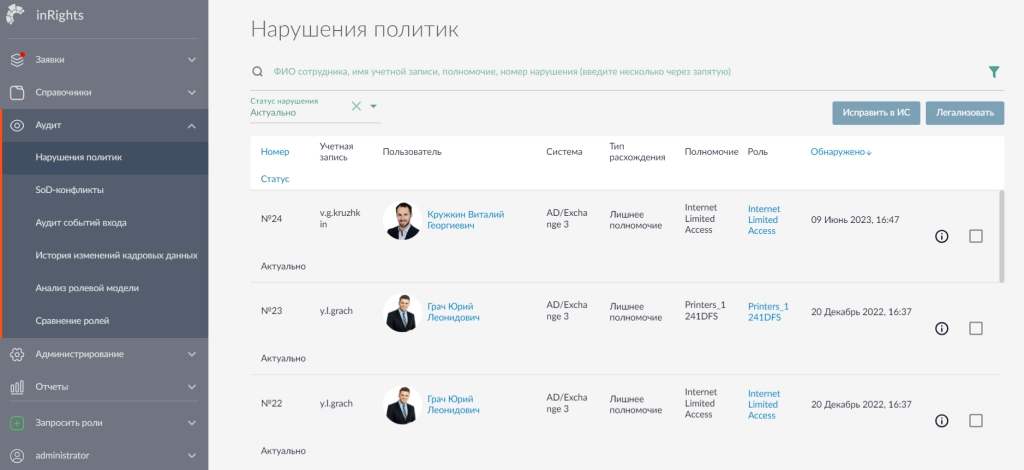

С помощью решения IdM можно закрыть вопросы безопасности, которые касаются управления и контроля доступа, а также соответствия внутренним и внешним регламентам.

Это особенно важная задача в момент слияния. В этот период для решения экстренных задач может предоставляться слишком широкой доступ, и его необходимо своевременно корректировать.

Качество обслуживания клиентов

Клиенты для любой компании, будь то B2B- или тем более B2C-сегмент, – самый ценный актив, особенно в период сделки M&A. Отток клиентов, недовольных происходящими изменениями, может нивелировать ценность слияния или поглощения. Однако не исключена вероятность того, что ввиду большого количества задач и проблем, которые возникают в период слияния, качество обслуживания клиентов может отодвинуться на более дальний план.

Во-первых, если обе компании до слияния использовали свои собственные технологии и практики взаимодействия с клиентами, то их нужно обобщить и структурировать и на основании этого выработать единый подход. В противном случае несогласованность действий может привести к изменению качества обслуживания клиентов в худшую сторону и даже к их потере.

Во-вторых, если из-за неотлаженных процессов в период интеграции сотрудники не могут получить доступ к системам, необходимым для обслуживания клиентов, это может спровоцировать негативное отношение клиентов к компании в целом. Наконец, увольнение сотрудников, недовольных фактом слияния, способно вызвать кадровый дефицит, что также может отразиться на качестве обслуживания и времени отклика на проблемы клиентов.

Именно по этой причине наша компания «Солар» в тот момент, когда проходила путь слияния с компанией НТБ, одним из приоритетных направлений для себя посчитала развитие службы сервиса, которая находится на переднем крае по работе с клиентами и оказывает им необходимую поддержку. Главной задачей было не только сохранить контакт с клиентом, а вывести его на новый качественный уровень, тем самым повысить доверие к себе и выстроить надежные партнерские отношения. И это нам удалось.

Современные решения IdM, безусловно, помогают выработать четкий согласованный подход к управлению доступом, который позволит снизить все риски при обслуживании клиентов. Системы приобретенной компании переходят в ведение материнской, и за счет общего централизованного контроля никакие простои и потеря управляемости им не грозят. Все процессы происходят в нужное время и в нужном темпе.

Заключение

Нет сомнений в том, что процесс слияний и поглощений невероятно сложен. Если в компании не используется автоматизированная система по управлению доступом, то неизбежно возникнут трудности, связанные с интеграцией. Придется часть работ осуществлять в ручном режиме, а это может повлиять на сроки, качество и, что самое важное, безопасность процессов.

Безболезненная и бесшовная интеграция – это залог успеха в получении положительного эффекта от слияния компаний, и системы класса IdM помогут оптимизировать и централизовать процессы управления доступом, чтобы все прошло быстро, безопасно и клинтоориентированно.

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Для получения бесплатной консультации заполните форму ниже и отправьте заявку. Наш менеджер свяжется с вами в ближайшее время.