Об отчете

Настоящий отчет содержит статистические данные проектов по анализу защищенности и тестированию на проникновение, проведенных специалистами компании DSEC (быв. Digital Security, входит в ГК «Солар») с января по декабрь 2025 года.

В отчете приведены сведения о распространенных уязвимостях, угрозах и векторах проникновения в корпоративные сети. Представленная аналитика базируется на результатах около 400 проектов. За услугами по анализу защищенности и тестированию на проникновение обращались компании из различных городов России. Также разнообразна отраслевая принадлежность исследованных компаний: государственный сектор, информационные технологии, финансы, производство и промышленность, ритейл и многие другие.

390

Проектов выполнено специалистами DSEC by Solar за 2025 год и использовано при подготовке аналитического отчета

5300

Уязвимостей различной степени критичности обнаружено специалистами DSEC By Solar за 2025 год

Распределение проектов по видам работ

Отраслевая принадлежность заказчиков

Отраслевая принадлежность заказчиков

Методология

При подготовке данного отчета и исследовании обнаруженных уязвимостей использовались:

- результаты проектов по анализу защищенности веб-приложений;

- итоги работ по внешнему и внутреннему тестированию на проникновение;

- результаты проектов по прочим видам работ: анализ защищенности десктоп-приложений, тестирование методами социальной инженерии, анализ защищенности Wi-Fi-сетей и другие.

При анализе распространенных критических уязвимостей внешней и внутренней инфраструктуры и веб-приложений учитывались только уязвимости, отмеченные высокой степенью критичности. При обнаружении в одном проекте более одной критической уязвимости одинакового типа в статистику попадала только одна.

В проектах по тестированию на проникновение анализировались успешно реализованные векторы атак, которые обеспечили достижение поставленных целей: получение контроля над доменом, доступа во внутреннюю сеть извне и т. п. При этом учитывались все векторы, реализованные в каждом из проектов.

При анализе статистики по наиболее распространенным критическим уязвимостям веб-приложений рассчитывалась доля приложений, содержащих хотя бы одну критическую уязвимость определенного типа, от общего числа приложений, содержащих хотя бы одну критическую уязвимость. Также анализировалась доля критических уязвимостей определенного типа от общего числа всех обнаруженных в веб-приложениях критических уязвимостей.

Ключевые выводы

- На внешнем периметре 78% компаний имеются уязвимости, позволяющие получить доступ во внутреннюю сеть или сеть DMZ, скомпрометировать хосты внешнего периметра и/или получить доступ к чувствительным данным и критичным системам.

- Наиболее распространенными проблемами внешнего периметра оказались недостатки контроля доступа (33%) и устаревшее ПО (28%). Успешные векторы преодоления внешнего периметра начинались преимущественно с эксплуатации известных уязвимостей в устаревших версиях ПО (27%), получения доступа к административному интерфейсу (20%) и эксплуатации уязвимостей, связанных с использованием слабых паролей (13%).

- В 87% проектов по внутреннему тестированию были достигнуты поставленные цели: получен контроль над доменом, получен доступ к персональным данным, скомпрометированы средства защиты информации, получен доступ к системе резервного копирования и базам данных и проч.

- Главные проблемы внутренних сетей — слабые пароли (53%) и устаревшее ПО (42%). Успешные векторы получения контроля над доменом в большинстве случаев начинались с эксплуатации недостатков, связанных с наличием уязвимых центров или шаблонов сертификатов (27%) и использованием слабых паролей и паролей по умолчанию (13%).

- Более половины веб-приложений подвержено уязвимостям высокой и/или средней степени критичности, позволяющим нанести ущерб информационным активам компании (получить доступ к критичным данным, выполнить изменение обрабатываемой в приложении информации и реализовать прочие угрозы). В 47% исследованных веб-приложений обнаружена хотя бы одна критическая уязвимость.

- Распространенными критическими уязвимостями веб-приложений стали уязвимости, связанные с некорректной реализацией контроля доступа (46%) и с внедрением SQL-кода в запросы к базе данных (14%).

- Причиной успешных атак на инфраструктуру компании может стать человеческий фактор: в 100% проектов по тестированию методами социальной инженерии хотя бы один пользователь перешел по вредоносной ссылке, еще в 86% хотя бы один пользователь ввел учетные данные или запустил вредоносное вложение.

Внешнее тестирование на проникновение

Внешнее тестирование на проникновение осуществляется из сети Интернет и позволяет смоделировать действия потенциального злоумышленника, атаки которого направлены на внешний периметр корпоративной ИТ-инфраструктуры с целью получения доступа к внутренней инфраструктуре и/или критичным сервисам.

Результаты работ

В 78% проектов по внешнему тестированию, выполненных за 2025 год, был получен доступ во внутреннюю сеть или DMZ, скомпрометированы хосты внешнего периметра и/или получен доступ к чувствительным данным и критичным системам.

Результаты внешнего пентеста

Стоит отметить, что к ущербу для информационных активов компании может привести не только получение доступа во внутреннюю сеть. Например, в одном из проектов в результате получения доступа в сеть DMZ был также получен доступ и к различной конфиденциальной информации на файловом сервере, а также к конфигурационным файлам и скриптам, содержащим учетные данные в открытом виде.

DMZ (демилитаризованная зона, ДМЗ) — промежуточный сегмент сети между внутренней сетью и небезопасной внешней сетью (например, интернетом). Доступ в DMZ может быть использован потенциальным злоумышленником для проведения дальнейших атак.

Анализ внешнего периметра компаний показал, что для получения критичных данных не всегда требуется доступ во внутреннюю сеть или в DMZ. Например, в одном из проектов уязвимость, связанная с использованием слабых паролей, позволила специалистам DSEC by Solar получить доступ к ряду бизнес-систем. Это в свою очередь привело к получению доступа к большому количеству персональных данных: паспортные данные, номера телефонов, адреса электронной почты и прочие сведения. При этом доступ во внутреннюю сеть или в DMZ для получения таких данных не потребовался.

В 70% исследованных в 2025 году компаний уровень защищенности внешнего периметра был отмечен как «низкий», «ниже среднего» или «средний». То есть в 7 из 10 случаев на внешнем периметре имелись уязвимости и недостатки, позволявшие нанести ущерб информационным активам компании. При этом важно отметить, даже при высокой оценке уровня защищенности внешний периметр может быть уязвим для различных атак. Высокая оценка уровня защищенности в таком случае обусловлена высокой сложностью эксплуатации уязвимостей, приводящих к критичным последствиям.

Кроме того, внешний периметр не является статичным. Появление новых приложений и сервисов, обнаружение уязвимостей нулевого дня в используемых компонентах и прочие факторы могут в дальнейшем снизить уровень защищенности. Для обеспечения безопасности внешнего периметра в условиях вероятного возникновения новых угроз безопасности необходимо регулярное проведение пентестов и своевременное устранение выявленных уязвимостей.

Уровни защищенности исследованных внешних периметров

Распространенные критические уязвимости внешнего периметра и векторы атак

Исследование результатов проектов по внешнему пентесту показало, что в 2025 году на внешнем периметре наиболее распространенными оказались следующие критические уязвимости:

- недостатки контроля доступа;

- использование ПО с известными уязвимостями;

- внедрение произвольного SQL-кода в запрос;

- использование слабых и словарных паролей;

- выполнение произвольного кода.

Распространенные критические уязвимости внешнего периметра

Стоит отметить, что критические уязвимости могут не только стать частью успешного вектора преодоления внешнего периметра, но и сами по себе нести риск для компании. Так, встретившиеся в 33% компаний уязвимости, связанные с некорректной реализацией контроля доступа, приводили к получению персональных данных и другой конфиденциальной информации, к выполнению несанкционированных действий, а также к реализации прочих угроз информационной безопасности.

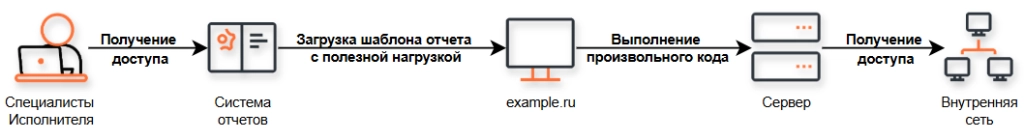

Кроме того, 20% успешных векторов было начато с эксплуатации уязвимостей, связанных с возможностью доступа к административному интерфейсу. Например, возможность получения административного доступа к системе отчетов позволила специалистам загрузить шаблон отчета с полезной нагрузкой, что в свою очередь позволило реализовать выполнение произвольного кода и получить доступ во внутреннюю сеть.

Пример вектора:

Не теряют актуальности такие проблемы внешнего периметра, как устаревшее ПО (28%) и слабые пароли (20%). Так, на внешнем периметре по-прежнему используется ПО, подверженное различным известным уязвимостям, например CVE-2020-7012, CVE-2023-41763, CVE-2020-7961, CVE-2021-29156 и многим другим.

Примеры встречавшегося на внешнем периметре уязвимого ПО:

- Bitrix

- Kibana

- Liferay

- OpenAM

- Creatio

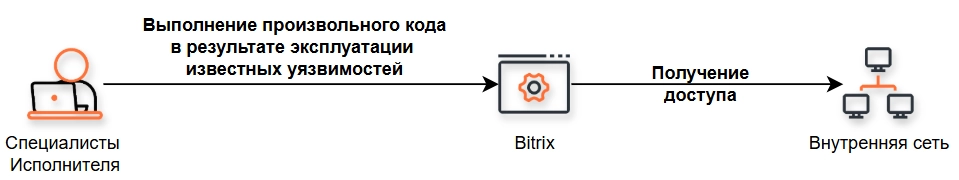

Эксплуатация известных уязвимостей послужила началом успешного вектора в 27% случаев. Кроме того, нередки случаи, когда вектор преодоления внешнего периметра состоит из одного шага — эксплуатации известной уязвимости. Один из примеров такого вектора: выполнение произвольного кода на хосте внешнего периметра в результате эксплуатации известных уязвимостей в устаревшей версии Bitrix и получение доступа во внутреннюю сеть. Пример вектора преодоления внешнего периметра с помощью эксплуатации уязвимостей в Bitrix:

Уязвимости, связанные с использованием слабых паролей, встретились в 20% проектов и послужили началом успешного вектора в 13% случаев — прямое свидетельство того, что пользователи по-прежнему применяют простые пароли и пароли по умолчанию, которые упрощают злоумышленнику проведение атак подбора и получение доступа во внутреннюю сеть.

Также на внешнем периметре встречались критические уязвимости, приводящие к возможности реализации атак типа «внедрение произвольного SQL-кода в запрос» (20%). Успешное проведение подобных атак может привести к получению доступа к хранящейся в базе данных информации, изменению или удалению содержимого таблиц базы данных, компрометации учетных записей пользователей, выполнению произвольных команд на сервере, а также к реализации прочих угроз информационной безопасности.

Помимо прочего, в 13% проектов на внешнем периметре встречались уязвимости, связанные с отсутствием проверки типов загружаемых файлов и позволяющие загружать и выполнять исполняемые файлы с полезной нагрузкой, загружать и исполнять файлы внешних обработок 1С и схемы бизнес-процессов с полезной нагрузкой.

Уязвимости, послужившие началом успешных векторов, результатом которых стало получение доступа во внутреннюю сеть, сеть DMZ или компрометация хостов внешнего периметра:

- использование ПО с известными уязвимостями;

- доступ к административному интерфейсу управления;

- использование слабых паролей.

Уязвимости, послужившие началом успешных векторов

Внутреннее тестирование на проникновение

Внутреннее тестирование на проникновение осуществляется из локальной внутренней сети заказчика и позволяет смоделировать действия потенциального злоумышленника, атаки которого направлены на внутренний периметр корпоративной ИТ-инфраструктуры с целью получения доступа к конфиденциальной информации, ее модификации и влияния на работу компании.

Результаты работ

Основной целью внутреннего тестирования в большинстве проектов было получение контроля над доменом. Замеченная в предыдущие годы тенденция сохранилась и в 2025 году — помимо получения контроля над доменом заказчики продолжают ставить дополнительные цели: получение доступа к персональным данным, проверка возможности компрометации и отключения средств защиты информации, получение доступа к системе резервного копирования и базам данных, компрометация различных сервисов и прочие. Это говорит о том, что компании продолжают уделять все больше внимания защите своих информационных активов во внутреннем периметре.

В 87% выполненных за 2025 год проектов по внутреннему тестированию на проникновение были достигнуты поставленные цели. Кроме того, более 80% исследованных в 2025 году внутренних периметров были отмечены уровнями защищенности «низкий», «ниже среднего» или «средний». То есть более чем в 80% случаев злоумышленник может получить контроль над доменом, доступ к различным базам данных и сервисам, к чувствительным данным или прочим критичным объектам.

Уровни защищенности исследованных внутренних сетей

Распространенные критические уязвимости внутреннего периметра и векторы атак

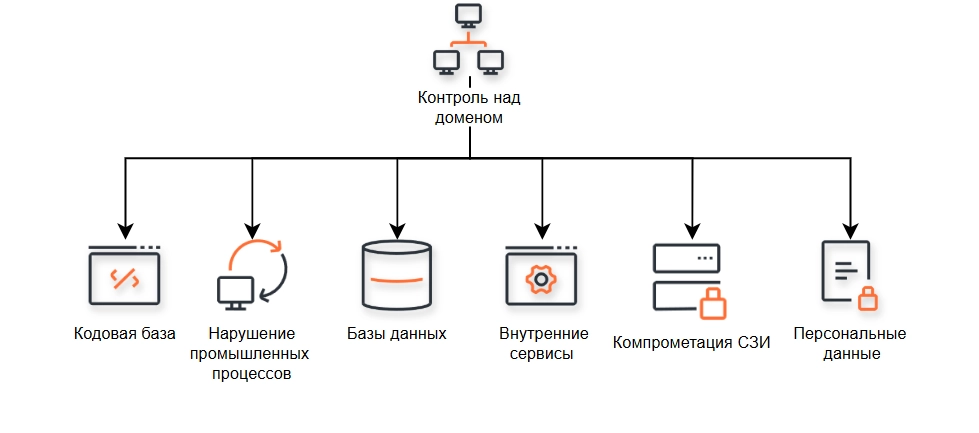

Получение контроля над доменом влечет за собой риски нанесения существенного ущерба информационным, финансовым и репутационным активам компании. Например, в одном из проектов установление контроля над доменом позволило получить доступ к программному обеспечению, предназначенному для управления промышленными процессами и их мониторинга. Это в свою очередь привело к получению возможности остановки работы программируемых логических контроллеров и нарушения промышленных процессов.

В выполненных за прошлый год проектах установление контроля над доменом позволило получить персональные данные сотрудников заказчика, доступ к репозиториям с кодовой базой, к внутренним базам данных, а также к прочим объектам и данным.

Специалисты проанализировали все реализованные векторы получения контроля над доменом. В проектах с успешной реализацией контроля над доменом в среднем обнаруживается 2 вектора. То есть злоумышленник использует как минимум 2 способа повысить свои привилегии в домене.

9

Максимальное количество векторов получения контроля над доменом в одном проекте

Максимальное количество векторов получения контроля над доменом в одном проекте составило 9. При этом в проектах, где было обнаружено большое количество таких векторов, их отправной точкой служили различные уязвимости, что свидетельствует о наличии нескольких способов компрометации. А это в свою очередь повышает вероятность обнаружения и реализации потенциальным злоумышленником хотя бы одного вектора и получения контроля над доменом.

Также стоит отметить, что для получения доступа к критичной информации, различным внутренним системам и сервисам и прочим объектам не всегда необходимо получение контроля над доменом. Так, в одном из проектов специалистам удалось реализовать выполнение произвольного кода на большом количестве хостов внутренней сети, получить доступ к критичным базам данным, а также к различным системам (Grafana, Apache hadoop, Kafka и другим). При этом для реализации указанных угроз не потребовались права администратора домена.

Анализ результатов проектов по внутреннему пентесту показал, что наиболее распространенными критическими уязвимостями внутреннего периметра в 2025 году стали:

- использование слабых паролей и паролей по умолчанию;

- использование программного обеспечения с известными уязвимостями;

- недостатки контроля доступа;

- наличие уязвимых центров сертификации;

- повторное использование паролей.

Распространенные критические уязвимости внутренних сетей

Главными проблемами внутренних сетей в 2025 году стали слабые пароли (53%) и устаревшее ПО (42%). Более чем в половине исследованных внутренних сетей были обнаружены критические уязвимости, связанные с использованием слабых паролей и паролей по умолчанию, которые стали началом успешного вектора получения контроля над доменом в 13% векторов.

Также во внутренних сетях используется устаревшее ПО, подверженное известным уязвимостям, например CVE-2023-27532, CVE-2024-43468, CVE-2024-38193, CVE-2025-33073 и многим другим. Эксплуатация известных уязвимостей в устаревших версиях ПО послужила началом успешного вектора компрометации домена в 12% случаев.

В 37% проектов по внутреннему тестированию были обнаружены критические уязвимости, связанные с проблемами контроля доступа. Возможность доступа к сервисам без аутентификации, некорректное разграничение доступа к различным системам и прочие проблемы с реализацией контроля доступа послужили началом успешных векторов в 9% случаев. Указанные уязвимости сами по себе создают риск несанкционированного доступа к конфиденциальной информации и критичным системам.

Кроме того, распространенной проблемой внутренних сетей в 2025 году стало наличие уязвимых центров сертификации (22%). Наличие уязвимых центров или шаблонов сертификации стало началом успешных векторов получения контроля над доменом в 27% случаев.

Важно отметить, что центры сертификации (certificate authority, CA), системы Veeam, System Center Configuration Manager (SCCM) — одни из самых распространенных компонентов, эксплуатация уязвимостей которых выступала точкой входа успешных атак в инфраструктурах Active Directory.

Active Directory (AD) — служба каталогов для систем Windows Server, позволяющая объединять в логическую структуру данные об объектах локальной сети.

Помимо прочего, во внутренних сетях было замечено большое количество уязвимостей (20%), связанных с повторным использованием паролей. Подобные уязвимости могут привести к тому, что злоумышленник, скомпрометировавший одну учетную запись, может получить доступ к большому количеству внутренних систем и сервисов. Во внутренних сетях встречались и случаи повторного использования паролей администратора одного домена в других доменах. Таким образом, из-за повторного использования пароля компрометация одного домена может повлечь за собой компрометацию других доменов.

Уязвимости, послужившие началом успешных векторов компрометации домена:

- некорректная конфигурация шаблона сертификатов;

- некорректная конфигурация центра сертификации;

- использование слабых паролей и паролей по умолчанию;

- использование ПО с известными уязвимостями;

- недостатки контроля доступа.

Уязвимости, послужившие началом успешных векторов получения контроля над доменом

Анализ защищенности веб-приложений

В ходе анализа защищенности веб-приложений проводится поиск и выявление технических и логических уязвимостей и недостатков. Работы проводятся как вручную, так и с применением средств автоматизации.

В этом разделе представлен статистический анализ результатов проектов по анализу защищенности веб-приложений методами черного и серого ящиков.

Метод черного ящика (black box) предполагает моделирование действий потенциального злоумышленника, не располагающего знаниями об исследуемой системе. Методика похожа на реальную атаку, но не позволяет выявить максимальное количество уязвимостей, если в системе используются механизмы авторизации.

Метод серого ящика (grey box) предполагает моделирование действий потенциального злоумышленника, обладающего знаниями о системе и имеющего доступ, например, рядового пользователя системы. Метод позволяет обнаружить большее количество уязвимостей, которые видны только авторизованным пользователям системы. Для проведения таких работ требуется предоставить учетные записи.

Результаты работ

Более половины исследованных за отчетный период веб-приложений (53%) были отмечены уровнями защищенности «низкий», «ниже среднего» и «средний». То есть более половины веб-приложений подвержены уязвимостям, успешная эксплуатация которых может нанести ущерб информационным активам компании. Показательно, что высокую оценку уровня защищенности получили те приложения, для которых ранее неоднократно проводились работы по анализу защищенности. Таким образом, высокие показатели уровня защищенности достигаются в том числе благодаря регулярному проведению анализа защищенности и своевременному устранению выявленных уязвимостей и недостатков.

В 47% исследованных веб-приложений была обнаружена хотя бы одна критическая уязвимость.

Уровни защищенности исследованных веб-приложений

Распространенные критические уязвимости веб-приложений

Наиболее распространенными критическими уязвимостями веб-приложений по результатам выполненных за 2025 год проектов являются следующие:

- недостатки контроля доступа;

- внедрение SQL-кода в запросы к базе данных;

- межсайтовое внедрение сценариев (XSS);

- недостатки бизнес-логики;

- отказ в обслуживании.

Из всех обнаруженных в веб-приложениях критических уязвимостей 61% был отмечен высокой вероятностью эксплуатации. То есть более половины уязвимостей, несущих существенные угрозы для компании, могут с высокой вероятностью эксплуатироваться злоумышленниками.

Распространенные критические уязвимости веб-приложений

Самыми распространенными критическими уязвимостями веб-приложений оказались уязвимости, связанные с некорректным разграничением доступа (46%). Успешная эксплуатация таких уязвимостей дает злоумышленнику возможность получить доступ к данным (в том числе персональным) других пользователей, читать и изменять обрабатываемую в приложении информацию, повышать привилегии в приложении и выполнять действия, недоступные пользователю из графического интерфейса. Недостатки контроля доступа составили 35% от общего числа всех обнаруженных в веб-приложениях критических уязвимостей.

На втором месте оказались критические уязвимости, приводящие к возможности внедрения произвольного SQL-кода в запросы (14%). Эти уязвимости составили 22% от общего числа всех критических уязвимостей в веб-приложениях. О возможных угрозах, к реализации которых может привести успешное внедрение SQL-кода, мы подробно говорили в разделе «Внешнее тестирование на проникновение». В одном из исследованных веб-приложений такие уязвимости позволили получить учетные данные пользователя с правами администратора, которые в дальнейшем были использованы для получения доступа к административной функциональности.

Распространенными также оказались критические уязвимости, приводящие к возможности проведения атак «Межсайтовое внедрение сценариев (XSS)» (10%). Успешная реализация подобной атаки может привести к получению доступа к чувствительной информации, изменению содержимого отображаемой страницы, выполнению действий от имени пользователей приложения, а также компрометации сессионных данных пользователей.

Кроме того, в 9% случаев приложения содержали критические уязвимости, связанные с возможностью нарушения бизнес-логики. Успешная эксплуатация таких уязвимостей может привести к повышению привилегий в приложении, обходу установленных требований, получению доступа к чувствительной информации и финансовым потерям.

Также веб-приложения оказались подвержены критическим уязвимостям, связанным с некорректной реализацией контроля распределения объемов ограниченных ресурсов, таких как, например, оперативная память, файловое хранилище или сетевые ресурсы. Подобные уязвимости позволяют злоумышленникам инициировать выделение чрезмерного количества серверных ресурсов и могут привести приложение к состоянию, при котором легитимный пользователь не сможет его использовать, т. е. к «отказу в обслуживании» (8%). Очевидно, что длительный простой веб-приложения может повлечь за собой существенный финансовый ущерб для компании, например, если это приложение интернет-магазина или банка.

Анализ исходного кода веб-приложений

Помимо исследования веб-приложений методами черного и серого ящиков, команда DSEC by Solar также проводит исследования методом белого ящика. Такой метод предполагает анализ исходного кода приложения с возможной последующей проверкой обнаруженных в ходе анализа кода уязвимостей.

Метод белого ящика (white box) предполагает анализ исходных кодов приложения на наличие уязвимостей и недостатков, которые могут быть использованы потенциальным злоумышленником для проведения атак. Для реализации описанного метода заказчик предоставляет исходные коды приложения.

42%

Проектов по анализу исходного кода показали наличие критичных уязвимостей в приложении

Анализ исходного кода может стать дополнением к анализу веб-приложения и повысить эффективность исследования. Как и в случае анализа защищенности веб-приложений, в ходе анализа исходного кода специалисты DSEC обнаружили критические уязвимости разных типов. Хотя бы одна критическая уязвимость была обнаружена в 42% проектов по анализу исходного кода. То есть почти в половине случаев анализ исходного кода показал наличие уязвимостей, позволяющих нанести ущерб информационным активам компании.

Например, в одном из проектов в ходе анализа исходного кода был обнаружен метод, позволяющий отслеживать изменение информации о пользователях. В поле отслеживания попадали паспортные данные, номера телефонов и прочие персональные данные. При этом любой пользователь может получить указанные данные всех других пользователей приложения.

Иные виды работ, проводимые специалистами DSEC by Solar

Помимо рассмотренных выше видов работ команда DSEC by Solar проводит также широкий спектр других исследований. Подробная информация о прочих видах работ доступна по адресу: https://dsec.ru/security-audit/. В настоящем разделе приведен краткий аналитический обзор некоторых из них.

Анализ защищенности десктоп-приложений

В 50% исследованных в 2025 году десктоп-приложений была обнаружена хотя бы одна критическая уязвимость. Более половины обнаруженных в таких приложениях уязвимостей имели высокую или среднюю критичность (54%).

Уязвимости десктоп-приложений также могут нести риск для информационных активов компании. Например, в одном из таких приложений были обнаружены критические уязвимости, позволившие реализовать вектор атаки, в результате которого были получены максимальные права в приложении.

Тестирование методами социальной инженерии

Тестирование методами социальной инженерии позволяет проверить уровень осведомленности сотрудников в вопросах информационной безопасности, оценить их действия в случае атак методами социальной инженерии и исключить возможность реализации атак со стороны злоумышленников. Успешное проведение таких атак в свою очередь может привести к получению конфиденциальных данных компании, к компрометации учетных данных пользователей и к их последующему использованию для атак на инфраструктуру компании, а также к прочим критическим последствиям.

В проведенных в 2025 году проектах использовались следующие сценарии атак:

- фишинговая e-mail рассылка, содержащая ссылку на ресурсы, внешне имитирующие корпоративные и содержащие форму ввода учетных данных;

- e-mail рассылка с вредоносным вложением.

100%

Проектов, в которых хотя бы один пользователь перешел по вредоносной ссылке

Анализ результатов таких проектов показал, что в 100% случаев хотя бы один сотрудник заказчика перешел по вредоносной ссылке. Еще в 86% случаев хотя бы один пользователь ввел учетные данные или запустил вредоносный исполняемый файл во вложении.

Полученные результаты говорят о низком уровне осведомленности пользователей о вопросах ИБ. Таким образом, человеческий фактор может стать причиной успешных атак на инфраструктуру компании.

Анализ защищенности Wi-Fi-сетей

Успешные векторы преодоления внешнего периметра и получения доступа во внутреннюю сеть могут начинаться не только с уязвимостей, рассмотренных в разделе «Внешнее тестирование на проникновение», но и с уязвимостей Wi-Fi-сетей.

Изучение результатов проектов по анализу защищенности Wi-Fi-сетей, выполненных специалистами DSEC в 2025 году, показало, что в 43% случаев уязвимости Wi-Fi-сетей и отсутствие корректных сетевых разграничений позволяют получить доступ во внутреннюю сеть и реализовать успешные векторы компрометации домена.

Purple Team

Тестирование по модели Purple Team позволяет выполнить сразу ряд задач: оценить уровень защищенности инфраструктуры заказчика путем имитации атак злоумышленников, оценить зрелость SOC (Security Operations Center) и механизмов защиты, протестировать и оптимизировать процессы мониторинга и анализа угроз и инцидентов.

В рамках проектов по модели Purple Team в 2025 году перед командой DSEC by Solar ставились различные задачи:

- получение доступа к хранилищам и системам резервного копирования;

- получение доступа к различным системам и инструментам в инфраструктуре (системы 1С, хранилища аналитических данных и другие);

- получение высоких привилегий в сети с последующим запуском вредоносного программного обеспечения;

- получение персональных данных и другие задачи.

Во всех проектах по модели Purple Team, проведенных в 2025 году, поставленные задачи были выполнены — частично или полностью. В одном из проектов было реализовано сразу 12 векторов атак, позволивших достигнуть целей проекта и получить доступ к различным критичным данным и системам.

Рекомендации

Своевременное обнаружение и устранение уязвимостей позволяет не только обезопасить инфраструктуру компании, но и защитить клиентов и пользователей от действий злоумышленников.

Рекомендуемые меры для повышения общего уровня кибербезопасности:

- Анализ защищенности приложений перед их выводом в продуктивное использование позволит избежать появления критических уязвимостей на внешнем или внутреннем периметре в связи с внедрением новых решений. А компаниям-разработчикам проверка приложений по окончании разработки позволит заранее устранять уязвимости, чтобы предоставлять своим клиентам только безопасные продукты.

- Регулярное внешнее и внутреннее тестирование на проникновение — при этом внутреннее тестирование не менее важно, чем внешнее. Цель внешнего пентеста — это выявление способов преодоления внешнего периметра, а внутреннего — поиск возможностей развития атаки внутри сети. Стоит помнить, что только комплексный подход способен обеспечить высокий уровень защищенности от внешних и внутренних злоумышленников.

- Использование комплексного подхода к защите информационной инфраструктуры, т. к. успешные атаки на компанию могут быть реализованы в том числе с помощью методов социальной инженерии, уязвимостей Wi-Fi-сетей и т. д. Таким образом, не менее важно уделять внимание защите Wi-Fi-сетей, десктоп-приложений, повышению уровня осведомленности пользователей в вопросах информационной безопасности, а также защите прочих информационных объектов.

Скачать отчет

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Для просмотра контента вам нужно авторизоваться на сайте. Для этого заполните свой мейл