Об отчете

Отчет составлен на основе данных DRP-сервиса мониторинга внешних цифровых угроз Solar AURA ГК «Солар». Аналитика базируется на результатах мониторинга публичных и закрытых сегментов интернета по клиентам и пилотным проектам центра Solar AURA:

- 1,2 млн+ доменных имен и выданных SSL-сертификатов (пул источников динамически обновляется каждые сутки);

- более 2500 Telegram-каналов противоправной тематики и даркнет-форумов;

- 50 млн DNS-запросов в сутки.

Отчетный период включает январь — декабрь 2025 года.

О сервисе Solar AURA

Сервис Solar AURA включает одиннадцать модулей, которые можно подключить отдельно или в комплексе:

- «Антифишинг» — обеспечивает полный цикл противодействия фишингу: от выявления доменных имен и интернет-ресурсов, которые могут быть использованы в противоправных действиях в отношении заказчика или от его имени, и до реализации комплекса мер по оперативной блокировке подобных ресурсов.

- «Утечки» — помогает оперативно выявлять факты компрометации чувствительной для компании информации в публичных источниках.

- «Услуги» — отслеживает сообщения о махинациях и готовящихся атаках, объявления о вербовке сотрудников, предложения о продаже конфиденциальных данных, запросы на компрометацию инфраструктуры и другие публикации о нелегальных услугах, затрагивающих компанию.

- «Инфраструктура» — осуществляет непрерывное обнаружение новых или некорректно выведенных из эксплуатации информационных активов, что позволяет снизить риски, связанные с теневым IT.

- «Бренд компании» — выявляет широкий перечень нарушений, затрагивающих бренд компании: от фейковых страниц в соцсетях и мессенджерах до мобильных приложений, использующих название и логотип организации или ее продукты. Обеспечивает юридическое сопровождение в целях предотвращения неправомерного использования объектов интеллектуальной собственности.

- «Юрлица» — предоставляет информацию о юридических лицах, выставленных на продажу на специализированных площадках и используемых для совершения противоправных действий.

- «Личный бренд» — отслеживает появление фейковых личных аккаунтов в соцсетях, случаи компрометации личных и корпоративных учетных данных, оценивает информационный фон вокруг персоналий компании, фиксирует появление негативных или компрометирующих публикаций.

- «Медиаполе» — выявляет в открытом доступе публикации, способные негативно повлиять на информационную или экономическую безопасность компании, в частности сведения об используемых средствах защиты информации, регламентах работы, особенностях ИТ-инфраструктуры и т. п.

- «Антидроп» — обнаруживает факты использования интернет-эквайринга банка, банковских карт, а также привязанных к счетам номеров телефонов для оплаты запрещенных в РФ услуг; собирает сведения о банковских картах, используемых при отмывании или обналичивании нелегальных денег; мониторит сайты с интернет-эквайрингом защищаемого банка на соответствие заявленному виду деятельности; предоставляет сведения для проверки контрагентов.

- «Тренды» — осуществляет поиск в более 2500 telegram-каналах и чатах тексты противоправной тематики по произвольным словам и отслеживает появление новых сообщений по сохраненным шаблонам.

- «Резюме» — мониторит популярные площадки по поиску работы, отслеживает появление новых резюме, в которых компания клиента указана в качестве текущего работодателя, и предоставляет общие данные об их содержании.

Утечки данных

По данным центра Solar AURA, количество инцидентов, связанных с утечками данных, включая случаи публикации украденных баз, сократилось почти на треть. В этом отчете мы обратимся к конкретным цифрам и разберемся, действительно ли они свидетельствуют о позитивном тренде.

Для начала возьмем общее число публичных сообщений об утечках данных в Рунете, ставших достоянием общественности. В 2025 году их было 722 — это на 27% меньше, чем в 2024 году. Налицо спад активности злоумышленников. Однако на формирование этого тренда влияет несколько факторов.

Во-первых, не все инциденты становятся известными широкой публике в тот же год. Как правило, самые технически сложные кибератаки, в том числе на критическую инфраструктуру, не разглашаются до тех пор, пока атака не будет в полной мере исчерпана. Во-вторых, некоторые похищенные базы попадают в публичный доступ лишь спустя 1–3 года после инцидента.

Теперь обратимся ко второй важной цифре — количеству заявлений об утечках данных в Рунете с публикацией похищенных данных. Тут 2025 год также проигрывает предыдущему — 367 инцидентов против 479, что на 23% ниже год к году.

Отсюда делаем вывод: количество успешных атак, сопряженных с кражей данных, уменьшилось примерно на четверть. Это не домысел, это объективные статистические данные.

Однако это не говорит о том, что ситуация в корне изменилась — уровень угрозы все еще остается крайне высоким. Следует понимать, что даже если мы берем 367 подтвержденных инцидентов утечек данных, в результате которых похищенные данные были раскрыты, в среднем получаем 1–2 случая утечки данных в день. Это по-прежнему говорит о необходимости российским компаниям, даже небольшим, всерьез заниматься обеспечением безопасности своих конфиденциальных данных.

Если перейти к самим опубликованным базам данных, то здесь мы видим противоположную ситуацию. В 2024 году в сеть попало порядка 1,4 млрд строк данных, а в 2025-м — целых 4,5 млрд, это увеличение более чем в 3 раза. Но и тут не следует поддаваться панике. К примеру, в 2023 году, например, утекло 4,8 млрд строк, причем 4 млрд из них стали следствием всего одного инцидента.

Фантастически вырос объем данных — 1,8 тыс. ТБ против 20 ТБ в 2024 году и 103 ТБ в 2023-м. Впервые утечки можно измерять уже петабайтами. Как обычно, увеличение объема связано с тем, что в сеть попадают дампы серверов, огромные массивы с сетевых хранилищ и внутренних сетей организаций. Образно говоря, в утечках может оказаться и библиотека игр Steam незадачливого сисадмина. Далеко не вся эта информация может нести угрозу или быть полезной злоумышленникам, но тем не менее игнорировать факты ее утечки нельзя.

Такая ситуация скорее говорит о том, что на сегодняшний день любая уязвимая инфраструктура может быть взломана — в первую очередь в хактивистских целях и для нанесения вреда бизнесу и его клиентам. Именно поэтому идеология кибербезопасности должна реализовываться на всех уровнях — вне зависимости от критичности направления и размера бизнеса.

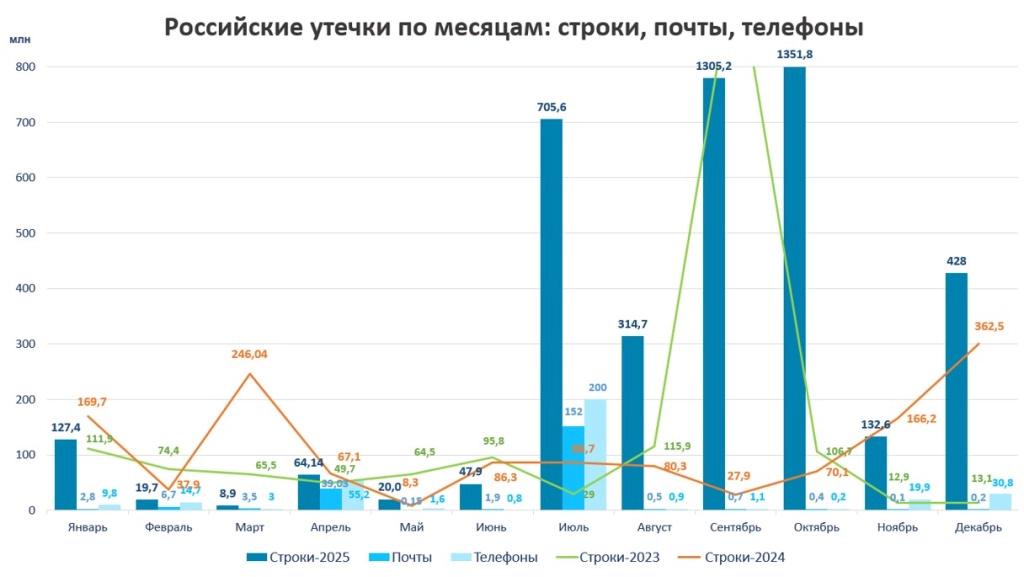

Проанализируем сами данные. Ключевой элемент здесь — телефоны и адреса электронной почты. Они относительно уникальны, но, так как используются для авторизации, утекают чаще всего. Как мы говорили год назад, утечки телефонов существенно преобладали над адресами электронной почты, и эта тенденция сохранилась и в 2025 году — все больше сервисов идентифицируют своих клиентов по номерам телефонов.

В 2025 году в сеть попало 337 млн строк данных, содержащих номера телефонов против 240 млн в 2024-м — как видно, прирост составил примерно 40%. И хотя их значительно больше, чем адресов почты, количество последних в утечках выросло кратно: до 208 млн против 89 в позапрошлом году.

С помощью приведенной выше диаграммы мы можем наглядно сравнить показатели за последние 3 года и вывести любопытные закономерности. Первое, на что стоит обратить внимание, это структура самого графика. Как видим, первая половина года обычно проходит достаточно спокойно, зато во втором полугодии стабильно наблюдается всплеск. Самый горячий период в контексте утечек — это период с сентября по январь. Февраль, март, апрель и июнь обычно являются относительно спокойными месяцами, но, что немаловажно, не стоит делать из этого каких-либо поспешных выводов — 2026 год может легко перевернуть данную картину.

Второй принципиальный момент — количество утекших телефонов и адресов электронной почты всегда разительно отличается от общего количества утекших строк в меньшую сторону. Так, в сентябре и октябре 2025 года в сеть выложили суммарно 2,6 млн строк данных, однако количество почт и телефонов в них чуть больше миллиона. Дело в том, что утечь могут не обязательно персональные данные. Это могут быть логи с сервера или какого-либо оборудования или повторяющиеся данные, это может быть информация, которая носит сугубо технический характер, а может быть даже цифровой мусор. Игнорировать подобные инциденты в любом случае нельзя: даже если размещаемые данные не несут угрозы, практически каждая публикуемая утечка — это следствие инцидента в сфере информационной безопасности.

Что касается распределению по отраслям, то здесь у нас есть два ключевых параметра: количество утекших строк данных и число самих инцидентов.

Начнем с количества строк данных.

Как видим, тут безоговорочный лидер — госорганизации и органы государственной власти, и это произошло впервые. И что удивительно: число в 3,5 млрд строк утекших данных. Означает ли это, что данные каждого жителя нашей страны утекли 20 раз и в этом виноваты госорганы? Конечно, нет. Во-первых, вспомним о том, что строки данных — это не обязательно ценная информация, имеющая отношение к конкретной персоне. Во-вторых, большая часть (порядка 30%) баз, позиционируемых как утечки из государственных сервисов, таковыми не является. Предыдущий год был богат на публикации всевозможных компиляций, данных парсинга общедоступных ресурсов, а также сборников сведений, опубликованных много лет назад.

Именно эти факторы изменили привычную тройку лидеров с большим перекосом. В остальном, впрочем, ситуация весьма стабильна: в топе по утечкам находятся электронная коммерция, сфера услуг, соцсети, блоги и форумы, транспортная отрасль и финсектор.

Если выше мы говорили именно о количестве строк данных, то по инцидентам, связанным с утечками баз данных с их публикацией, картина иная.

Количество инцидентов

По количеству зафиксированных сообщений об утечках баз данных первое место традиционно занимают ретейл и электронная коммерция с долей 34% от общего числа утечек — это 121 инцидент. Второе место за сферой услуг — 44 случая и 12% от общего числа заявлений об утечках, а на третьем — небольшие соцсети, тематические блоги и форумы (37 инцидентов). Также в пятерку отраслей, которым стоит уделить особое внимание информационной безопасности, входит образование и наука (30 инцидентов) и госструктуры (24).

Лидерство первых двух отраслей на протяжении последних нескольких лет можно объяснить большим количеством небольших компаний, которые не уделяют достаточного внимания обеспечению ИБ. Остальные же отрасли в целом всегда имели высокую ценность для хакеров — именно поэтому они входят в топ-5 наиболее часто атакуемых.

Фишинг

В 2025 году количество фишинговых сайтов, выявленных сервисом Solar AURA cреди своих клиентов, выросло в 1,5 раза в сравнении с 2024 годом.

Основную массу выявляемых фишинговых ресурсов составили фейковые сайты маркетплейсов, формы входа на портал государственных услуг, а также фейковые сайты инвестиционных платформ и вспомогательные ресурсы телефонных мошенников. К примеру, в одной из исследованных схем мошенники создали фейковый видеочат с якобы представителем госорганов, чтобы убедить жертву в реальности происходящего.

Также злоумышленники для кражи данных и денежных средств чаще убеждают ничего не подозревающих жертв скачать вредоносное ПО: в одной из фишинговых атак мошенники создали фейковый сайт с рекламой реального фитнес-трекера, где пользователям предлагалось скачать вирус, замаскированный под приложение для умного устройства.

Дополнительное развитие получили схемы с Fake Boss. Если раньше злоумышленники писали сотрудникам в чатах от имени руководителей, то теперь они с помощью искусственного интеллекта генерируют реалистичные видеокружки и голосовые сообщения.

Тренд на использование ИИ в подобных мошеннических схемах продолжится и в 2026 году — не исключено, что даже известные многим пользователям «ловушки» с несуществующим наследством от рандомного «нигерийского принца» тоже получат новый виток развития с помощью ИИ и фейковые дальние родственники из стран Африки начнут убеждать наивных граждан переводить им деньги с помощью тех же сгенерированных видео.

Распределение по доменным уровням

В 2025 году продолжилась тенденция к использованию доменов, не связанных с конкретным брендом (более 70% выявленных фишинговых сайтов не имели прямой отсылки к бренду), а также к многократной переадресации пользователей, применению поведенческого анализа потенциальной жертвы и созданию поддоменов 3-го и 4-го уровней.

Отход от классических фишинговых схем с доменами, похожими на названия популярных брендов, во многом связан с тем, что в последние годы фишинговые ссылки активно рассылаются в мессенджерах. При открытии сайта жертва просто не видит адресную строку, соответственно —регистрировать схожий домен уже не нужно.

Наиболее часто в фишинговых атаках использовались доменные зоны .com, .click, .icu, .top, .pro, .shop, .site, .xyz, .online, .world.

В настоящее время фишинг активно развивается с целью получения доступа к личным кабинетам пользователей государственных сервисов, в то время как многие классические фишинговые схемы отмирают. Так, мы наблюдаем существенное сокращение числа фишинговых сайтов, в том числе предназначенных для прямой кражи денежных средств и кражи доступа к личным кабинетам клиентов банков, — примерно на 40% в сравнении с аналогичным периодом прошлого года. Это можно объяснить высокой скоростью блокировок операций через «левый» интернет-эквайринг, к тому же его стоимость в даркнете также выросла.

В дополнение к этому практически исчезли небольшие фишинговые интернет-магазины, которые мошенники используют для непосредственной кражи денег с карты жертвы — теперь они все чаще копируют сайты крупных популярных маркетплейсов, которые пользуются большой популярностью.

Противодействие дропам

В 2025 году мы переосмыслили систему выявления платежных средств и инструментов, используемых для отмывания денег и вывода средств, полученных незаконным путем. Теперь мы находим сведения не только о мерчантах и банковских картах, которые используются в сомнительных финансовых активностях, но и о номерах телефонов, привязанных к банковским аккаунтам или СБП.

За 2025 год мы обнаружили 510 тысяч случаев использования интернет-эквайринга или карт дропов и зафиксировали более 161 тысячи телефонных номеров, с помощью которых осуществлялся прием денег.

Всего же в нашей базе на данный момент находится более 700 тысяч карт дропов и более 200 тысяч телефонов. Сведения классифицируются по банкам, что позволяет нам оперативно информировать кредитные организации о возможных угрозах.

Выводы

- Утечки все еще остаются серьезной угрозой для российских компаний — несмотря на общее снижение числа опубликованных баз данных российских компаний, в России происходит как минимум одна утечка данных в день.

- Среди всех публичных сообщений в Рунете об утечках баз данных большая часть приходится на ретейл (34%), сферу услуг (12%), некрупные соцсети, тематические блоги и форумы (10%). Под угрозой также находятся образовательные учреждения, госструктуры и финсектор. Это является серьезным сигналом российским организациям о необходимости повышения уровня ИБ, вне зависимости от размера бизнеса.

- Количество фишинговых сайтов, выявленных сервисом, в сравнении с 2024 годом выросло в 1,5 раза.

- Мошенники все реже создают фишинговые сайты как для кражи денежных средств, так и доступа к личным кабинетам клиентов банков, также они почти перестали регистрировать фейковые интернет-магазины для списания денег с карты жертвы. Теперь они все с той же целью создают фейковые сайты маркетплейсов, сайты различных государственных услуг и ресурсы для кражи аккаунтов Telegram.

Скачать отчет

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию