ГК «Солар» представляет аналитику по инцидентам, выявленным командой центра противодействия кибератакам Solar JSOC в 2025 году. В фокусе внимания экспертов – около 300 организаций из разных отраслей экономики: госсектор, финансы, нефтегазовая отрасль, энергетика, телекоммуникации, крупный ритейл, добывающая и пищевая промышленность, транспорт и логистика и др. Все компании представляют сегмент Large Enterprise и Enterprise c количеством сотрудников от 500-1000 человек и более, оказывают услуги в разных регионах страны.

В отчет вошли агрегированные данные об атаках на компании, подключенные к сервису мониторинга киберинцидентов Solar JSOC. Аналитика не учитывает информацию о клиентах управляемых сервисов кибербезопасности Solar MSS (включая магистральный Anti-DDoS и WAF), а также результаты услуг по расследованию киберинцидентов, данные с сенсоров и ханипотов и аналитику по утечкам и фишингу центра мониторинга внешних цифровых угроз Solar AURA.

Категории и подкатегории атак, применяемые в отчете

|

Категория атаки |

Определение |

Подкатегории |

|---|---|---|

|

Фишинг |

События, связанные с рассылкой поддельных писем, переходом пользователей по фишинговым ссылкам и т.п. |

- |

|

Вредоносное ПО |

Детектирование вирусов, троянов, шифровальщиков (Ransomware) и следов их работы в АВПО |

|

|

Несанкционированный доступ |

Попытки или успешные факты проникновения в системы с целью получения контроля или данных. |

|

|

Сетевые атаки и разведка |

События, связанные с попытками изучения сетевой инфраструктуры извне или аномальной активностью внутри сети. |

|

|

Внутренние угрозы |

Действия сотрудников (случайные и умышленные), повлекшие ущерб организации. |

|

|

Изменения инфраструктуры |

События, фиксирующие значимые изменения в конфигурации ИТ-ландшафта. |

|

|

Утечка данных |

Фиксирование попыток доступа к конфиденциальной информации и передачи её за пределы защищенного периметра. |

- |

|

- |

Сценарии, для которых не определена подкатегория, классифицируются как «Типовые» в рамках своей основной категории. Это события, которые описывают типовую активность для данного класса угроз или охватывают сразу несколько векторов, не требуя дополнительной детализации. |

Типовые |

Как злоумышленники атаковали компании?

Всего за 2025 год мониторинг Solar JSOC выявил 1,16 млн событий ИБ – подозрений на инцидент после обработки первой линией мониторинга и фильтрации ложных срабатываний (в 2024 г. – 1,81 млн событий). В целом же с точки зрения общего количества событий ИБ за прошедшие четыре года прослеживается тренд на снижение, однако до показателей 2022 года и ранее все еще далеко.

Динамика событий ИБ в 2022–2025 гг., тыс.

На фоне снижения количества зафиксированных подозрений на инциденты вырос процент подтвержденных заказчиками инцидентов: более 33 тыс. – в 2025 г. против 31,5 тыс. – в 2024 г.

На горизонте четырех лет по этому показателю видны отчетливые всплески, связанные с политической обстановкой. Например, значительный рост атак в 3 квартале 2022 г. был связан с вхождением новых территорий в состав РФ. При этом каждый год мы видим похожую «сезонность»: в начале года относительное затишье, затем рост числа инцидентов, причем в последние два года наиболее «ударным» во всех смыслах становится конец года.

Подтвержденные инциденты ИБ в 2022–2025 гг.

Категории подтвержденных инцидентов

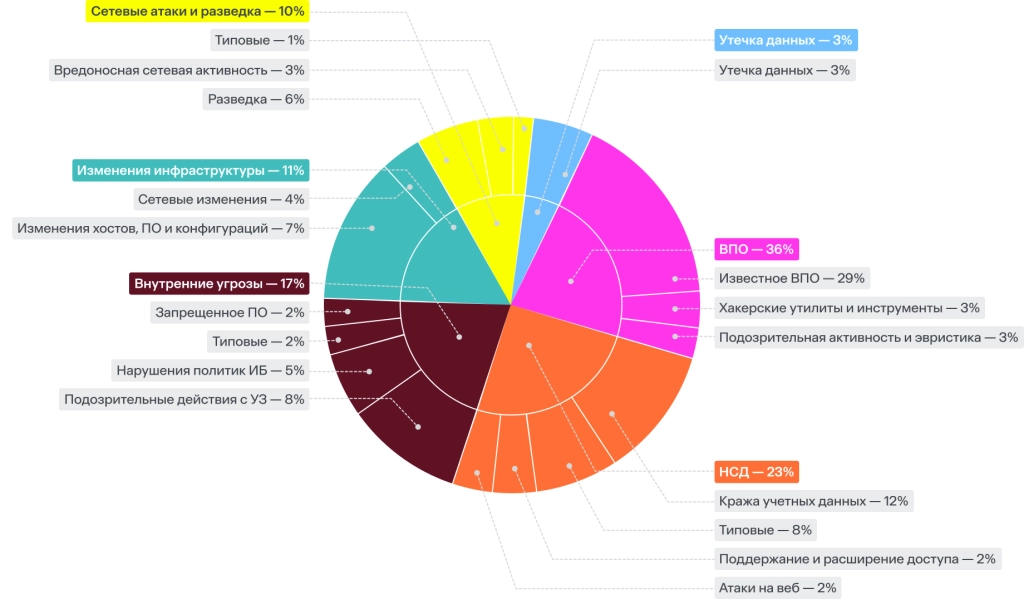

В этом году мы немного пересмотрели категории инцидентов для возможности погрузиться «вглубь» каждой из них и посмотреть статистику в других разрезах. Она представлена ниже.

Категории инцидентов в 2025 г.

Категории подтвержденных инцидентов в 2024 г.

Категория «изменения инфраструктуры» выделена нами в отчете как отдельная единица впервые. Как видно из графиков, этот тип угроз фактически занял место фишинга, доля которого в 2025 году упала до менее чем 1%. С учетом того, что речь идет именно о подтвержденных инцидентах (то есть той части реальных инцидентов, по которой заказчик дал обратную связь), доля изменений в инфраструктуре в 11% – это явный тренд, который свидетельствует о росте усилий хакеров в направлении целевых продвинутых атак.

Подкатегории инцидентов в 2025 г.

Заражение вредоносным ПО

В топе, как и в прошлые годы, вредоносное ПО. Мы каждый год отмечаем, что это достаточно логично: антивирусы, EDR-решения хорошо делают свою работу и при наличии вердиктов от них, как правило, ИБ-специалисту на стороне заказчика достаточно просто «подтвердить» факт инцидента.

Однако в этом году мы видим заметный рост инцидентов, связанных с ВПО (на 6 п.п.). При этом, если погрузиться чуть глубже в категории, мы все еще фиксируем большую часть детектов по известному и типовому ПО. Явная классификация по эвристике, хакерским утилитам, майнерам и т.д. – занимает лишь малую долю. Эту тенденцию мы связываем в первую очередь с тем, что в большинстве случаев все же атакующие стараются использовать уже готовые инструменты и легитимные утилиты для атак на компании. Происходит все большая автоматизация атак: с развитием автоматизированных платформ (например, Malware-as-a-Service) злоумышленники могут массово распространять вредоносное ПО, что снижает барьер входа для атакующих и увеличивает общее количество таких инцидентов.

Несанкционированный доступ

В эту категорию вошли различные техники, касающиеся попытки получить доступ в инфраструктуру клиента: атаки на веб-приложения, брутфорсы, атаки на системы аутентификации и т.д. Здесь очень хорошо прослеживается тренд, когда количество и качество таких атак растет под вполне конкретные события на уровне государства и/или компании. Например, если посмотреть на динамику веб-атак, то отчетливо виден всплеск в 3 квартале, который пришелся на Единый день голосования в России – очевидно, хакеры рассчитывали оказать деструктивное воздействие на избирательный процесс:

Динамика веб-атак в 2025 г.

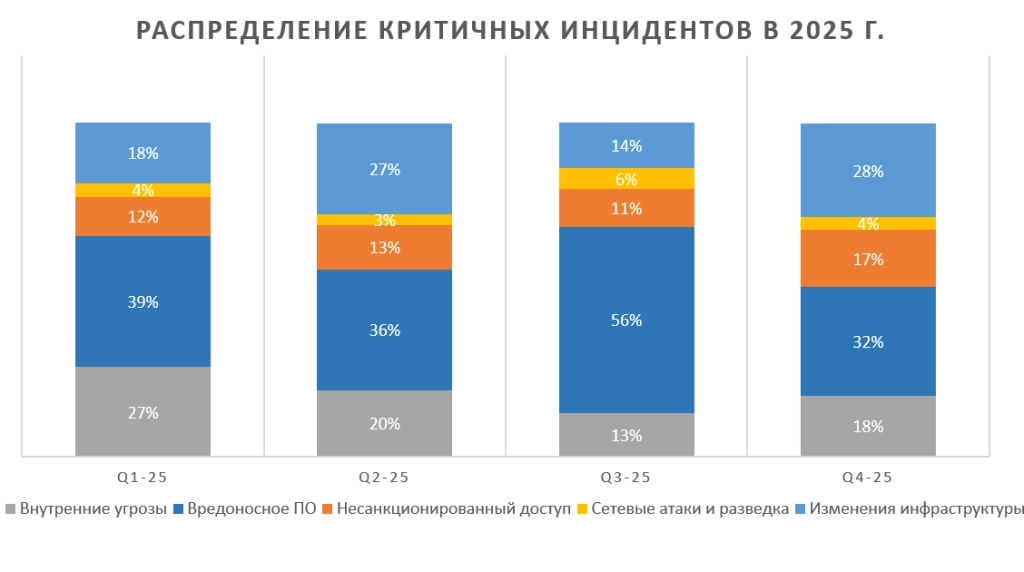

Инциденты с высокой степенью критичности

Категории критичных инцидентов в 2025 г.

Категории критичных инцидентов в 2024 г.

Если рассмотреть распределение типов инцидентов, которые были отмечены как критичные, мы увидим примерно ту же картину, что и в случае с подтвержденными инцидентами. В топе – все те же категории, что еще раз подтверждает выявленные тренды.

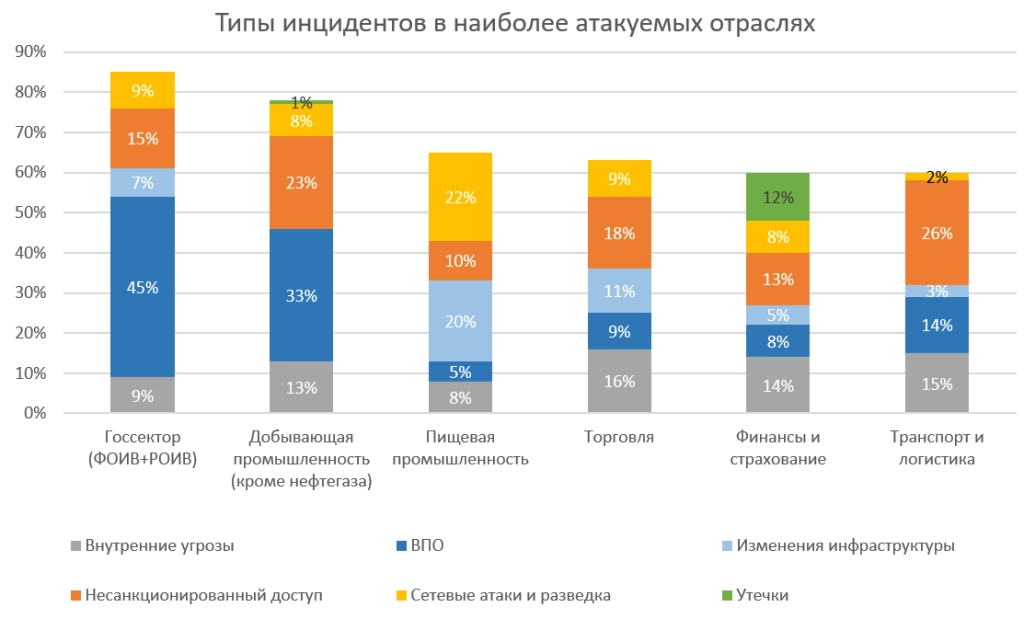

Ключевые отрасли и киберугрозы

В данном разделе доля атак на ту или иную отрасль рассчитывалась исходя из среднего числа атак на организацию в этой отрасли. В этом году фокус злоумышленников немного сместился. Если в 2024-ом в топ-3 были госсектор (ФОИВ, РОИВ и другие госорганизации - 55%), финсектор (18%) и транспортная отрасль (16%), то в 2025 году особенно выделяются промышленность (добывающая и пищевая – совокупно 23%), а также госсектор (ФОИВ и РОИВ – совокупно 14%, из которых РОИВ – 11%). Также в числе наиболее атакуемых секторов остаются торговля, финансовая и транспортно-логистическая отрасли, занимающие равные доли в 10%.

Распределение инцидентов по отраслям в 2025 г.

Атаки на промышленность

В 2025 году 12% всех инцидентов пришлось на добывающую промышленность. Она обеспечивает 40% экономики и ориентирована на экспорт. Остановка добычи ресурсов для нашей экономики может быть использована как инструмент давления в международных отношениях, что повышает интерес к таким объектам с стороны государственных и политически мотивированных хакеров с целью деструктивной деятельности или кибершпионажа. Также они являются привлекательной мишенью для вымогателей: остановка производства из-за атаки грозит большими финансовыми потерями, поэтому компании могут быть более склонны платить выкуп злоумышленникам.

Активная цифровизация в добывающей промышленности также создаёт определенные киберриски. Например, интеграция информационных (IT) и операционных (OT) сетей расширяет поверхность атаки, позволяя злоумышленникам проникать из корпоративных сетей в промышленные. В то же время важное промышленное оборудование часто управляется устаревшими, неподдерживаемыми операционными системами, что затрудняет их обновление и защиту.

Помимо прочего, добывающая промышленность активно взаимодействует с подрядчиками, поставщиками и логистическими компаниями. Если любой из партнёров становится жертвой атаки, это может привести к компрометации всей цепочки поставок.

В топ наиболее атакуемых отраслей попала и пищевая промышленность. Эта отрасль, как и вся промышленность, зависима от внешнего ПО и устаревших версий ПО, что является одним из важных факторов большого количества инцидентов. Также высокое число атак на сектор связано с его стратегической значимостью для населения и зависимостью от сложных цепочек поставок.

Атаки на РОИВ

Рост числа кибератак на региональные органы власти (РОИВ) России — это наблюдаемый тренд, который связан с совокупностью факторов. Ключевые из них представлены ниже.

Мотивация атакующих. После начала спецоперации резко активизировались проукраинские хактивистские группировки. Их цель — нанести максимальный ущерб критической инфраструктуре и государственному аппарату России, включая региональный уровень. Не исключено также участие госструктур других стран в поддержке или проведении атак для дестабилизации обстановки внутри России и нанесения идеологического и репутационного ущерба.

При этом в последнее время наблюдается смещение фокуса злоумышленников с финансовых целей на дестабилизацию: если раньше многие атаки (особенно с шифровальщиками) преследовали финансовую выгоду, то сейчас часто главная цель — нарушить работу, украсть и обнародовать данные, посеять хаос. Для них РОИВ — это «близкая» и символически важная цель. Взлом сайта губернатора или правительства региона — это не только технический инцидент, но и удар по имиджу власти, демонстрация уязвимости.

Кроме того, в системах РОИВ хранятся персональные данные граждан, информация по соцобеспечению, ЖКХ, управлению территориями и т.д. Их нарушение или шифрование может парализовать работу жизненно важных служб. Но и сами по себе эти данные представляют ценность для кибершпионов.

Инфраструктура РОИВ может стать для хакеров и точкой входа в более крупные госструктуры федерального значения, атаковать которые напрямую гораздо сложнее. По мнению экспертов, нынешний повышенный интерес группировок к РОИВ выглядит как «прощупывание» киберландшафта перед более крупными атаками.

Уровень киберзащиты РОИВ. Если федеральные органы и силовые структуры уделяют повышенное внимание ИБ и получают серьезное финансирование на кибербезопасность, то в регионах ситуация часто хуже. Бюджеты на безопасность меньше, квалификация ИТ-специалистов может уступать столичной. В регионах часто можно встретить устаревшие версии CMS (систем управления контентом сайтов), операционных систем и офисных пакетов, содержащих известные уязвимости.

Еще одона значимая уязвимость — человеческий фактор. Регулярные тренировки по кибербезопасности и повышение цифровой грамотности сотрудников не всегда являются приоритетом, что повышает киберриски.

Таким образом, в случае с РОИВ злоумышленники получают большую «поверхность атаки». У каждого региона — свой сайт, свои сервисы (часто разработанные сторонними подрядчиками с неизвестным уровнем безопасности), свои сотрудники. Таким образом, хакеры могут атаковать через уязвимости в сайтах, системы электронных услуг, почтовые рассылки (фишинг) и через самих подрядчиков, которые имеют доступ к системам заказчика (например, компания-разработчик регионального портала государственных слуг).

Ритейл

Сфера торговли остается «золотой жилой» для киберпреступников по всему миру за счет очень высокой зависимости от непрерывности бизнеса и ценности обрабатываемых данных (включая персональные данные клиентов, данные платежных карт и транзакции). Интересно, что здесь как раз сильно ниже категория вредоносного ПО – акцент смещается на внутренние угрозы и попытки несанкционированного доступа.

Выводы

- Геополитика – все еще основной драйвер и «поставщик» инцидентов в жизнь российских организаций. Общая напряженность в мире становится повседневной реальностью. Отчасти с этим мы связываем отсутствие «взрывного» роста количества кибератак. Поток инцидентов растет, но достаточно равномерно.

- ВПО было и остается большой проблемой. Это связано в том числе со сложностью контроля распределенных и разнородных инфраструктур.

- В числе наиболее атакуемых секторов – РОИВ, добывающая и пищевая промышленность. Также в топе остаются ритейл, финансово-страховой и транспортно-логистический сектора. Ключевая причина таких атак – в стратегическом значении этих отраслей (а значит, в возможности нанести максимальный ущерб государству и обществу).

Скачать отчет

Самые важные новости кибербезопасности у вас в почте

Выберите темы, на которые бы вам было интересно получать новости.

Запросить консультацию

Для просмотра контента вам нужно авторизоваться на сайте. Для этого заполните свой мейл